-

Suchen

- Mobiles Menü

-

Lösungen

-

Sehen Sie, wie Anwendungsfälle anhand der Kundengeschichten von Check Point zum Leben erweckt werden.

Mehr erfahren -

Sehen Sie, wie Anwendungsfälle anhand der Kundengeschichten von Check Point zum Leben erweckt werden.

Mehr erfahren -

Sehen Sie, wie Anwendungsfälle anhand der Kundengeschichten von Check Point zum Leben erweckt werden.

Mehr erfahren

-

SICHERHEITSOPERATIONEN

-

Entdecken Sie Infinity

- Plattform-ÜberblickBranchenführende KI-gestützte und Cloud-basierte Cybersicherheitsplattform

- Infinity ServicesSicherheitsoperationen mit Schwerpunkt auf Prävention, KI Copilot, ThreatCloud KI und rund um die Uhr verwaltete Sicherheits-Services, Beratung und Schulung

- Infinity PortalErfahren Sie mehr über die einheitliche Sicherheitsmanagementplattform von Check Point und melden Sie sich noch heute an.

- Infinity-PlattformvereinbarungVorhersehbare Cybersicherheitsumgebungen durch eine Plattformvereinbarung

- Alle Produkte anzeigen >

-

Einführung in Quantum

Mehr erfahren -

Erkunden Sie Quantum

- Firewall der nächsten Generation (NGFW) Security GatewayBranchenführendes KI-gestütztes Sicherheits-Gateway für moderne Unternehmen

- SD-WANSoftwaredefiniertes Wide Area-Netzwerk zur Zusammenführung von Sicherheit und Vernetzung

- Sicherheitsrichtlinien und BedrohungsmanagementVerwalten Sie Firewall und Sicherheitsrichtlinien auf einer einheitlichen Plattform für On-Premise- und Cloud Netzwerke

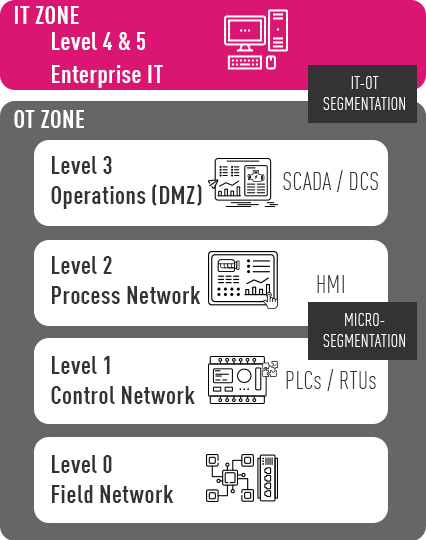

- Betriebstechnologie und Internet der Dinge (IoT)Autonome IoT/OT-Bedrohungsprävention mit Zero-Trust-Profiling, virtuellem Patching und Segmentierung

- Remote Access VPN Sicherer, nahtloser Fernzugriff auf das Unternehmensnetzwerk

- Alle Produkte anzeigen >

-

Einführung in Quantum

Mehr erfahren -

Entdecken Sie CloudGuard

- Cloud Network SecurityBranchenführende Bedrohungsprävention mit Cloud-native Firewall

- Cloud Native Application Protection PlatformCloud-native Sicherheit mit Prävention an erster Stelle

- CodesicherheitEntwicklerzentrierte Codesicherheit

- Web Application und API SecurityAutomatisierte Anwendung und API Sicherheit

- Alle Produkte anzeigen >

-

Einführung in Quantum

Mehr erfahren -

Entdecken Sie Harmony

- Email and Collaboration SecurityE-Mail-Sicherheit mit Office- und Collaboration-Anforderungen

- EndgerätesicherheitUmfassender Endgeräteschutz zur Abwehr von Angriffen und Datenkompromittierung

- Mobile SicherheitUmfassender Schutz für die Mitarbeiter auf allen mobilen Geräten

- SASEEinheitliche Sicherheit mit optimierter Internet- und Netzwerkkonnektivität

- SaaS-SicherheitBedrohungspräventionsmanagement für SaaS

- Alle Produkte anzeigen >

-

Einführung in Quantum

Mehr erfahren -

Services

- Managed Prevention & Response ServiceSOC-Operationen als Service mit Infinity MDR/MPR

- Extended Prevention & ResponseKI-gestützte, Cloud-basierte Sicherheitsoperationen mit Infinity XDR/XR

- Secure Automation und CollaborationAutomatisieren Sie Antwort-Playbooks mit Infinity Playblocks

- Unified Security Events und Logs as a ServiceInfinity Events CloudAnalyse, Überwachung und Berichterstattung

- KI-gestützter TeamkollegeAutomated Security Admin & Incident Response mit AI Copilot

- ThreatCloud KIDer Kopf hinter Check Points erstklassiger Bedrohungsprävention

- Alle Produkte anzeigen >

-

Einführung in Quantum

Mehr erfahren

-

Support und Services

-

Entdecken Sie die Assess Services

- Bewertung des Cyber-RisikosBewerten Sie Ihre Cyberrisiken und planen Sie eine umsetzbare Strategie

- Angriffsfläche und PenetrationstestsEvaluieren Sie Sicherheitsmaßnahmen gegen potenzielle Cyber-Angriffe und Bedrohungen

- Analyse der Sicherheitskontrolllücken

(NIST, CIS)Analysieren Sie Technologielücken und planen Sie Lösungen für verbesserte Sicherheit und ROI - Bedrohungsinformationen und MarkenreputationAnalysieren Sie Daten zu Cyberbedrohungen und unterstützen Sie proaktive Sicherheitsmaßnahmen.

- Alle Bewertungsdienste anzeigen >

-

Infinity Global Services

Alle Services entdecken

Finden Sie die richtigen End-to-End-Cybersicherheitsservicelösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. -

Entdecken Sie die Transform Services

- Sicherheitsbereitstellung und -optimierungStrategische Bereitstellung und Weiterentwicklung der Sicherheit für optimalen Schutz

- Advanced Technical Account ManagementProaktiver Service durch hochqualifizierte Cybersicherheitsexperten

- Lifecycle Management ServicesEffektive Verwaltung des Lebenszyklus von Sicherheitsprodukten und -diensten

- Alle Transform Services anzeigen >

-

Infinity Global Services

Alle Services entdecken

Finden Sie die richtigen End-to-End-Cybersicherheitsservicelösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. -

Entdecken Sie die Master Services

- Schulung und ZertifizierungUmfassende Schulungs- und Zertifizierungsprogramme zur Cybersicherheit

- CISO SchulungWeltweit anerkannte Schulung für Chief Information Security Officers

- Security AwarenessVermitteln Sie Ihren Mitarbeitern Cybersicherheitskompetenzen für die Arbeit und zu Hause

- Cyber Park - Cyber RangeSimulierte Gamification-Umgebung für Sicherheitstrainings

- Mind Training HubSchulungszentrum für Cybersicherheit und Sensibilisierungsprogramme von Check Point

- Alle Master Services anzeigen >

-

Infinity Global Services

Alle Services entdecken

Finden Sie die richtigen End-to-End-Cybersicherheitsservicelösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. -

Entdecken Sie die Respond Services

- Incident ResponseVerwalten und mildern Sie Sicherheitsvorfälle mit systematischen Reaktionsdiensten

- Verwaltete Erkennung und Reaktion24/7 SOC-Betrieb für Check Point + Lösungen von Drittanbietern, 24/7-Reaktion

- Digitale ForensikUmfassende Untersuchung und Analyse von Cybervorfällen und -angriffen

- Alle Respond Services anzeigen >

-

Infinity Global Services

Alle Services entdecken

Finden Sie die richtigen End-to-End-Cybersicherheitsservicelösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. -

Erkunden Sie die Manage Services

- SOC-as-a-ServiceNutzen Sie die SOC-Expertise zur Überwachung und Verwaltung der Sicherheitslösungen

- NOC-as-a-Service und NetzwerksicherheitVerwaltung der IT-Netzwerk- und Firewall-Infrastruktur

- Cloud und ITZugriff auf verwaltete Cloud- und IT-Technologien, Fachwissen und Ressourcen

- Alle Managed Services anzeigen >

-

Infinity Global Services

Alle Services entdecken

Finden Sie die richtigen End-to-End-Cybersicherheitsservicelösungen, die auf die spezifischen Anforderungen Ihres Unternehmens zugeschnitten sind. - Entdecken Sie die Support Services

-

Unser Kundensupportteam ist nur einen Klick entfernt und steht Ihnen rund um die Uhr zur Verfügung.

Besuchen Sie das Support Center

-

Lösungen

- Anwendungsfälle

- Branche

- Größe der Organisation

-

SICHERHEITSOPERATIONEN

- Infinity Plattform

- Sichern Sie Ihr Netzwerk

- Sicherung der Cloud

- Sichern Sie den Arbeitsbereich

- Services

-

Einführung in Quantum

Mehr erfahren

-

Support und Services

- Bewerten

- Verwandeln

- Meistern

- Reagieren

- Verwalten

- Support

-

Partner

- Check Point Partner

- Partner werden

- Eingetragene Partner

-

Check Point besteht zu 100% aus Channel. Erweitern Sie Ihr Geschäft mit uns!

Jetzt anmelden

-

Mehr

- Unternehmen

- Lernen

- Cyber Security Einblicke

-

Sehen Sie, wie Anwendungsfälle anhand der Kundengeschichten von Check Point zum Leben erweckt werden.

Mehr erfahren