Unabhängig davon, ob Sie derzeit einen Tele-Mitarbeiter unterstützen oder sich auf die Unterstützung eines solchen vorbereiten, wir sind für Sie da. KONTAKTIEREN SIE UNS HIER

Secure Mobile Access

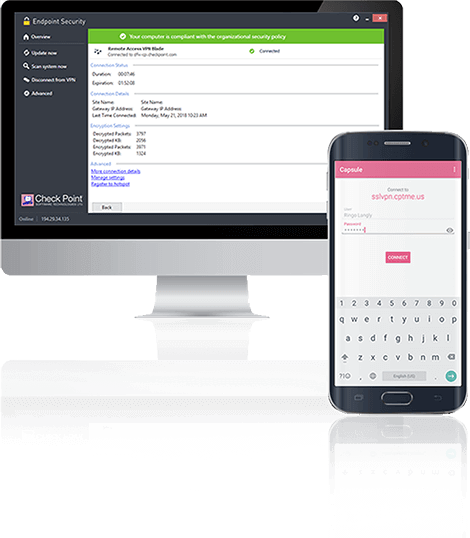

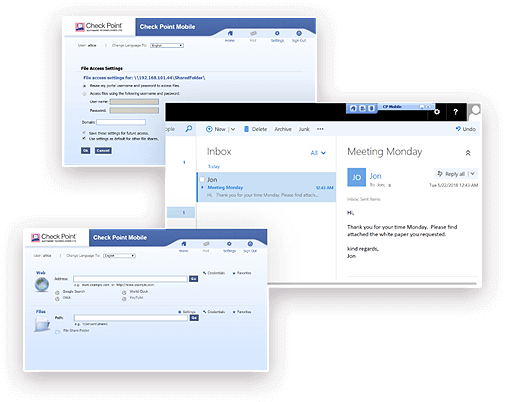

Check Point Mobile Access ist die sichere und einfache Lösung, um mit Ihrem Smartphone, Tablet oder PC eine sichere Verbindung zu Unternehmensanwendungen über das Internet herzustellen. Integriert in die Check Point's Next Generation Firewall (NGFW), bietet Mobile Access Fernzugriff auf Unternehmensniveau über Layer-3-VPN und SSL/TLS-VPN, mit dem Sie einfach und sicher auf Ihre E-Mails, Kalender, Kontakte und Unternehmensanwendungen zugreifen können.

DEMO ANFORDERN Next Generation Firewall – Leitfaden für Käufer

![]()

Flexibel

Einfacher Zugriff für mobile Mitarbeiter – stellen Sie einfach eine Verbindung von mobilen Geräten aus her, um eine sichere Verbindung für Smartphones, Tablets, PCs und Laptops herzustellen

![]()

Sichern

Sichere Kommunikation mit bewährter Verschlüsselungstechnologie, Zwei-Faktor-Authentifizierung und Benutzer-Geräte-Kopplung zur Beseitigung von Sicherheitsbedrohungen im Netzwerk

![]()

Integrierte Sicherheit

Integriert in Firewalls der nächsten Generation ermöglicht die Konsolidierung von Sicherheitskontrollen und senkt die Kosten

Produktspezifikationen

Fernzugriff mit verschlüsselter VPN-Technologie

Check Point Mobile Access nutzt SSL/TLS VPN- und IPsec-Technologien, um die verschlüsselte Kommunikation von nicht verwalteten Smartphones, Tablets, PCs und Laptops mit der IT-Infrastruktur Ihres Unternehmens zu sichern. Mobile Access bietet:

- Sicheren SSL-VPN-Zugriff

- Zwei-Faktor-Authentifizierung

- Paring von Geräten/Endbenutzern

- Mobiles Unternehmensportal

- Bereitstellung von Sicherheitsfunktionen und E-Mail-Profilen

SSL/TLS Web-Portal

Das SSL/TLS-VPN-Portal eignet sich am besten für eine sichere Verbindung zu Unternehmensressourcen über ein Portal von einem Webbrowser aus.

Sichere Autorisierung

Mobile Access kann so konfiguriert werden, dass ein One-Time Password (OTP) über eine SMS-Nachricht an ein Endbenutzer-Kommunikationsgerät (z. B. ein Mobiltelefon) gesendet wird. Möglich ist auch eine SMS-Zwei-Faktor-Authentifizierung, die eine zusätzliche Sicherheitsebene bietet und gleichzeitig die mit der Verwaltung von Hardware-Tokens verbundenen Schwierigkeiten beseitigt.

Eine Firewall der nächsten Generation für jeden Einsatz

Implementierung von Zero Trust Sicherheit

![]()

Security teams must be able to isolate, secure, and control every device on the network at all times. Check Point solutions provide you with the ability to block infected devices from accessing corporate data and assets, including employees’ mobile devices and workstations, IoT devices and Industrial Control Systems. Integrated into the Check Point Architecture, Mobile Access secures connections to corporate applications over the Internet with your Smartphone, tablet or PC.

Sind Sie an mobiler Sicherheit interessiert?

Das sollten Sie.

Nahezu jedes Unternehmen war 2020 von einem mobilfunkbezogenen Angriff betroffen.*

Informieren Sie sich über die spezielle Mobile Threat Defense-Lösung von Check Point.

MEHR ERFAHREN*Check Point Bericht zur mobilen Sicherheit 2021

Technische Ressourcen

Harmonisierte Sicherheit für Benutzer, Geräte und Zugriff

Optimale Prävention. Einfach für alle.

Protecting today’s hyper-distributed workspace requires endless security functions across user devices, applications and networks. However, stitching together point solutions often leaves security gaps and creates a cumbersome infrastructure that is difficult to manage and scale. Workspace Security offers an alternative that saves you the overhead and increases security.

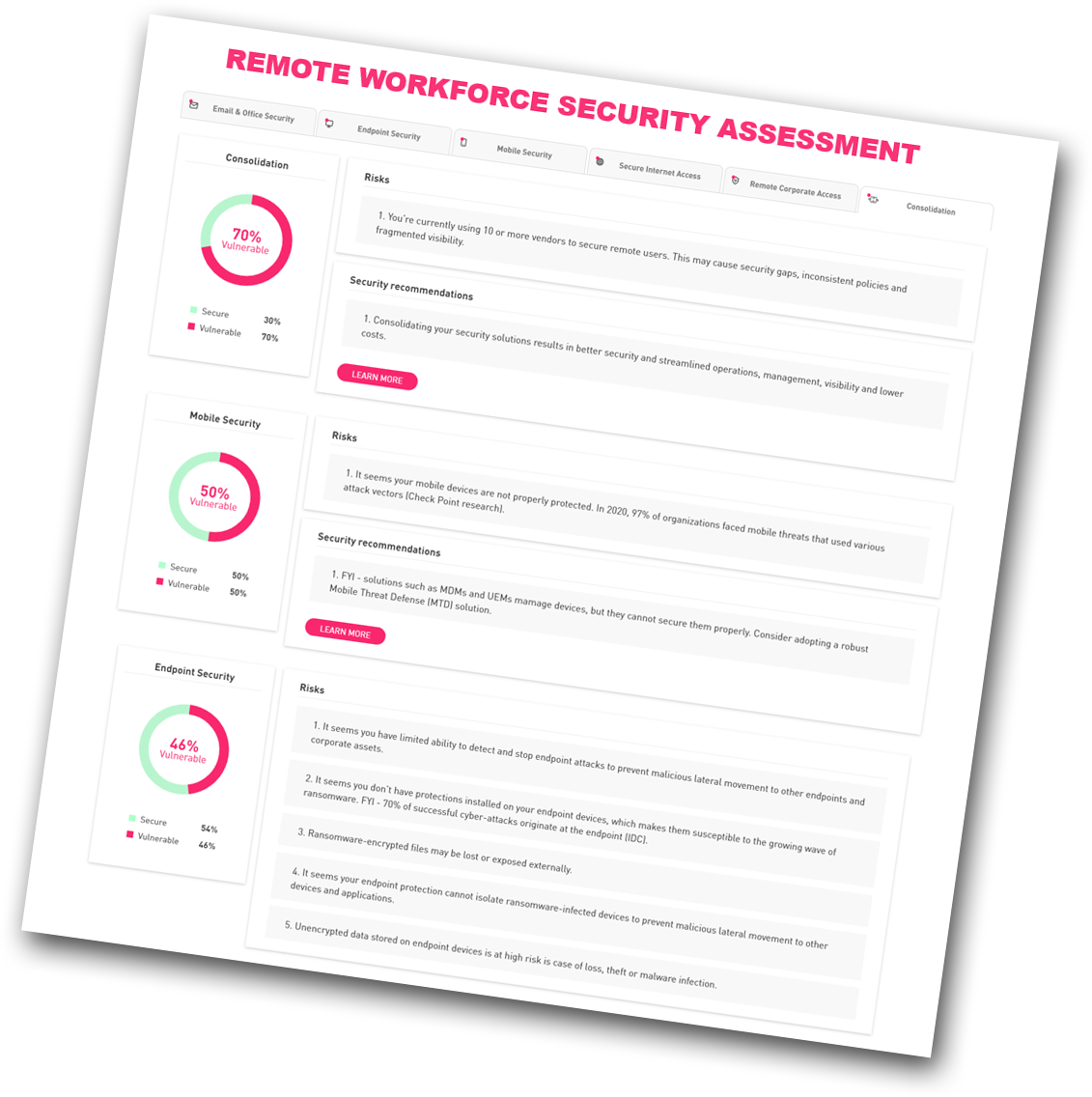

Finden Sie Ihre Sicherheitslücken in 5 Minuten

Nehmen Sie an unserer Online-Sicherheitsbewertung für Remote-Mitarbeiter teil, um Sicherheitslücken in Ihrem Unternehmen zu erkennen und um zu erfahren, wie Sie diese schließen können:

- Schutz von Endgeräten vor Ransomware

- Risikoexposition beim Internetzugang

- Die Stärke der Fernzugriffsstrategie

- Schutzniveau von Office 365 und G Suite

- Anfälligkeit für mobile Angriffe