Cloud-Sicherheit-Lösungen

Um mit den modernen Cloud-Bedrohungen Schritt halten zu können, muss Ihre Cloud-Sicherheitslösung im Kontext stehen und fortschrittliche Bedrohungsprävention für all Ihre Assets und Workloads in Ihrer gesamten Public-, Private-, Hybrid- und Multi-Cloud-Umgebung bieten.

Cloud Security Report 2025 DOWNLOAD NOW

35% der Unternehmen haben mehr als 50% ihrer Workloads in der Cloud und entwickeln mit einer derartigen Geschwindigkeit neue Anwendungen, dass es für Sicherheitsteams fast unmöglich ist, Schritt zu halten. Moderne Cloud-Sicherheitsbereitstellungen erfordern automatisierten Schutz – und zwar überall.

![]()

Fortschrittliche Bedrohungsabwehr

Fortschrittliche Bedrohungsprävention

für all Ihre Cloud-Assets

![]()

Automatisierte

Sicherheit

Automatisierte Sicherheit

für Ihre gesamte Cloud-Umgebung

![]()

Einheitliche Sicherheit für

Multi-Cloud-Umgebungen

Sichtbarkeit und Kontrolle für Ihre

gesamte Multi-Cloud-Umgebung

Über 3.000

Loyal Check Point

Customers

Nr. 1

Sicherheitspartner für

Microsoft Azure

Über 300

Cloud-native

Serviceintegrationen

Cloud-nativer Anwendungsschutz

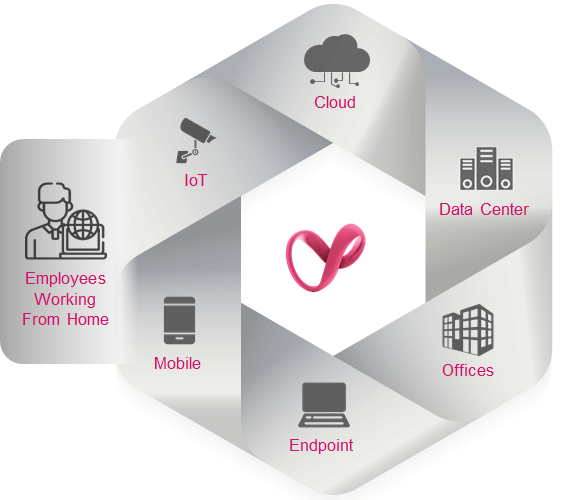

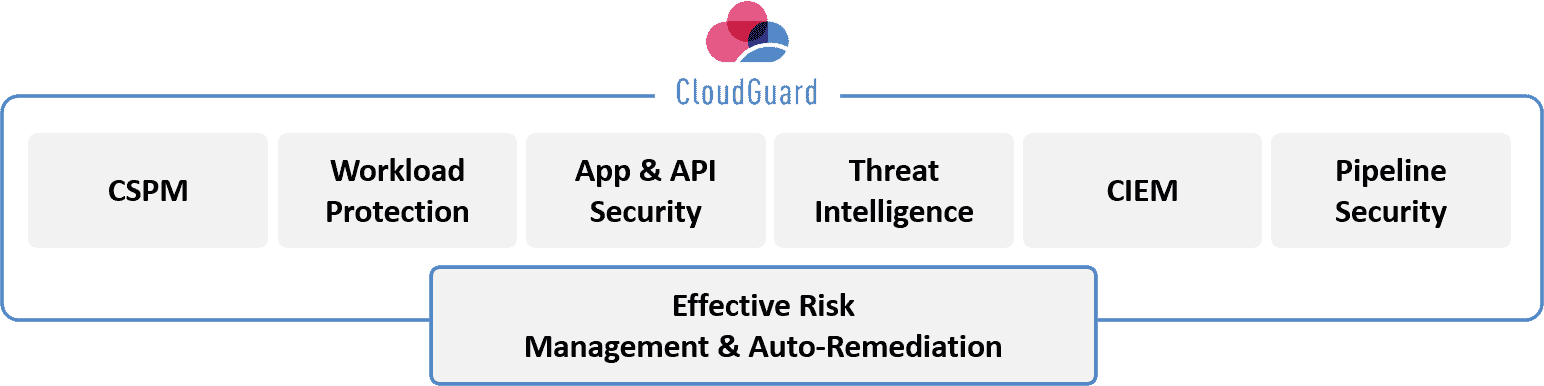

Managing cyber risk is always complex, and managing risk in the cloud is even harder- as cloud native applications change and scale 100 times faster then ever before. Today’s cloud environment needs more context in order to provide better security, and cloud speed and scale. Only Check Point CNAPP goes beyond simple posture management and workload protection to automate security throughout the software development lifecycle- from code to cloud.

MEHR ERFAHREN

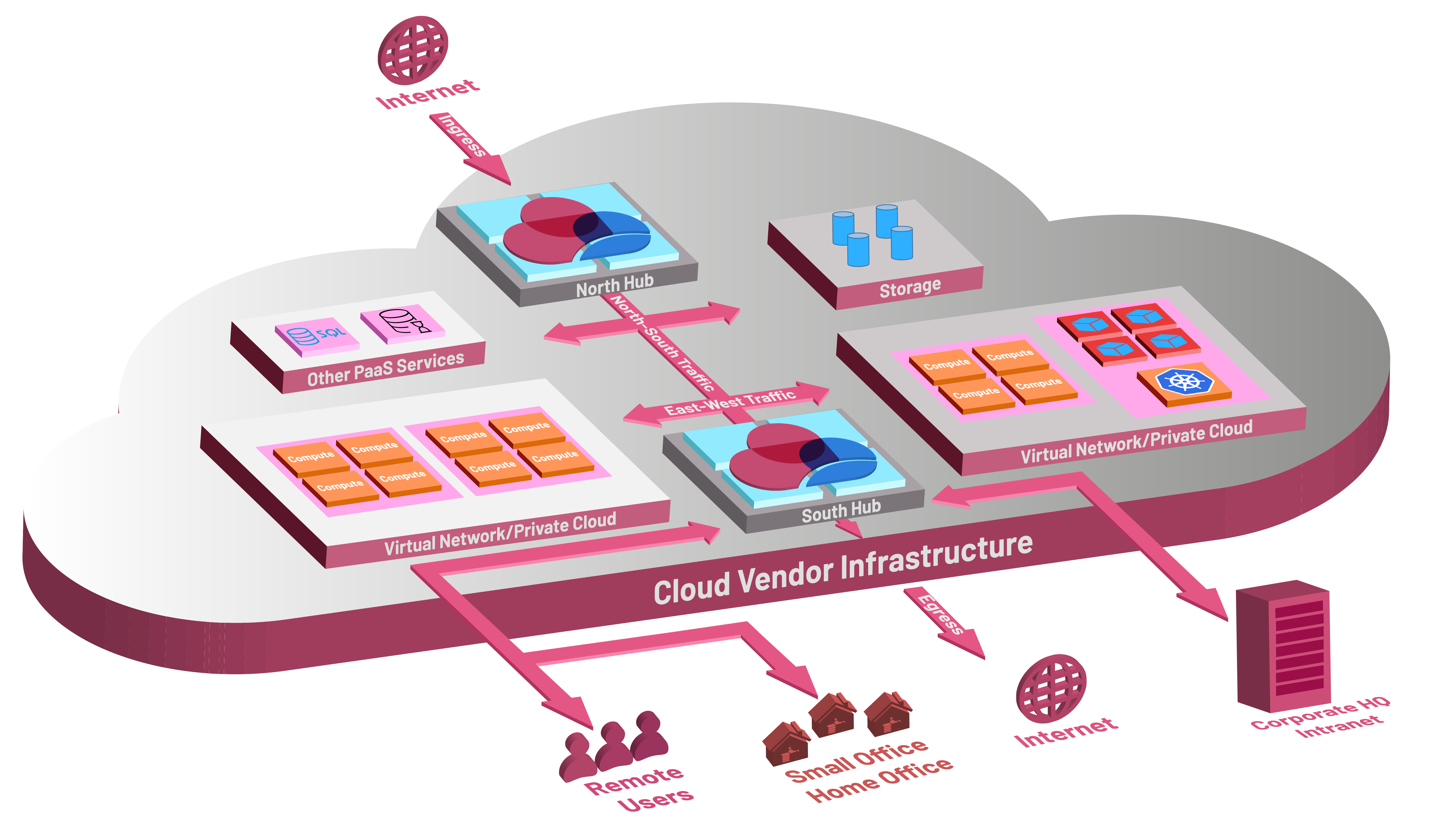

Sicherheit für Cloud-Netzwerkinfrastrukturen

Did you know that 76% of enterprises are now using two or more cloud providers? To keep up with today’s threat landscape, organizations need to further enhance the security around their cloud network—across providers. Check Point provides industry-leading advanced threat prevention and cloud network security for your public, private and hybrid-clouds, as well as efficient and consistent unified security management of clouds and on-premises networks with a single pane-of-glass

MEHR ERFAHREN

Developer Security

Monitor, classify, and protect your code, assets, and infrastructure for exposed API keys, tokens, credentials,

and high-risk security misconfigurations in a simple way, without noise. Check Point Spectral integrates with developer tools to automatically detect code vulnerabilities, identify secrets in the code before deployment, and prevents unauthorized use to nefarious ends.

Cloud-Sicherheit Anwendungsfälle

![]()

Cloud Migration Security

Durch Cloud-Migration können Kosten gesenkt und die Effizienz gesteigert werden, aber die IT-Ressourcen müssen jederzeit sicher sein. Sie brauchen ein robustes Management und nahtlose Integrationen, um das Risiko zu reduzieren.

![]()

Cloud Threat Hunting

Vereinfachen Sie die Vorfallanalyse für Ihre Konfigurationen, Ihren Status, Ihren Netzwerkverkehr und Ihre Identitätsaktivität. Automatisieren Sie die laufende Eindringlingserkennung, Überwachung und Bedrohungsinformationen.

![]()

DevSecOps

Stellen Sie neue Anwendungen ganz im Entwicklungstempo bereit, ohne Ihre Sicherheitslage zu gefährden. Check Point bietet automatisierte Sicherheit für den gesamten Lebenszyklus Ihrer modernen Anwendungen.

![]()

Compliance bei der Cloud-Sicherheit

Cloud-Infrastrukturen unterliegen einer Vielzahl von Branchen- und Regierungsverordnungen. Nutzen Sie optimierte, automatisierte Compliance und Governance in allen Public-Cloud-Umgebungen.

“When deploying a multi-cloud environment, you need to have a consistent tool that plays across all the platforms. Using the cloud-agnostic Check Point service, I only need to train an individual on one set of tools and he can manage our total cloud environment very effectively.”

– Sreeni Kancharla, CIO & Sr. Group Director, Cadence

WEITERLESEN

“We selected Check Point as it seamlessly integrated into our ever-expanding use of AWS Lambda functions and helped automate security into our serverless infrastructure. Check Point also supports us as we move forward with integrating CI/CD pipelines, allowing us to easily and continuously defend our applications.”

– Brent Bain, Lead Cloud Architect und System Engineer bei Best Friends Animal Society

WEITERLESEN

“In the new SD-WAN environment with Check Point, we can deploy a site in five minutes or less—including getting a cup of coffee in the middle of the process. It is a phenomenal solution that is quick to deploy, built on a very secure platform that we’re comfortable with.”

– David Antlitz, Global Manager, Security and Firewall Technologies, Grace

WEITERLESEN

“Check Point has been a saving grace for Gas South. It

is the only solution that gives us secure, stable, complete access to our

critical applications and services in Azure.”

– Rajiv Thomas, Senior Systems Engineer, Gas South

WEITERLESENCheck Point is the only fully unified cyber security architecture that future-proofs your business and IT infrastructure across all networks, cloud and mobile. The architecture is designed to resolve the complexities of growing connectivity and inefficient security. It provides complete threat prevention which seals security gaps, enables automatic, immediate threat intelligence sharing across all security environments, and consolidated security management for a powerfully, efficient security operation.

MEHR ERFAHREN