Check Point Endpoint Security

Check Point Endpoint Security provides comprehensive endpoint protection at the highest level, which is crucial for avoiding security breaches and data compromises.

Check Point achieves 100% detection in the 2024 MITRE ATT&CK® Evaluations

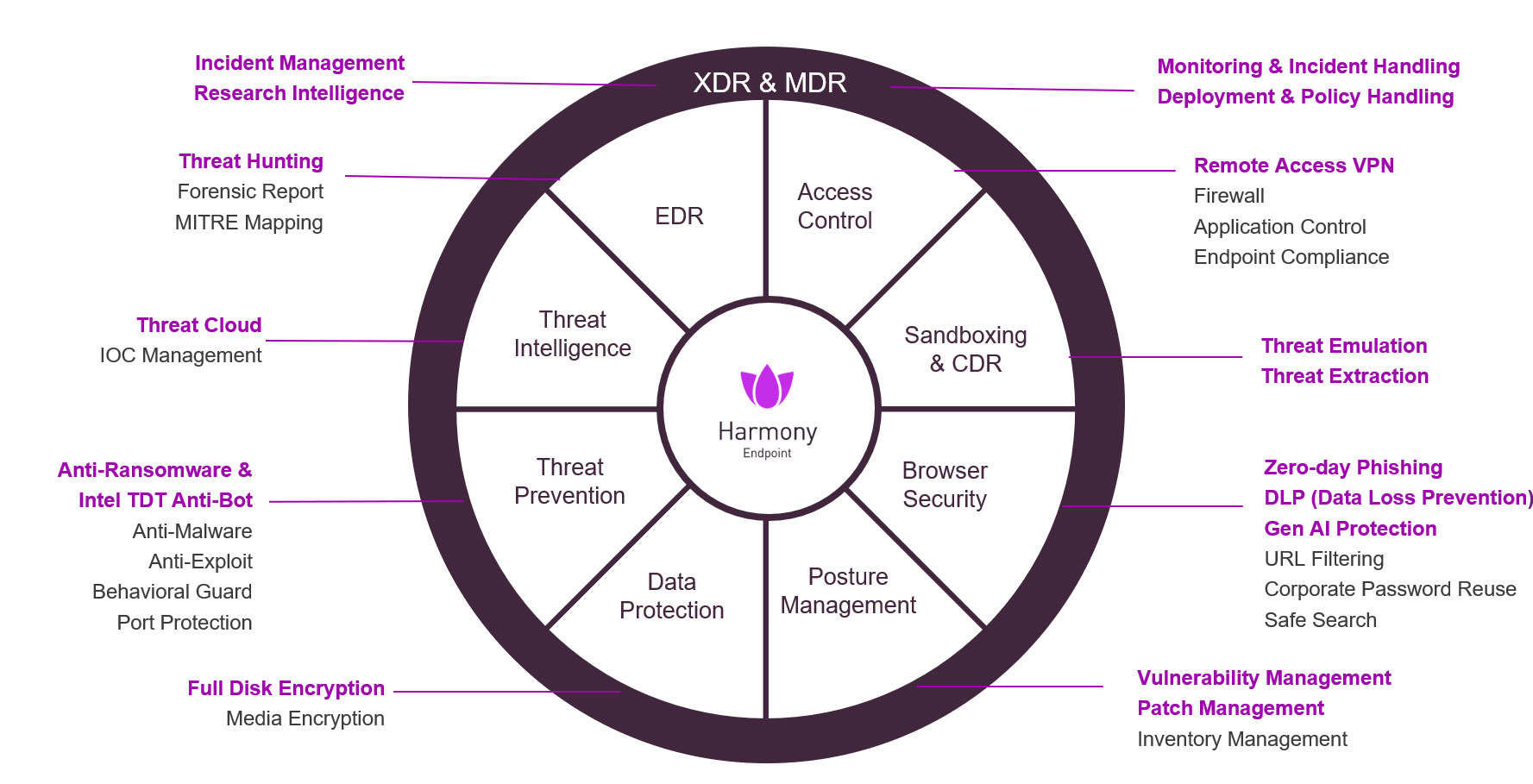

360°-Endgeräteschutz mit erweiterten Funktionen – Alles in einem einzigen Client

Check Point Endpoint Security is a complete and consolidated endpoint security solution with advanced EPP, EDR and XDR capabilities, built to protect the remote workforce from today’s complex threat landscape.

- Single Agent EPP, EDR & XDR, alles in einem einzigen Client und einer einzigen Verwaltungskonsole.

- Flexibles Management Mit einer einfachen Bereitstellung für On-Prem-, Cloud- oder MSSP-Management.

- Umfassende Betriebssystemunterstützung Mit einer breiten Palette an unterstützten Betriebssystemen, einschließlich Windows, Mac, Linux, Servern, VDI, Browsern und mobilen Geräten

- Threat Intelligence Check Points Threat Cloud AI bietet Zero-Day-Schutz mit mehr als 60 KI-Engines.

Unleash secure productivity with Check Point Endpoint Security Data Loss Prevention

mit Gen AI-Tools

360° Endpoint Security

Schutz vor hochentwickelten Bedrohungen

Cyberangriffe werden immer umfangreicher und raffinierter, und die Zahl der Cyberangriffe ist im Vergleich zum Vorjahr um 38 % gestiegen.

Check Point Endpoint Security protects against the most imminent threats:

- Schutz vor Ransomware und Malware: Schutz von Unternehmensdaten vor raffinierten Ransomware-Angriffen.

- Posture Management: Reduzieren Sie die Angriffsfläche mit automatisiertem Schwachstellen- und Patch-Management.

- Schutz vor Phishing und für den Browser: Blockiert die raffiniertesten Phishing-Angriffe ohne Auswirkungen auf die Endbenutzer.

- Datenschutz: Schutz vor dem Verlust sensibler Daten mit fortschrittlicher DLP. Funktionen und einzigartige vollständige Festplattenverschlüsselung, um wertvolle Daten zu schützen und die Einhaltung von Vorschriften und Bestimmungen zu gewährleisten

Unlock the Power of GenAI with Check Point Endpoint Security

Sie machen sich Sorgen über den Einsatz generativer KI-Tools durch Ihre Belegschaft?

Check Point Endpoint Security uncovers which generative AI tools are used by your workforce, assesses their risk level and applies AI-powered data classification to ensure compliance and data protection.

Sichern Sie den Arbeitsbereich

Schützen Sie Ihre Benutzer und Ihr Gerät. Geben Sie Ihren Mitarbeitern die Möglichkeit, sich auf die Erledigung ihrer Arbeit zu konzentrieren.

Workspace Security Email & Collaboration

Verhindert, dass bösartige E-Mails in Posteingänge gelangen, und schützt so vor dem Angriffsvektor Nr. 1 für Bedrohungsakteure.

Check Point Mobile Security

Vollständiger Schutz für alle mobilen Angriffsvektoren, einschließlich SMS

Sichern Sie Ihre Unternehmensdaten, indem Sie mobile Geräte über alle Angriffsvektoren hinweg schützen: Apps, Dateien, Netzwerk und Betriebssystem

Check Point SASE

2x schnellere Internetsicherheit

Vereinfachtes, einheitliches SASE-Management und Bedrohungsprävention

Experience the power and simplicity of Workspace Security

Explore More About Check Point Endpoint Security

Securing Data in the AI Era with Workspace Security DLP

AI revolutionizes work. Check Point Workspace Security DLP ensures security while embracing productivity in this new era.

Schwachstellen automatisch erkennen, priorisieren und beheben

Learn how Check Point Endpoint Security automatically detect vulnerabilities and remediate those weaknesses, enterprise-wide, in a single click.

FAQ

Check Point Endpoint Security is Check Point’s advanced endpoint protection solution designed to secure laptops, desktops, and servers against the most imminent cyber threats, including ransomware, malware, and phishing attacks.

Check Point Endpoint protects a wide range of endpoints, including Windows and macOS laptops, desktops, and servers, ensuring comprehensive coverage for both on-premises and remote work environments.

Check Point Endpoint uses multiple layers of defense:

Anti-Ransomware & Anti-Malware: Detects and blocks sophisticated ransomware and malware attacks.

Zero-Phishing: Prevents access to known and unknown phishing sites.

Behavioral Guard: Identifies file-less attacks and malicious behaviors before they cause harm.

No. Check Point Endpoint can operate independently without constant cloud connectivity, while still offering cloud-based management options for centralized visibility and control.

Check Point Endpoint integrates seamlessly with Check Point’s broader security architecture, including network, cloud, and mobile security solutions, enabling unified policy management and threat intelligence sharing across all environments.

Check Point Endpoint offers centralized dashboards for real-time visibility, detailed threat analytics, compliance reporting, and automated alerts, helping organizations monitor endpoint health and respond quickly to incidents.