Autonome IoT-Sicherheitslösung, die Angriffe auf Netzwerke und Geräte verhindert

Using Internet of Things (IoT) devices across enterprises, healthcare, and industrial applications delivers productivity benefits, but it also exposes you to evolving cyber threats.

From IP cameras, and smart elevators, to medical devices and industrial controllers, Check Point IoT Protect secures your company against IoT network and on-device cyber attacks.

Check Point IoT Protect

AUTONOME PRÄVENTION. SCHUTZ IM NETZWERK UND AUF DEM GERÄT.

Identifiziert und erfasst IoT-Geräte automatisch und bewertet das Risiko, verhindert unbefugten Zugriff auf und von IoT-/OT-Geräten mit Zero-Trust-Profiling und Segmentierung, blockiert Zero-Day-IoT-Angriffe mit branchenführender Bedrohungsinformation, über 300 IPS-Signaturen und liefert integriertem Geräteschutz.

![]()

Autonomer Zero-Trust Schutz

Autonome Analyse, Zuordnung und Schutz von Geräten mit Zero-Trust-Profilen

![]()

Netzwerk-IoT-Angriffe verhindern

Blockieren Sie Zero-Day Angriffe mit virtuellem Patching und IoT-Bedrohungsinformationen in Echtzeit

![]()

Laufzeitschutz auf dem Endgerät

Absicherung der Gerätefirmware zur Absicherung vor Zero-Day Angriffen während der Laufzeit

Sind Ihre IoT-Geräte sicher?

Denken Sie noch einmal nach

In den ersten beiden Monaten des Jahres 2023 ist die durchschnittliche Anzahl der wöchentlichen Angriffe auf IoT-Geräte pro Unternehmen im Vergleich zu 2022 um 41% gestiegen (CPR).

In diesem Beitrag untersuchen wir einige der häufigsten Sicherheitsschwachstellen im Zusammenhang mit IoT-Geräten, ein Beispiel für einen realen Anwendungsfall und wie Sie diese Geräte am besten vor Cyberangriffen schützen können.

JETZT HERUNTERLADEN

Moderne Herausforderungen für die IoT-Sicherheit

Sobald sie kompromittiert sind, können Cyberkriminelle ungehindert auf kritische Anwendungen und sensible Daten zugreifen. Sie können diese Informationen als Lösegeld erpressen und so möglicherweise das Unternehmensnetzwerk lahm legen. Eine umfassende IoT-Sicherheitslösung ist erforderlich, um Ihr Unternehmen vor diesen Risiken zu schützen, und ist ein wichtiger Bestandteil der Cybersicherheitsstrategie jedes Unternehmens. Erfahren Sie in diesem informativen E-Book, wie Sie Ihr Unternehmen schützen können.

IoT einfach, effektiv und wertvoll für jedes Unternehmen machen

Da 63% der Unternehmen, 92% der Industrieunternehmen und 82% der Organisationen des Gesundheitswesens das IoT nutzen, ist eine große Anzahl von nicht verwalteten IoT-Geräten mit dem Netzwerk verbunden. Jedes dieser IoT-Geräte ist ein Einstiegspunkt für Hacker und macht fast jedes Unternehmen anfällig für Cyberangriffe.

Erfahren Sie, wie IoT Protect Autonomous Network und On-Device Protection folgendes erreichen kann:

- Autonome Analyse von IoT-Risiken und Schutz von IoT-Geräten mit Zero-Trust Profilen

- Blockieren Sie Zero-Day Angriffe mit virtuellem Patching und IoT-Bedrohungsdaten in Echtzeit

- Abgesicherte IoT-Geräte-Firmware zur Verhinderung von Zero-Day Angriffen während der Laufzeit

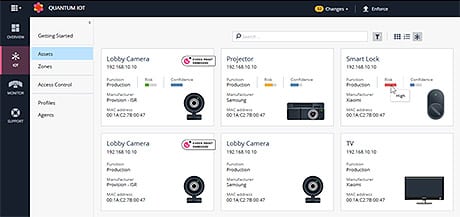

IoT-Erkennung und Risikoanalyse

Automatisches Mapping, Erstellen von Profilen und Bewerten von Geräterisikostufen

Echtzeit-Risikoanalyse basierend auf der Erkennung von IoT-Netzwerken, Firmware-Risikobewertung und Bedrohungsanalyse.

Lassen Sie sich alle IoT-Geräte anzeigen – über eine zentrale Konsole und in Abhängigkeit der jeweiligen Risikostufe. Selbst ein Drilldown für eine Risikoanalyse pro Gerät ist möglich.

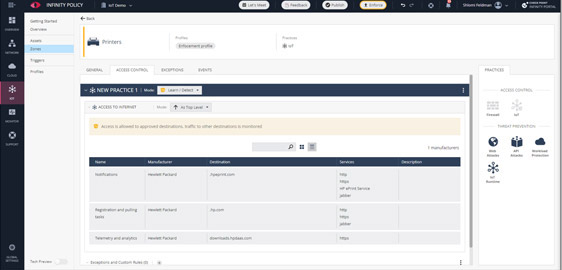

Zero-Trust Profile

Automatische Minimierung der Angriffsfläche

- Verhindern, dass unbefugter Zugriff und böswillige Absichten auf IoT-Geräte gelangen

- Verhindern, dass sich infizierte Geräte lateral bewegen und auf bösartige Websites zugreifen können

- Automatisch generierte Richtlinien: Minimieren Sie Ihr Risiko und sparen Sie monatelange manuelle Richtlinienkonfigurationen

- Überblicken und steuern Sie über 1500 IoT/OT -Protokolle und Befehle

IoT Threat Prevention

Blockieren bekannter Zero-Day-Angriffe auf IoT-Geräte

![]()

IoT-spezifische Bedrohungsinformationen

Seien Sie den neuesten IoT-Bedrohungen immer einen Schritt voraus: Die Ergebnisse der Bedrohungsanalysen werden zwischen 100 Millionen Endpunkten, Gateways und IoT-Geräten weltweit ausgetauscht.

![]()

Virtual Patching

Schützen Sie gefährdete Geräte vor bekannten Exploits, ohne auf physische Patches angewiesen zu sein. Mehr als 300 Präventions-Signaturen gegen netzwerkbasierte IoT-Angriffe.

Laufzeitselbstschutz auf dem Gerät

Mit den IoT-Nano-Agents lassen sich Angriffe auf Geräteebene abschwächen, noch bevor sie sich auf Geräte auswirken können.

IoT Device Security Solution for Manufacturers

Eine leistungsstarke letzte Verteidigungslinie für verbundene Geräte mit On-Device-Firmware-Sicherheit

Hersteller von eingebetteten Geräten versuchen, ihren Kunden Geräte anzubieten, die gegen Cyber-Bedrohungen durch Komponenten von Drittanbietern in der Lieferkette, veraltete Firmware, neu entdeckte CVEs in der Firmware und staatlich gesponserte Hintertüren geschützt sind.

Um das Vertrauen der Kunden zu gewinnen und zu bewahren, benötigen Hersteller eine Firmware-spezifische Risikotransparenz und einen integrierte Geräteschutz, der Firmware-Angriffe in Echtzeit blockiert.

Auf jede IoT-Umgebung zugeschnitten

Schützen Sie Tausende von IoT-Geräten in intelligenten Büro-, Gebäude-, Gesundheits- und Industrieumgebungen.

IoT in Unternehmen

IoT im Gesundheitswesen

IoT in der Industrie

IoT für Hersteller

Enge Integration mit führenden IoT-Discovery-Plattformen

Check Point IoT Protect leverages a powerful Check Point IoT Protect API, providing a secure and dependable foundation for your IoT ecosystem. At Check Point, we forge strategic partnerships with leading IoT discovery vendors, empowering us to deliver state-of-the-art discovery capabilities that cater to specific market sectors such as healthcare, industrial, and critical infrastructure.

Innovative Partnerschaften mit branchenführenden Geräteanbietern

Von IP-Kameras und intelligenten Aufzügen bis hin zu Routern, medizinischen Geräten und Industriesteuerungen bietet Check Point einen integrierten Geräteschutz gegen Zero-Day Cyber-Attacken – und damit die leistungsfähigste Verteidigungslinie für Gerätehersteller, die damit „Secure by Design”-Geräte produzieren können.

Ready to Experience Check Point IoT Protect?

Jetzt testen

Experten fragen

Preise erfragen

Unsere Kunden lieben uns

Vielseitiger Sicherheitsschutz – wie ein Schweizer Taschenmesser für Sicherheit

Die Next Generation Firewall von Check Point erweist sich als hervorragende Lösung für die Infrastruktur unseres kleinen Unternehmens. Das R80 Security Management hat es unserem Unternehmen ermöglicht, unsere Schutzmaßnahmen im Laufe der Zeit einfach (und erheblich) zu verbessern. Mehr lesen >

Check Point Next Gen FW, der beste Weg, ein Unternehmen gegen die neuesten Bedrohungen zu schützen

Wir haben mit Check Point sehr gute Erfahrungen gemacht, was den fortschrittlichen Sicherheitsansatz angeht. Wir sind in der Lage, unser Unternehmen mit den Sicherheitsmechanismen der neuesten Generation auszustatten und ein Maximum an Kontrolle und Transparenz unserer Perimetersicherheit zu gewährleisten. Mehr lesen >

Apple in der Welt der Firewalls

Die Next Generation Firewall von Check Point ist das Apple in der Welt der Firewall und Sicherheit. Es ist eine alte, aber immer noch moderne und wettbewerbsfähige Lösung, und Check Point ist immer auf dem neuesten Stand der Sicherheitstechnologien. Mehr lesen >

Weitere Ressourcen

Downloads

Cybersicherheitslösung für IoT - Lösungsüberblick

Lösungsüberblick: Cyber-Sicherheitslösung für IoT im Gesundheitswesen

IoT Protect Network - Datenblatt