Industrial Control Systems (ICS) Security

Die Verbesserung der Sicherheit von industriellen Kontrollsystemen (ICS) stellt Unternehmen vor besondere Herausforderungen. Die Gewährleistung der Betriebszeit von Diensten, die Wahrung der Datenintegrität, die Einhaltung von Vorschriften und die Gewährleistung der öffentlichen Sicherheit erfordern proaktive Sicherheitsmaßnahmen zum Schutz dieser unternehmenskritischen Anlagen.

Die Sicherung von ICS erfordert eine umfassende Erkennung und Sichtbarkeit des Systems sowie die anschließende Umsetzung gezielter und geeigneter Sicherheitsmaßnahmen.

DEMO ANFORDERN LÖSUNGSÜBERBLICKCheck Point ist einer der führenden Anbieter im 2022 Gartner® Magic Quadrant™ für Netzwerk-Firewalls

BERICHT HERUNTERLADEN

![]()

Verkehrswesen

![]()

Oil

![]()

Fertigung

![]()

Energy

![]()

Versorgungsunternehmen

![]()

Smart Cities

Stärken Sie die Sicherheit Ihrer

ICS- und Operational Technology (OT)-Umgebungen

Die industrielle Angriffsfläche vergrößert sich aus verschiedenen Gründen kontinuierlich, darunter nationalstaatliche Akteure, technologische Fortschritte, IT-OT-Konvergenz und mehr.

Die Check Point ICS-Sicherheitslösung bietet eine proaktive Strategie, die das Risiko in beiden Umgebungen minimiert, Bedrohungen blockiert, bevor kritische Vermögenswerte beeinträchtigt werden, und Industrieabläufe nahtlos verbessert.

![]()

IT-Bedrohungsschutz

Die Gefährdung von OT durch eine fortschrittliche IT-Bedrohungsprävention ausschalten

“With Check Point Rugged Firewall Security Gateways, we built

security capabilities into our most important facilities, in a swift,

agnostic way. Our project demonstrates the value of choosing the

right partner.”

– Nuno Medeiros, CISO, E-REDES

Check Point Rugged Firewall

Security Gateways

Sicher. Entwickelt für OT. Robust.

The NEW Check Point Rugged Firewall 1595R security gateways deliver industry-leading threat prevention, integrated AI security, secure 5G connectivity and more to protect ICS for manufacturing, energy, utilities, and transportation.

MEHR ERFAHRENIntroducing the Check Point Rugged Firewall 1595R Security Gateway

Kompromisslose IT- und OT-Sicherheit

The Check Point Rugged Firewall 1595R empowers key industries for an ‘Industry 4.0 future with harsh environment resilience, 400Mbps threat prevention, advanced OT discovery/segmentation, high-speed secure 5G connectivity at 1Gbps, and support for 1,830 SCADA and ICS protocols & commands.

VIDEO ANSEHENIT-/OT-Netzwerksegmentierung

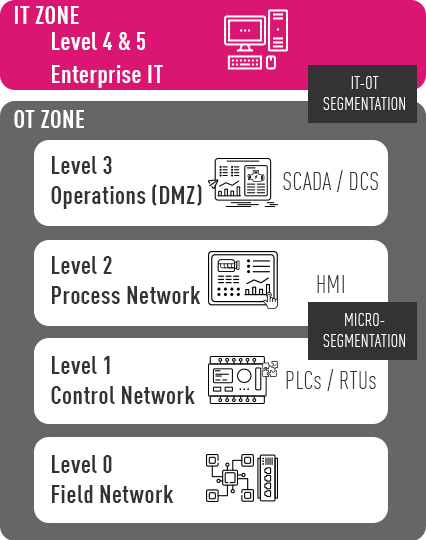

Check Point-Firewalls der nächsten Generation, die als physische oder virtuelle Appliances erhältlich sind, bieten einen Abgrenzungsschutz zwischen dem IT- und dem OT-Netzwerk sowie eine Mikrosegmentierung zwischen Produktlinien und Abteilungen in der Fertigung.

Mit einem granularen Einblick in SCADA-Protokolle und -Befehle bieten diese Firewalls eine Zugriffskontrolle in allen OT-Umgebungen.

Sichere OT-Ressourcen

Erkennung und Sichtbarkeit von OT-Assets

Passive Überwachung von OT-Netzwerken zur Ermittlung von Asset-Typen, Risiken, Angriffsvektoren und Baseline-Verhalten

Lassen Sie sich alle Assets über eine zentrale Konsole und in Abhängigkeit der jeweiligen Risikostufe anzeigen und schlüsseln Sie einzelne Assets genauer auf, um eine Risikoanalyse für sie durchzuführen.

Automatisch generierte Richtlinienempfehlungen

Sofortige Minimierung Ihres Risikos

Ersparen Sie sich monatelange manuelle Richtlinienkonfigurationen und sorgen Sie dafür, dass Ihre OT-Ressourcen schon bei ihrer erstmaligen Verbindung zum Netzwerk geschützt sind.

- Sorgen Sie dafür, dass Systeme nur jene Kommunikationsprotokolle verwenden, die für sie konzipiert wurden.

![]()

Virtual Patching

Blockiert Angriffe, bevor sie kritische Werte erreichen

Schützen Sie gefährdete ICS-Komponenten vor bekannten Exploits, ohne dass sie physisch gepatcht werden müssen. Fast 200 Präventionssignaturen gegen Angriffe mit OT-Bezug.

Bedrohungsprävention für IT

Viele der jüngsten Angriffe auf OT- und ICS-Netzwerke basierten auf IT-Angriffsvektoren, beispielsweise Spear-Phishing, Endpoint und Ransomware. Durch den Einsatz von Check Point Threat Prevention-Lösungen wie SandBlast, Endpoint oder IPS werden diese Angriffe vor ihrem Eindringen in die ICS-Anlagen verhindert und beseitigt.

Advanced Network Threat Prevention

Mobile Sicherheit

Advanced Endpoint Threat Prevention

Aufrechterhaltung der Compliance mit gesetzlichen Vorschriften

In dem Maße, wie Regierungen weltweit neue Richtlinien zur Verbesserung der Sicherheit kritischer Infrastrukturen herausgeben, steigt auch der Druck, diese Vorschriften zu befolgen und einzuhalten.

Mit Check Point Security Compliance, einem Teil von Check Point Unified Security Management, können Sie die Sicherheitspraktiken verbessern, Daten schützen und die Einhaltung von Vorschriften wie NERC CIP, NIST SP800-82, ISA-TR99, IEC 62443 gewährleisten.

WEITERE INFORMATIONEN ZUR KOMPATIBILITÄTErfahren Sie mehr über unsere ICS-Sicherheitslösung

Jetzt testen

Experten fragen

Preise erfragen

Weitere Ressourcen

Downloads

Lösungsüberblick: Die Check Point Cyber-Sicherheitslösung für ICS

Blueprint zur Sicherung industrieller Steuerungssysteme

Die 10 größten Bedrohungen für industrielle Steuerungssysteme