Cyber Security Consulting Services

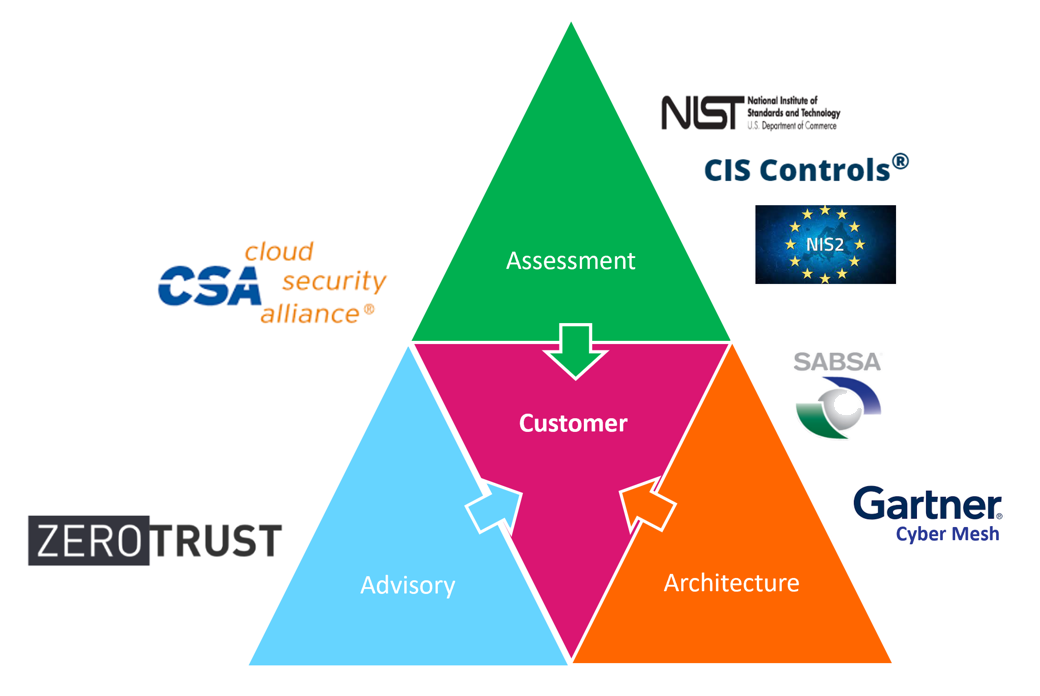

Seit dreißig Jahren setzt Check Point den Standard für Cybersicherheit. In der sich ständig weiterentwickelnden digitalen Welt, von Unternehmensnetzwerken bis zu Cloud-Transformationen, von der Absicherung dezentraler Mitarbeiter bis zur Verteidigung kritischer Infrastrukturen, schützen wir Unternehmen vor den unmittelbarsten Cyber-Bedrohungen. Check Point Security Consulting nutzt diese Erfahrung zusammen mit unabhängigen Frameworks wie NIST CSF, SABSA und Zero Trust Architecture, um Beratungs- und Bewertungsservices für die globale Kunden-Community des Unternehmens anzubieten.

KATALOG DER BERATUNGSDIENSTLEISTUNGEN KONTAKTIEREN SIE EINEN EXPERTEN

Unsere Methodik und unsere Komponenten

Check Point Security Consulting Services helfen Kunden dabei, Trends, die sich auf die Märkte für Informationstechnologie und Cybersicherheit auswirken, zu verstehen und sich an sie anzupassen. Unsere Angebote sind in zwei Hauptbereichen angesiedelt: Bewertungen und Architektur. Bewertungsaufträge folgen den NIST CSF-Grundsätzen, um Risiken innerhalb der Organisation zu identifizieren: Menschen, Prozesse und Technologien. Architekturprojekte fördern den Dialog über Zero-Trust und umfassen Design- und Modellierungssitzungen, die Kunden bei der Formalisierung von Sicherheitsrahmenwerken der nächsten Generation helfen sollen.

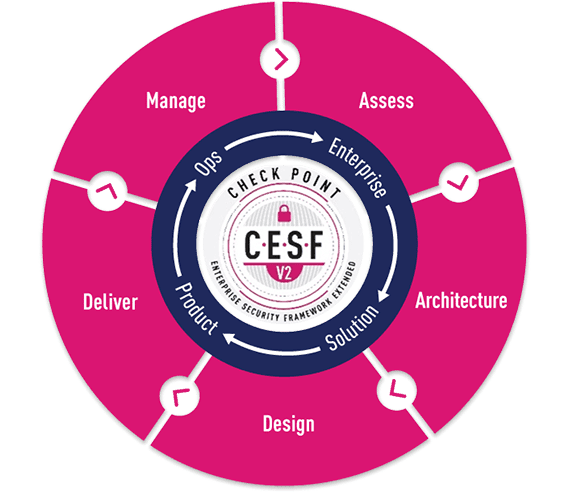

Check Point Enterprise Security Framework

Unsere Praxiserfahrung schützt Unternehmensinformationssystemen. Wir sind davon überzeugt, dass fundierte architektonische, geschäftsorientierte Entscheidungen kostengünstiger sind und eine nachhaltige, skalierbare Sicherheitsarchitektur ermöglichen.

Das CESF ist offen und zugänglich für alle Cybersicherheitsexperten und ermöglicht es Organisationen aller Größen und Branchen, eine Sicherheitsarchitektur zu entwickeln, die sich mit der sich verändernden Sicherheitslandschaft weiterentwickelt und gleichzeitig gut formulierte Prozesse umfasst.

ARCHITEKTUR / STRATEGISCHE BERATUNG

Sicherheitsbewertung:

- Cyber Risikobewertung (NEU)

- Risikomanagement-Frameworks (NEU)

- Penetrationstests

- Governance-, Risiko- und Compliance-Bewertungen (NEU)

- NIS2-Bereitschaftshinweis (NEU)

- Lückenanalyse und NIST/CIS-Bewertungen (NEU)

- Intelligenz behandeln

- Schwachstellen- und Inventar-Scans

- Cloudsicherheit und Statusanalyse

Architektur und Beratung:

- Sicherheitsworkshops für (Ist-) und (Soll-) Sicherheitsarchitektur

- Zero-Trust Zielarchitekturmodelle

- Compliance und regulatorische Anforderungen

- Target Check Point Architecture and HLD

- Entwicklung von Governance-Frameworks

- Beratung zur Cloud-Transformation / DevSecOps

- SDN-Rechenzentrum (NSX/Cisco ACI)

- SOC Architektur

- CISO-Beratung

CLOUD UND DIGITALE TRANSFORMATION

Beim Check Point Secure Transformation Workshop Service geht es darum, Initiativen und die dazugehörige Technologie für Kunden zu transformieren. Der Workshop zur sicheren Transformation umfasst eine Bestandsaufnahme des aktuellen Zustands und des gewünschten zukünftigen Zustands, eine Anpassung an die Enterprise Security Reference Architecture Frameworks und bietet einen detaillierten Analysebericht über bewährte Architektur- und Designpraktiken und -möglichkeiten sowie Empfehlungen mit einer Roadmap für die „Reise” mit Zielen und Wegpunkten.

- Hybrid Cloud Modellierung

- ZTNA/ SASE / SD-WAN

- DevSecOps

- CNAPP / Meshed Security

- Cloud-Netzwerk Segmentierung

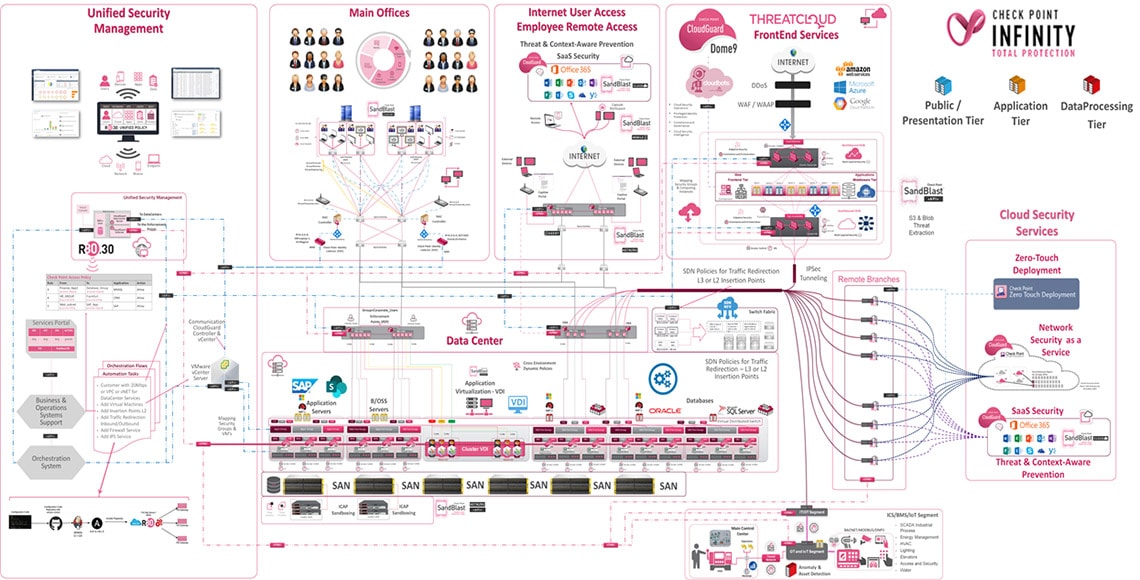

NETZWERK-ARCHITEKTUR UND -DESIGN

Der Check Point Security Architecture and Design Service ist in erster Linie technisch ausgerichtet und konzentriert sich auf die Architektur- und Design-Initiative für Cybersicherheit und bietet eine eingehende Technologieprüfung und -analyse. Bietet Best Practices und Möglichkeiten sowie Empfehlungen für Design und Architektur.

- SDN Rechenzentrumsmodernisierung mit VMWare NSX-T / Cisco ACI / Arista etc.

- Technologie-Einführung

- Zero-Trust Segmentierungsprinzipien

- Modellierung von Vorgängen

- Sicherheitsautomatisierung und -orchestrierung (IaaC / SECaaC)

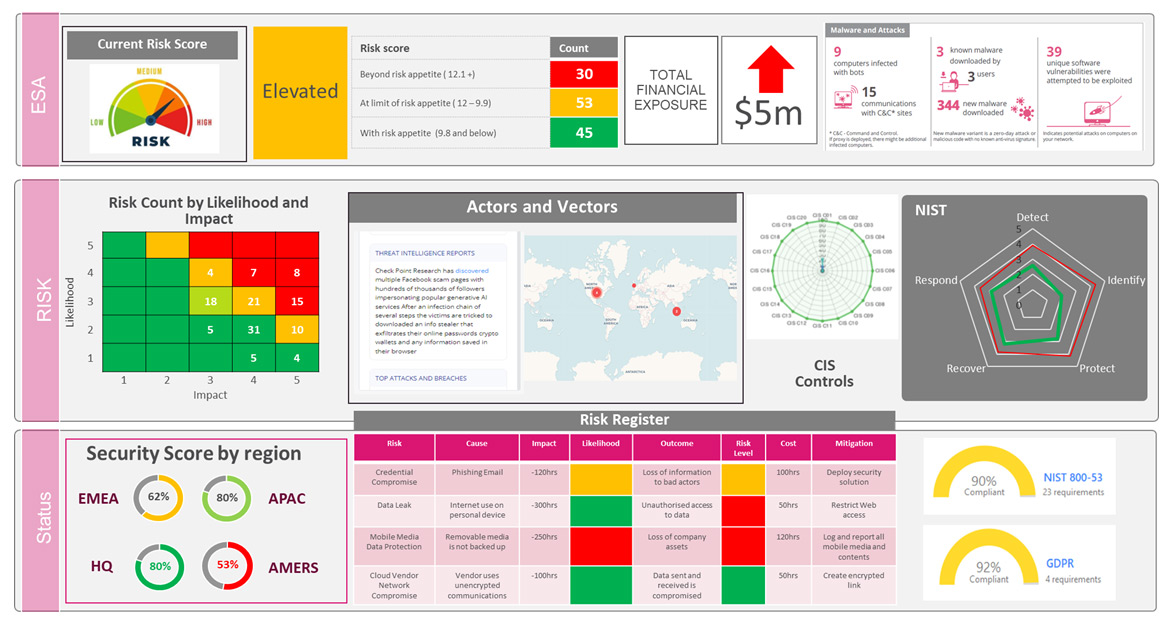

Cyber Security Risikobewertung

- Der Cyber Security Risk Analysis Service von Check Point wurde entwickelt, um zu beurteilen, wie gut eine Organisation derzeit die bestehenden oder zukünftigen GRC-Rahmenbedingungen erfüllt. Stakeholder sind in erster Linie Governance, Risk und Compliance, CISO, CTO und CFO.

- Bestehende strategische Ziele der staatlichen Cybersicherheit mit taktischen Zielen abgleichen, Überprüfung der aktuellen Richtlinien

- Identifizierung von Leistungs- und Lückenanalysen sowie einer Roadmap mit Prioritäten und Empfehlungen

- Hervorragend geeignet für Privatunternehmen, die sich auf einen Börsengang vorbereiten oder neue Cybersicherheits-GRC-Standards und -Frameworks (NIST CSF, NIST 800-53, NIST RMF, CIS, CSA CMM) einführen oder den Cybersicherheits-Reifegrad des Unternehmens verbessern möchten.

INFORMATIONEN ZUR BEDROHUNG

Echtzeit-Bedrohungsinformationen aus Hunderten Millionen Sensoren weltweit, angereichert mit KI-basierten Engines und exklusiven Forschungsdaten des Check Point Research Teams mit den folgenden Diensten

TÄGLICHE ZUSAMMENFASSUNG

- Täglicher Bericht, der die wichtigsten Cyber-Ereignisse und Veröffentlichungen des Tages zusammenfasst.

- Konzentriert sich auf Elemente aus offenen Quellen, Darknet, Telegrammkanälen und mehr.

GEHEIMDIENSTLICHE BERICHTE

- Spezifische wöchentliche/monatliche Berichte, die sich auf die Interessengebiete des Kunden konzentrieren:

- Spezifische nationalstaatliche Akteure/APTs, Profile von Bedrohungsakteuren

- Darkweb-Exposition des Clients

- Branchen-/länderspezifische Darknet-Informationen

- Tägliche Liste der TOP-IOCs, die für die Branche/das Land relevant sind, basierend auf Check Point-Daten

ELITE-INTELLIGENZ

- Tiefgreifende technologische Forschung durch einen der führenden

cp-Analysten - Schwachstellenforschung

- Dedizierter Analyst für einen bestimmten Zeitrahmen für ein bestimmtes Projekt

- Reverse Engineering (Malware/APK)

- Analyst als Dienstleistung

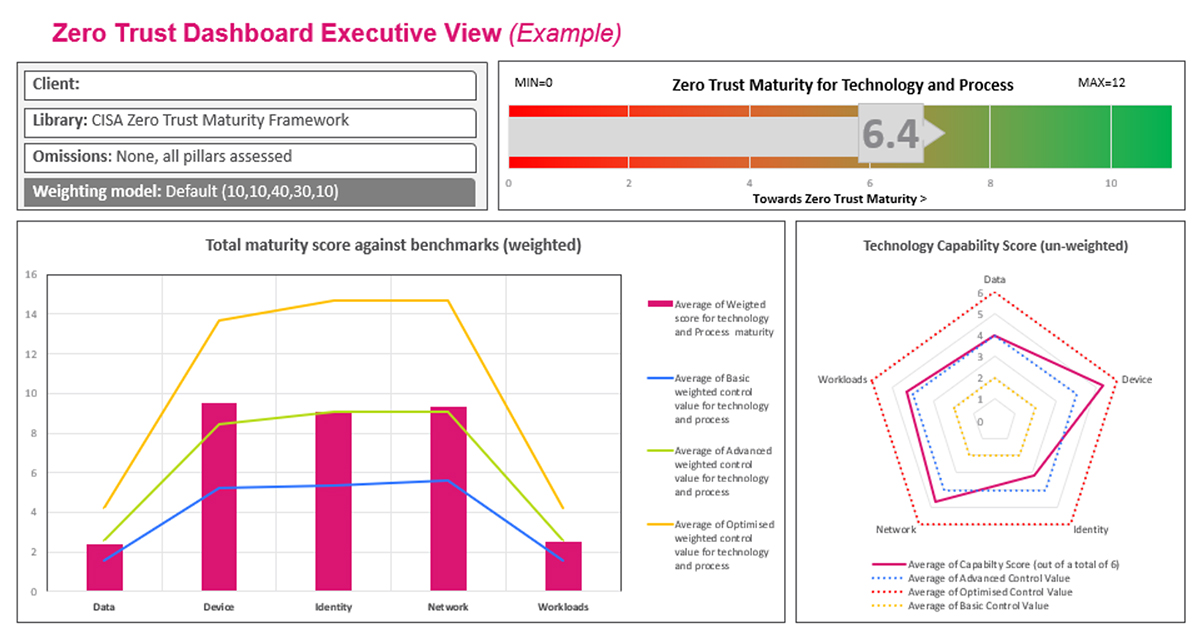

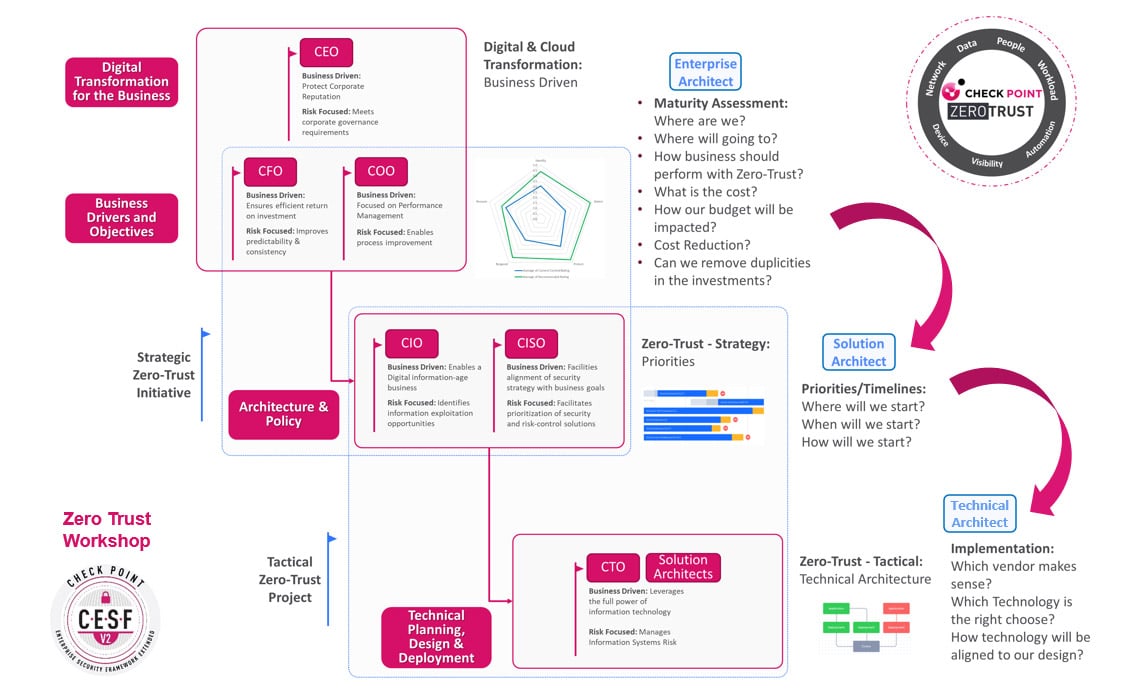

Zero-Trust Beratungsdienst

Das Team für Unternehmenssicherheitsarchitektur hat ein Zero-Trust Workshop-Programm entwickelt, das auf die Nachfrage nach architektonischer Unterstützung bei der Definition einer auf die Bedürfnisse und Bestrebungen des Kunden zugeschnittenen ZT-Strategie ausgerichtet ist. Dieser Workshop ist vollständig auf die Zero Trust-Prinzipien und das Produkt- und Serviceportfolio von Check Point abgestimmt und kann als Beratungssitzung mit Empfehlungen für die Roadmap oder als vollständige Architekturbewertung mit einem detaillierten Implementierungsplan und Blueprint durchgeführt werden.

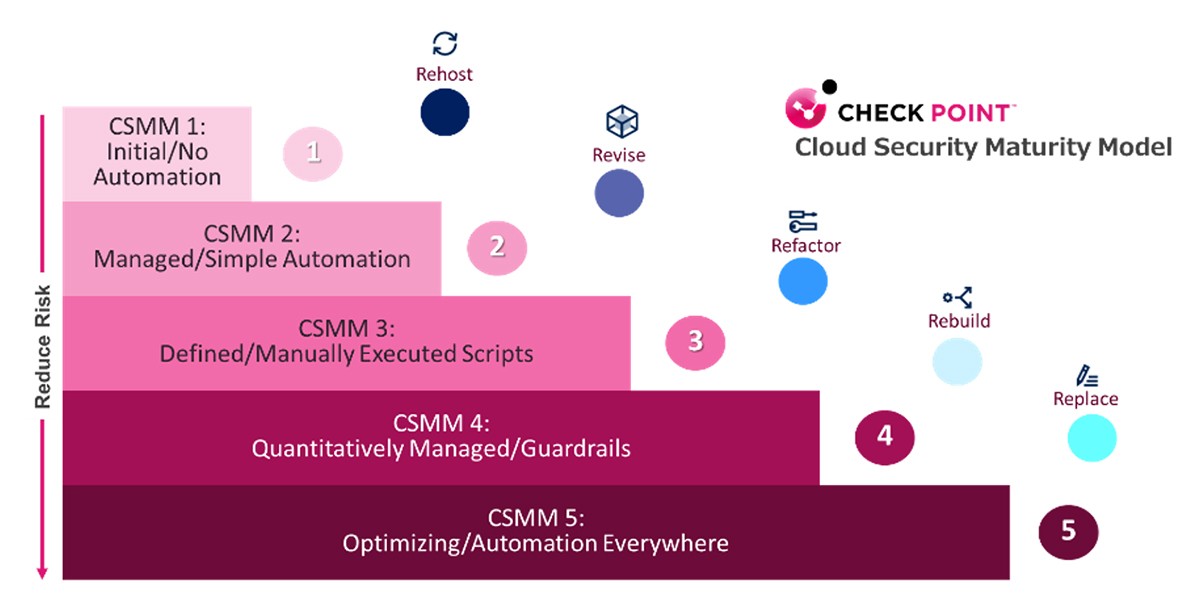

Reifegradbewertung der Cloud-Sicherheit

Beim Check Point Cloud-Beratungsdienst dreht sich alles um die Transformation von Initiativen und der damit verbundenen Technologie für Kunden. Der Workshop zur sicheren Transformation umfasst die Basislinie des Cloud-Sicherheit-Reifemodells, die Überprüfung des aktuellen Niveaus und des gewünschten zukünftigen Zustands, die Ausrichtung an Enterprise Security Reference Architecture Frameworks und bietet eine detaillierte Analyse, Berichtsarchitektur und Best Practices und Designmöglichkeiten sowie Empfehlungen mit einer „Reise“-Roadmap mit Zielen und Wegpunkten.

- CSMM-Bewertung

- ZTNA/ SASE / SD-WAN

- DevSecOps

- CNAPP / Meshed Security

- Cloud-Netzwerk Segmentierung

Kontaktieren Sie unser Beratungsteam, wenn Sie Hilfe bei Ihrer Public-, Private- oder Hybrid-Cloud-Architektur benötigen. Wir bewerten Ihren Reifegrad und leiten Sie an, die Sicherheit Ihres Unternehmens zu gewährleisten.

Fortgeschrittene Cybersicherheitsbewertung

Check Point bietet auch reine Beratungsdienstleistungen an, die es Unternehmen ermöglichen, sich auf Compliance- und Audit-Aktivitäten vorzubereiten und ihre Bemühungen für das Maturity-Benchmarking zu beschleunigen. Zu unseren Bewertungsangeboten gehören:

- Assurance-Überprüfungen basierend auf Branchenstandard-Frameworks wie NIST 800-53, NIST CSF, CIS und NIS2

- Sicherheitsmaßnahmen in der Cloud auf der Grundlage bewährter Verfahren von AWS, Azure und Google

- Schwachstellenbewertung und Penetrationstests für externe und interne Bereiche, einschließlich der Bewertung von Kompromissen

- Umfassende Sicherheitsbewertungen, einschließlich Incident Response, Table-Top-Übungen und SOC-Designprüfungen

NIS2-Bereitschaftshinweis

NIS2 wurde für alle Länder der Europäischen Union freigegeben. Im Jahr 2024 wird NIS2 in lokales Recht übernommen und für eine Vielzahl von Unternehmen relevant werden. Check Point kann Ihnen bei der Vorbereitung Ihres Unternehmens auf NIS2 helfen und Sie bei der Verbesserung Ihrer Sicherheitsstandards und -verfahren unterstützen.

Vorteile

- Prüfen Sie, ob Ihr Unternehmen von NIS2 betroffen ist und von welchen Maßnahmen Sie betroffen sein werden

- Verschaffen Sie sich einen Überblick über die notwendigen technischen Voraussetzungen für NIS2

- Überprüfen Sie die Prozesse, die erforderlich sind, um konform zu sein

- Erfahren Sie mehr über Schulungen zu NIS2

von Inhalten

Das Check Point-Team wird dies im Rahmen eines eintägigen Workshops mit einem unserer erfahrenen Experten vermitteln. Wir stellen Materialien und Lösungen rund um die Anforderungen von NIS2 zur Verfügung und können anschließend eine eingehende Bewertung Ihrer Umgebung durchführen.

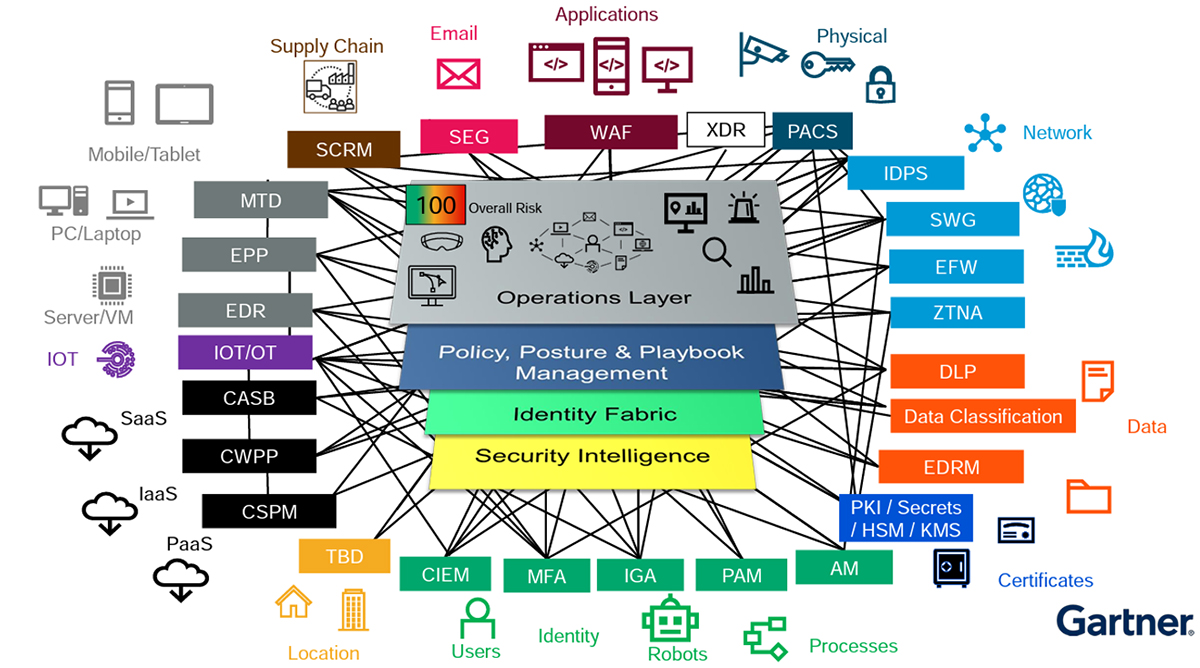

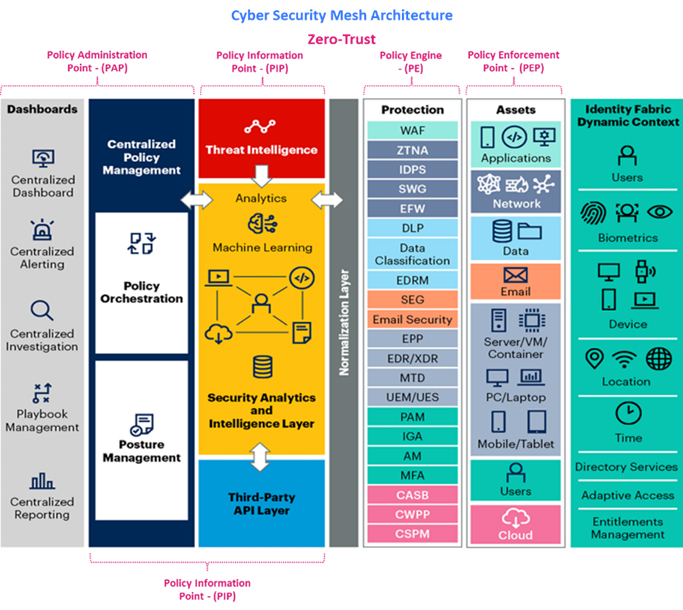

Cyber-Mesh-Sicherheitsarchitektur

Workshop zur Unternehmensarchitektur

Das Enterprise Security Architecture-Programm bietet Unternehmen auf der ganzen Welt eine einzigartige Gelegenheit, ihre aktuellen und zukünftigen Sicherheitsprogramme mit den erfahrensten Beratern von Check Point zu überprüfen. Während dieser mehrtägigen Sessions untersuchen die Teams die Geschäftsprozesse, Sicherheitsstrategien, das Design, die Bereitstellung und die Betriebsmethoden des Unternehmens und vergleichen diese mit den Best Practices der Branche und von Check Point. Das Ergebnis der Sitzungen ist eine maßgeschneiderte Sicherheitsarchitektur, die dazu beitragen soll, die Widerstandsfähigkeit gegenüber sich weiterentwickelnden Angriffen sowie optimierte Betriebskosten, konsolidierte Kontrollen und optimierte Management-, Überwachungs- und Wartungspraktiken zu gewährleisten.

In der sich ständig weiterentwickelnden Cybersicherheitslandschaft stechen zwei herausragende Konzepte als Game-Changer in der Branche hervor: die „Cybersicherheit Mesh Architecture (erstellt von Gartner) und das Zero-Trust Framework (von NIST-CISA und Forrester)“.

Diese Ansätze ermöglichen es Unternehmen, ihre digitalen Umgebungen effektiver gegen Bedrohungen zu schützen als herkömmliche perimeterbasierte Sicherheitsmodelle, die immer weniger effektiv sind.

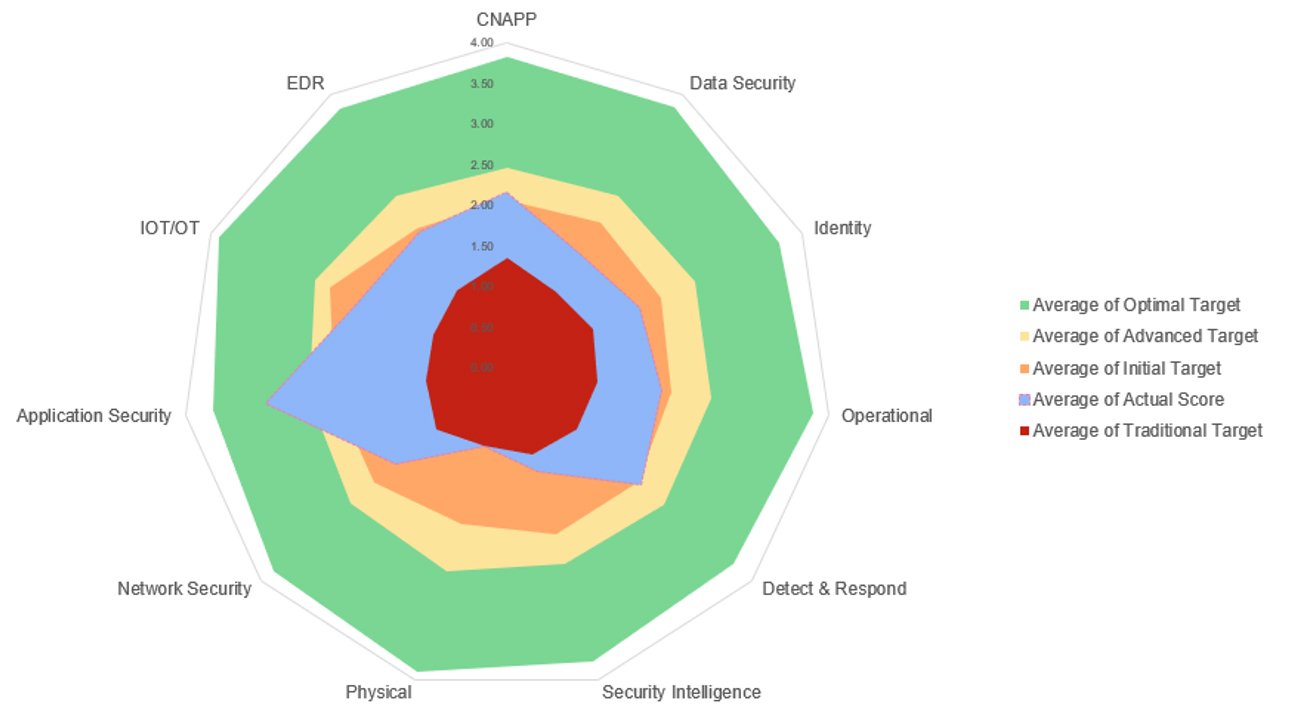

Das strategische Beratungsteam von Check Point hat einen Zusammenhang zwischen dem Zero-Trust Maturity Model und CSMA festgestellt.

Das Zero-Trust-Reifegradmodell ermöglicht es uns, die strategische Umsetzung der Zero-Trust-Prinzipien zu steuern.

Gleichzeitig setzt die Cybersicherheit Mesh Architecture diese Prinzipien um, indem sie Sicherheitskontrollen über die digitale Landschaft verteilt.

Zusammen bieten sie einen umfassenden Ansatz für die Cybersicherheit, der proaktives Risikomanagement, kontinuierliche Überwachung und adaptive Abwehrmechanismen fördert und letztendlich die Fähigkeit eines Unternehmens verbessert, sich entwickelnden Cyberbedrohungen zu widerstehen und darauf zu reagieren.

"Informationssicherheit ist eine Reise und kein Ziel."

Unsere Beratungsdienste bieten CSMA- und Zero-Trust-Reifegradbewertungs- und Beratungsworkshops, in denen unser Team Ihre aktuelle Bereitschaft überprüft, die Prioritäten und die Implementierung der Roadmap angemessen zu definieren.

Unsere Beratungsdienste bieten CSMA- und Zero-Trust-Reifegradbewertungs- und Beratungsworkshops, in denen unser Team Ihre aktuelle Bereitschaft überprüft, die Prioritäten und die Implementierung der Roadmap angemessen zu definieren.

Unsere Dienstleistungen können Ihnen dabei helfen, Ihren aktuellen Zero-Trust- und CSMA-Reifegrad zu bewerten, die Erfolge zu validieren und einen präskriptiven Plan zu erstellen, der Ihnen hilft, den nächsten Schritt erfolgreich zu gehen.

Vorteile

- Identifizieren Sie die Kronjuwelen: Wenn Sie gerade erst anfangen, helfen wir Ihnen, Bereiche mit hoher Priorität zu identifizieren, die geschützt werden müssen.

- Bewerten Sie Ihren aktuellen Zustand (AS-IS): Wir überprüfen Ihre vorhandene Identität, greifen auf die Kontrollumgebung und die Richtlinien zu, um festzustellen, wie sie in ein Zero-Trust-Framework passen.

- Visualisieren Sie, was als Nächstes ansteht (TO-BE): Wir helfen Ihnen, die Zero-Trust-Strategie und die Meilensteine der CSMA-Implementierung zu priorisieren, um sie mit den Geschäftszielen in Einklang zu bringen.

- Planen Sie die Bereitstellung: Sie erhalten einen detaillierten Plan und eine Roadmap mit definierten nächsten Schritten für die Implementierungsbereitschaft und die tatsächliche Bereitstellung.

Kontaktieren Sie unser Beratungsteam für Hilfe bei Ihrer Zero-Trust-Strategie und Cybersicherheit Mesh-Architektur. Wir bewerten Ihren Reifegrad und leiten Ihr Unternehmen an, um die Sicherheit Ihres Unternehmens zu gewährleisten.

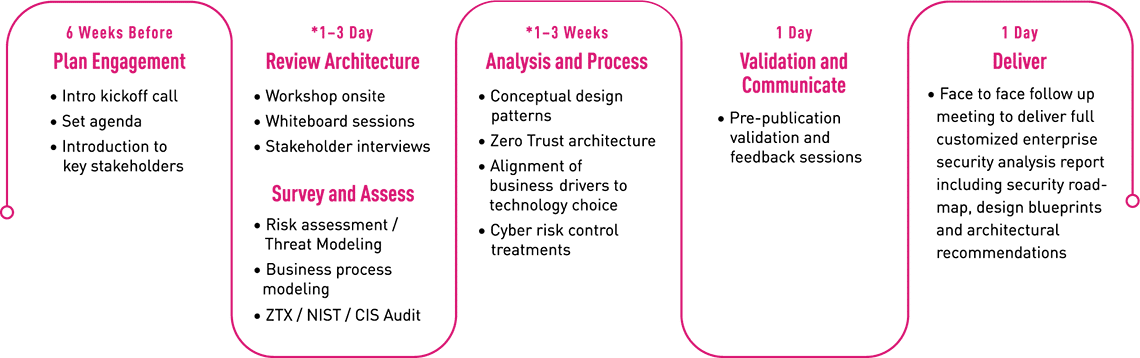

Zeitplan

ARCHITEKTUR-WORKSHOPS

Unser Beratungsprozess umfasst Gespräche mit den wichtigsten Interessengruppen und eine detaillierte Überprüfung der Geschäftsperspektiven, der treibenden Kräfte, der Strategie, der Herausforderungen, des aktuellen Zustands, des gewünschten zukünftigen Zustands und der angestrebten Sicherheitsarchitektur.

Geschäfts- und Architekturüberprüfung:

Check Point-Teams erfassen in einem maßgeschneiderten persönlichen Workshop mehrere Datenpunkte, die sich auf den geschäftlichen Kontext, die Strategie, die organisatorischen Bestrebungen, die Sicherheitslage usw. beziehen. Das Framework wird verwendet, weil es die Anforderungen der Kunden an einen strukturierten systematischen Ansatz für Design, Architektur und laufende digitale Transformation erfüllt.

Entwurf und Aufbau einer Sicherheitsarchitektur:

Die Architekten von Check Point entwickeln eine Antwort auf die Geschäfts- und Sicherheitsanforderungen, die sich an den Best Practices für Sicherheit orientiert, um die digitale Transformation der Kunden zu ermöglichen. Offene Standards, wie Zero Trust, werden als architektonische Gestaltungsprinzipien verwendet. Der Sicherheitsarchitektur-Workshop und der CESF-Prozess nehmen eine Geschäftsanforderung auf und übersetzen sie in eine funktionierende, physische Lösung, die den Kunden schützt und sein Cyber-Risiko reduziert.