Seguridad de terminales de Check Point

Check Point Endpoint Security provides comprehensive endpoint protection at the highest level, which is crucial for avoiding security breaches and data compromises.

Check Point achieves 100% detection in the 2024 MITRE ATT&CK® Evaluations

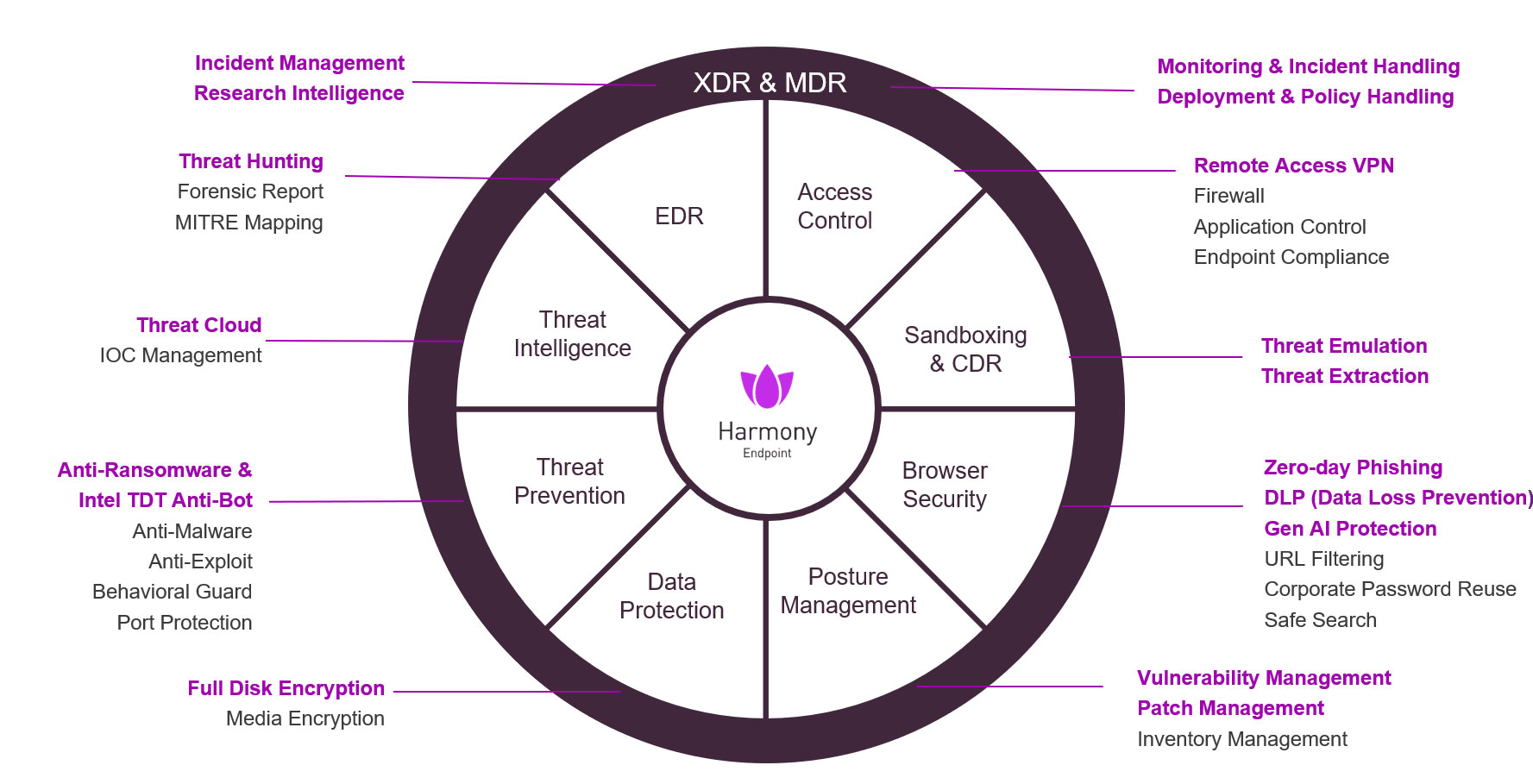

Protección de terminales de 360° con capacidades avanzadas, todo en un solo cliente

Check Point Endpoint Security is a complete and consolidated endpoint security solution with advanced EPP, EDR and XDR capabilities, built to protect the remote workforce from today’s complex threat landscape.

- Agente único EPP, EDR Y XDR, todo en un solo cliente y consola de administración.

- Administración flexible Con una implementación sencilla para la administración local, en la nube o MSSP.

- Amplia compatibilidad con SO Con una amplia gama de sistemas operativos compatibles, incluidos Windows, Mac, Linux, servidores, VDI, navegadores y dispositivos móviles

- Inteligencia sobre amenazas ThreatCloud AI de Check Point proporciona protección de día cero con más de 60 motores de IA.

Unleash secure productivity with Check Point Endpoint Security Data Loss Prevention

con herramientas de IA generativa

Seguridad de terminales de 360°

Protege contra amenazas altamente sofisticadas

Los ciberataques aumentan constantemente en volumen y sofisticación, con un aumento interanual del 38 % en la cantidad de ciberataques.

Check Point Endpoint Security protects against the most imminent threats:

- Protección contra ransomware y malware: Fortalezca los datos de la organización contra ataques ransomware sofisticados.

- Administración de la postura: Reduzca la superficie de ataque con la administración automatizada de vulnerabilidades y parches.

- Cero phishing y protección del navegador: Bloquee los ataques de phishing más sofisticados sin ningún impacto en los usuarios finales.

- Protección de datos: Protección de la pérdida de datos confidenciales con DLP avanzado. Capacidades y cifrado de disco completo único para proteger los datos valiosos y mantener el cumplimiento y la regulación

Unlock the Power of GenAI with Check Point Endpoint Security

¿Le preocupa el uso que hacen sus empleados de las herramientas de IA generativa?

Check Point Endpoint Security uncovers which generative AI tools are used by your workforce, assesses their risk level and applies AI-powered data classification to ensure compliance and data protection.

Asegure el espacio de trabajo

Mantenga protegidos a sus usuarios y su dispositivo. Libere a sus empleados para que se concentren en hacer el trabajo.

Workspace Security Email & Collaboration

Evita que el correo electrónico malicioso llegue a las bandejas de entrada, protegiendo contra el vector de ataque número 1 para los actores de amenazas.

Seguridad móvil de Check Point

Protección completa en todos los vectores de ataque móviles, incluidos los SMS

Mantenga seguros sus datos corporativos protegiendo los dispositivos móviles en todos los vectores de ataque: aplicaciones, archivos, red y sistema operativo

Check Point SASE

Seguridad en Internet 2 veces más rápida

Gestión SASE unificada y simplificada y prevención de amenazas

Experience the power and simplicity of Workspace Security

Explore More About Check Point Endpoint Security

Securing Data in the AI Era with Workspace Security DLP

AI revolutionizes work. Check Point Workspace Security DLP ensures security while embracing productivity in this new era.

Detección automática, priorización y parches de vulnerabilidades

Learn how Check Point Endpoint Security automatically detect vulnerabilities and remediate those weaknesses, enterprise-wide, in a single click.

FAQ

Check Point Endpoint Security is Check Point’s advanced endpoint protection solution designed to secure laptops, desktops, and servers against the most imminent cyber threats, including ransomware, malware, and phishing attacks.

Check Point Endpoint protects a wide range of endpoints, including Windows and macOS laptops, desktops, and servers, ensuring comprehensive coverage for both on-premises and remote work environments.

Check Point Endpoint uses multiple layers of defense:

Anti-Ransomware & Anti-Malware: Detects and blocks sophisticated ransomware and malware attacks.

Zero-Phishing: Prevents access to known and unknown phishing sites.

Behavioral Guard: Identifies file-less attacks and malicious behaviors before they cause harm.

No. Check Point Endpoint can operate independently without constant cloud connectivity, while still offering cloud-based management options for centralized visibility and control.

Check Point Endpoint integrates seamlessly with Check Point’s broader security architecture, including network, cloud, and mobile security solutions, enabling unified policy management and threat intelligence sharing across all environments.

Check Point Endpoint offers centralized dashboards for real-time visibility, detailed threat analytics, compliance reporting, and automated alerts, helping organizations monitor endpoint health and respond quickly to incidents.