Solución de seguridad IoT autónoma que evita ataques a redes y dispositivos

Using Internet of Things (IoT) devices across enterprises, healthcare, and industrial applications delivers productivity benefits, but it also exposes you to evolving cyber threats.

From IP cameras, and smart elevators, to medical devices and industrial controllers, Check Point IoT Protect secures your company against IoT network and on-device cyber attacks.

IoT Protect de Check Point

PREVENCIÓN AUTÓNOMA. PROTECCIÓN EN LA RED Y EN EL DISPOSITIVO.

Identifica y mapea automáticamente los dispositivos IoT y evalúa el riesgo, Evita el acceso no autorizado hacia y desde dispositivos IoT/TO con perfiles y segmentación de confianza cero, bloquea los ataques IoT de día cero con inteligencia de amenazas líder en la industria, más de 300 firmas IPS y protección en el tiempo de ejecución del dispositivo.

![]()

Protección de confianza cero autónoma

Analizar, mapear y proteger dispositivos de forma autónoma con perfiles de confianza cero

![]()

Prevenga los ataques de IoT en la red

Bloquee los ataques de día cero con parches virtuales e inteligencia sobre amenazas de IoT en tiempo real

![]()

Protección en tiempo de ejecución en el dispositivo

Reforzar el firmware del dispositivo para evitar ataques de tiempo de ejecución de día cero

¿Sus dispositivos IoT son seguros?

Piénselo de nuevo

En los dos primeros meses de 2023 se ha registrado un aumento del 41 % en el número medio de ataques semanales por organización dirigidos a dispositivos IoT, en comparación con 2022 (CPR).

En este documento, exploramos algunas de las vulnerabilidades de seguridad comunes asociadas con los dispositivos IoT, un ejemplo de un caso de uso real y cómo puede mantener mejor esos dispositivos protegidos contra los ciberataques.

DESCARGAR AHORA

Desafíos modernos para la seguridad de IoT

Una vez comprometidos, los ciberdelincuentes pueden moverse libremente para acceder a aplicaciones más críticas y datos confidenciales. Pueden guardar esta información para obtener un rescate, posiblemente cerrando la red de negocios en el proceso. Para proteger a su empresa de estos riesgos se necesita una solución de seguridad IoT integral, que es un componente vital de la estrategia de ciberseguridad de toda empresa. Descubra cómo puede proteger su negocio en este libro electrónico informativo.

Hacer que IoT sea simple, eficaz y valiosa para cualquier organización

Con el 63 % de las empresas, el 92 % de las organizaciones industriales y el 82 % de las de atención médica que utilizan IoT, hay un gran número de dispositivos IoT no administrados conectados a la red. Cada uno de estos dispositivos IoT es un punto de entrada para los hackers, lo que hace que casi todas las empresas sean vulnerables a los ciberataques.

Descubra cómo la protección autónoma de redes y dispositivos de protección IoT pueden:

- Analizar de forma autónoma el riesgo de IoT y proteja el dispositivo IoT con perfiles de confianza cero.

- Bloquear los ataques de día cero con parches virtuales e inteligencia sobre amenazas de IoT en tiempo real.

- Endurecer el firmware del dispositivo IoT para evitar ataques de tiempo de ejecución de día cero

Descubrimiento y análisis de riesgos del IoT

Mapee, perfile y evalúe automáticamente los niveles de riesgo de los dispositivos

Análisis de riesgo en tiempo real basado en descubrimiento de redes IoT, evaluación de riesgos de firmware e inteligencia de amenazas.

Desde una única consola, vea todos sus dispositivos de IoT clasificados en función de su nivel de riesgo. Incluso puede profundizar y realizar un análisis de riesgo por dispositivo.

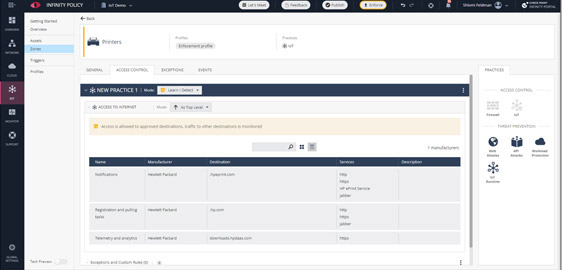

Perfiles de confianza cero

Minimice automáticamente la superficie de ataque

- Evite que el acceso no autorizado y las intenciones maliciosas lleguen a los dispositivos IoT

- Prohibir que los dispositivos infectados se desplacen lateralmente y accedan a sitios maliciosos

- Políticas generadas automáticamente: minimice su exposición al riesgo y ahorre meses de configuraciones manuales de políticas

- Observe y controle más de 1500

protocolos y comandos de IoT/TO

Prevención de amenazas de IoT

Bloquee ataques conocidos y de día cero relacionados con el IoT

![]()

Inteligencia de amenazas específica para el IoT

Manténgase a la vanguardia de las últimas amenazas del IoT con inteligencia de amenazas compartida entre 100 millones de terminales, puertas de enlace y dispositivos de IoT de todo el mundo.

![]()

Parches virtuales

Proteja sus dispositivos de vulnerabilidades conocidas sin necesidad de implementar parches físicamente. Más de 300 firmas de prevención contra ataques del IoT basados en la red.

Autoprotección en el dispositivo

durante la ejecución

Mitigue los ataques a nivel de dispositivo con Nano Agent de IoT antes de que la seguridad del dispositivo se vea comprometida.

IoT Device Security Solution for Manufacturers

Reciba una última línea de defensa para dispositivos conectados con seguridad de firmware en dispositivo

Los fabricantes de dispositivos integrados tratan de ofrecer a sus clientes dispositivos protegidos contra las ciberamenazas derivadas de componentes de la cadena de suministro de terceros, firmware obsoleto, CVE de firmware recién descubiertos y puertas traseras patrocinadas por el Estado.

Para obtener e inculcar confianza en los clientes, los fabricantes necesitan una visibilidad de riesgo específica de firmware y protección en dispositivo durante la ejecución que bloquee ataques de firmware mientras ocurren en tiempo real.

Adecuado para cualquier entorno del IoT

Proteja miles de dispositivos del IoT en oficinas inteligentes, edificios inteligentes, entornos industriales y atención médica.

IoT empresarial

IoT para la atención médica

IoT industrial

Fabricantes de IoT

Integración estrecha con plataformas de descubrimiento de IoT líderes

Check Point IoT Protect leverages a powerful Check Point IoT Protect API, providing a secure and dependable foundation for your IoT ecosystem. At Check Point, we forge strategic partnerships with leading IoT discovery vendors, empowering us to deliver state-of-the-art discovery capabilities that cater to specific market sectors such as healthcare, industrial, and critical infrastructure.

Asociaciones innovadoras con proveedores de dispositivos líderes en la industria

Desde cámaras IP y elevadores inteligentes, hasta enrutadores, dispositivos médicos y controladores industriales, Check Point ofrece protección en el dispositivo contra ataques cibernéticos de día cero que sirven como la línea de defensa más poderosa para los fabricantes de dispositivos, lo que les permite producir “ecure by Design”.

Ready to Experience Check Point IoT Protect?

Pruébelo ahora

Hable con un especialista

Solicite precios

Nuestros clientes nos aman

Protección de seguridad versátil: como una navaja suiza para la seguridad

El Firewall de Última Generación de Checkpoint demuestra ser una gran solución para nuestra infraestructura para pequeñas empresas. R80 Security Management ha permitido a nuestra compañía mejorar de forma fácil (y significativamente) nuestras protecciones a lo largo del tiempo. leer más >

Firewall de última generación de CheckPoint, la mejor forma de proteger una empresa contra las últimas amenazas

Nuestra experiencia con CheckPoint ha sido muy satisfactoria por el enfoque de seguridad avanzada, lo que proporciono a nuestra corporación de mecanismos de seguridad de última generación y pudiendo tener el máximo control y visibilidad de nuestra seguridad perimetral. leer más >

Apple en el mundo de los firewalls

El Firewall de Última Generación de Check Point es como Apple en el mundo de los firewall y la seguridad. Es una solución competitiva y antigua, pero aún moderna. Check Point está siempre a la vanguardia de las tecnologías de seguridad. leer más >

Otros recursos

Descargas

Libro electrónico de seguridad de IoT

Resumen de la solución: solución de ciberseguridad para el IoT

Resumen de la solución: solución de ciberseguridad para el IoT en atención médica

Ficha de datos de red de IoT Protect

Whitepaper: Absolute Zero Trust, Only with Check Point

Infografía: 9 pasos para obtener Absolute Zero Trust Security