Seguridad de los Sistemas de Control Industrial (ICS)

Mejorar la seguridad de los sistemas de control industrial (ICS) conlleva desafíos distintivos para las empresas. Para garantizar el tiempo de actividad del servicio, preservar la integridad de los datos, cumplir con las regulaciones y proteger la seguridad pública, se requieren medidas de seguridad proactivas para proteger estos activos críticos.

Para asegurar los ICS, se requiere una detección y una visibilidad completas del sistema, seguidas de la implementación de medidas de seguridad específicas y apropiadas.

SOLICITE UNA DEMOSTRACIÓN RESUMEN DE LA SOLUCIÓNCheck Point es líder en el Magic Cuadrant 2022 de Gartner® ™ para firewall de red

DESCARGAR INFORME

![]()

Transporte

![]()

Oil

![]()

Fabricación

![]()

Energy

![]()

Servicios

![]()

Ciudades inteligentes

Fortalezca la seguridad de sus entornos de ICS y tecnología operativa (TO)

La superficie de ataque industrial se está ampliando continuamente debido a varias razones, como actores estado nación, avances tecnológicos, convergencia TI-TO y más.

La solución de seguridad ICS de Check Point ofrece una estrategia proactiva, lo cual minimiza el riesgo en ambos entornos, bloquea las amenazas antes de que los activos críticos se vean afectados y mejora las operaciones industriales sin problemas.

![]()

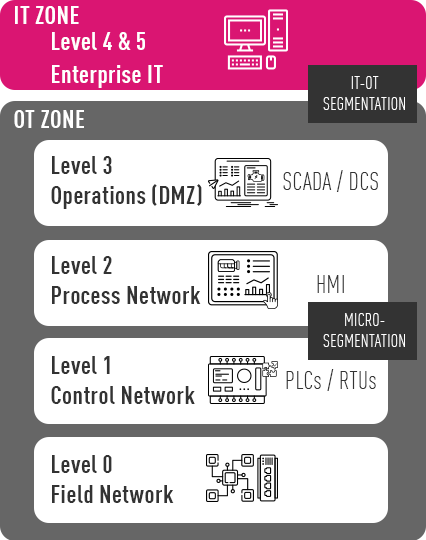

Segmentación de red

Fortalezca los controles de acceso y separe la

red de TI de la red de TO

![]()

Prevención de amenazas de TI

Elimine la amenaza a la red de TO con la prevención avanzada de amenazas de TI

“With Check Point Rugged Firewall Security Gateways, we built

security capabilities into our most important facilities, in a swift,

agnostic way. Our project demonstrates the value of choosing the

right partner.”

Nuno Medeiros, CISO, E-REDES

Check Point Rugged Firewall

Security Gateways

Seguro. Desarrollado para TO. Robusto.

The NEW Check Point Rugged Firewall 1595R security gateways deliver industry-leading threat prevention, integrated AI security, secure 5G connectivity and more to protect ICS for manufacturing, energy, utilities, and transportation.

MÁS INFORMACIÓNIntroducing the Check Point Rugged Firewall 1595R Security Gateway

Seguridad de TI y TO inigualable

The Check Point Rugged Firewall 1595R empowers key industries for an ‘Industry 4.0 future with harsh environment resilience, 400Mbps threat prevention, advanced OT discovery/segmentation, high-speed secure 5G connectivity at 1Gbps, and support for 1,830 SCADA and ICS protocols & commands.

VER EL VIDEOSegmentación de red de TI/TO

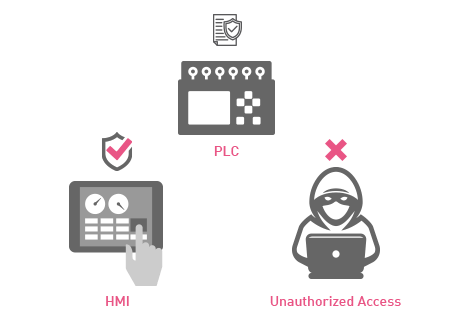

Los firewalls de última generación de Check Point, disponibles como dispositivos físicos o virtuales, ofrecen una protección de perímetro entre la red de TI y de TO, y microsegmentación entre las líneas de productos y departamentos en la planta.

Con una visibilidad granular de los protocolos y comandos de SCADA, estos firewalls brindan control de acceso mediante los entornos de TO.

Proteja los activos de TO

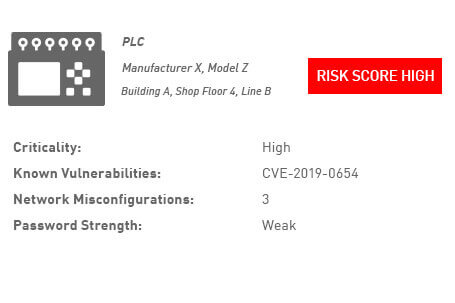

Descubrimiento y visibilidad de activos de TO

Supervise pasivamente las redes TO para descubrir los tipos de activos, el riesgo, el vector de ataque y el comportamiento de referencia.

Desde una única consola, vea todos los activos clasificados en función de su nivel de riesgo y profundice para obtener un análisis de riesgos por activo.

Recomendaciones de políticas generadas automáticamente

Minimice instantáneamente su exposición a riesgos

Ahórrese meses de configuraciones manuales de políticas y garantice que sus activos de TO estén seguros desde el primer momento en el que se conectan a la red.

- Asegúrese de que los sistemas utilicen únicamente los protocolos de comunicación para los que fueron diseñados

![]()

Parches virtuales

Bloquea los ataques antes de que alcancen los activos críticos

Proteja los componentes de los ICS de vulnerabilidades de seguridad conocidas sin necesidad de implementar parches físicamente. Casi 200 firmas de prevención contra ataques relacionados con TO.

Prevención de amenazas para TI

Se descubrió que muchos de los recientes ataques a las redes de ICS y TO estaban basados en vectores de ataque de TI, como phishing de objetivo definido, terminales y ransomware. Con las soluciones de prevención de amenazas de Check Point, como SandBlast, Endpoint, IPS, etc. se prevendrán y eliminarán esos ataques antes de vulnerar los equipos de ICS.

Prevención avanzada de amenazas de red

Seguridad móvil

Prevención de amenazas de terminales avanzadas

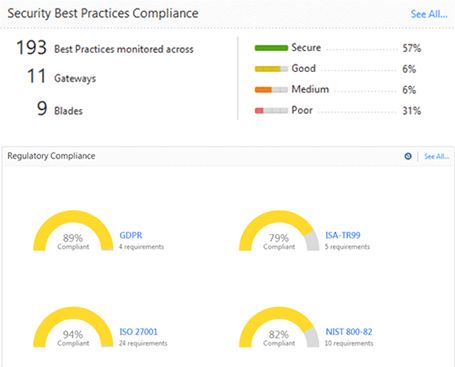

Cumplimiento de las regulaciones vigentes

Dado que los gobiernos en todo el mundo emiten nuevas pautas para mejorar la seguridad de infraestructuras críticas, la presión de cumplimiento normativo está aumentando.

El cumplimiento de seguridad de Check Point, parte de la Gestión de seguridad unificada de Check Point, le permite mejorar las prácticas de seguridad, proteger los datos y mantener el cumplimiento de las normativas como NERC CIP, NIST SP800-82, ISA-TR99, IEC 62443.

MÁS INFORMACIÓN SOBRE CUMPLIMIENTOConozca más sobre nuestras soluciones de seguridad de los ICS

Pruébelo ahora

Hable con un especialista

Solicite precios

Otros recursos

Descargas

Resumen de la solución: solución de ciberseguridad para ICS de Check Point

Plan para proteger los sistemas de control industrial

Las 10 amenazas principales a los sistemas de control industrial