Contrôle des applications

Le contrôle des applications offre aux organisations de toutes tailles la sécurité des applications et le contrôle des identités les plus solides du secteur. Intégré aux pare-feux de nouvelle génération (NGFW) de Check Point, le contrôle des applications permet aux entreprises de créer facilement des politiques granulaires basées sur les utilisateurs ou les groupes afin d’identifier, de bloquer ou de limiter l’utilisation des applications et des widgets. Les applications sont classées en catégories, en fonction de divers critères tels que le type d’application, le niveau de risque pour la sécurité, l’utilisation des ressources, les répercussions sur la productivité, etc.

DEMANDER UNE DÉMO Guide de l'acheteur du pare-feu de nouvelle génération

![]()

Contrôle granulaire

Contrôle granulaire des réseaux sociaux, des applications et des fonctionnalités des applications – identifier, autoriser, bloquer ou limiter l'utilisation

![]()

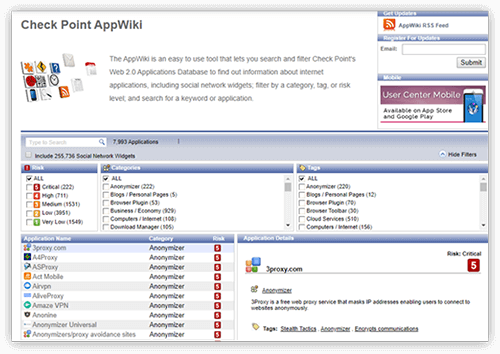

Grande bibliothèque d’applications

Utilisation de la plus grande bibliothèque d'applications au monde, regroupant les applications en catégories pour simplifier la création de politiques et protéger contre les menaces et les logiciels malveillants

![]()

Sécurité intégrée

L’intégration dans les pare-feu de nouvelle génération permet de consolider les contrôles de sécurité et de réduire les coûts

Spécifications produit

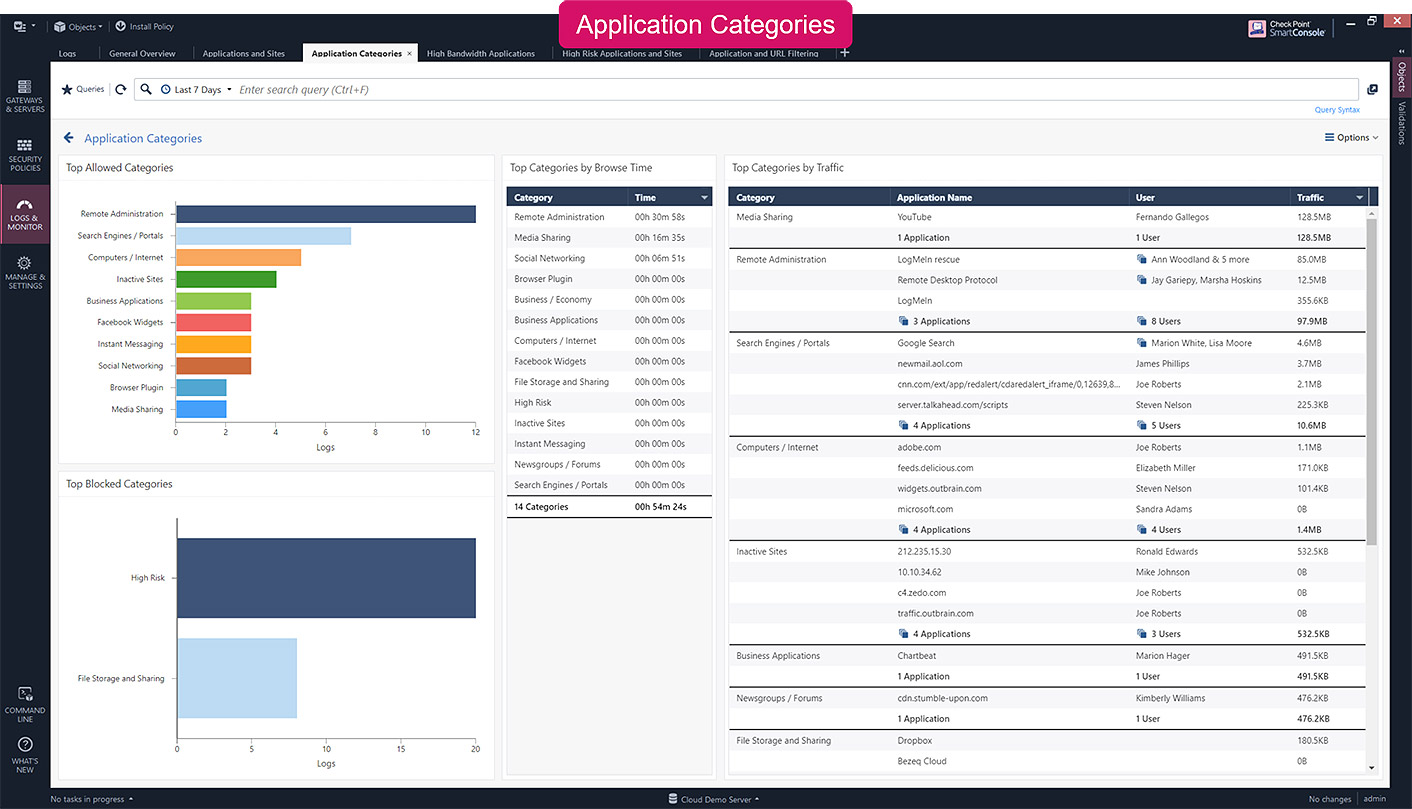

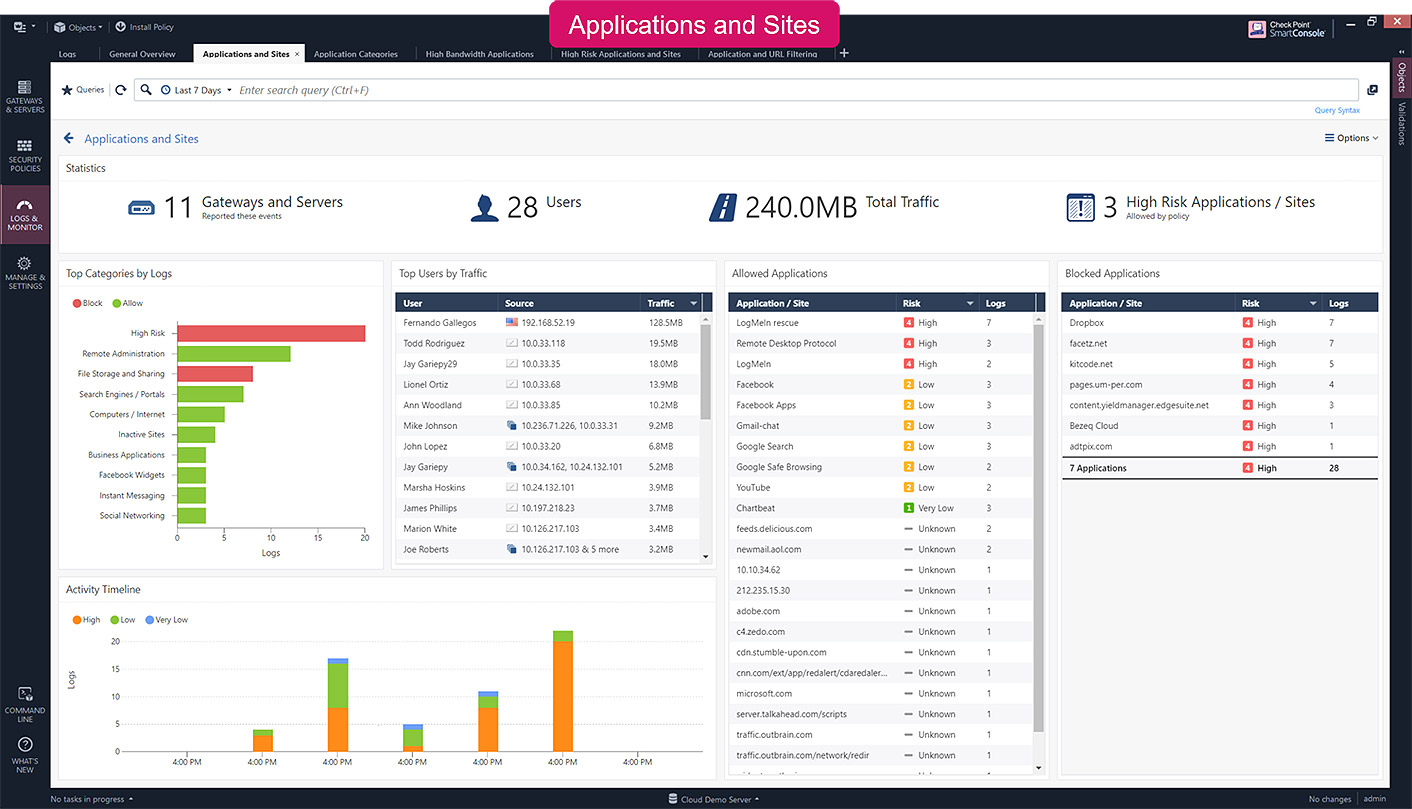

Détection et contrôle de l'utilisation des applications

Permet aux politiques de sécurité relatives aux applications d'identifier, d'autoriser, de bloquer ou de limiter l'utilisation de milliers d'applications, quels que soient le port, le protocole et la technique de contournement utilisés pour se déplacer dans le réseau. Combiné à la prise en charge des identités, les administrateurs informatiques peuvent créer des définitions de politiques granulaires. L'utilisation des applications par les utilisateurs et les groupes est contrôlée en fonction des besoins des utilisateurs ou des groupes, et des caractéristiques des applications en termes de sécurité, de productivité et d'utilisation des ressources.

Inspection du trafic SSL/TLS chiffré

Doté de la technologie d'inspection SSL de Check Point, le contrôle des applications analyse et sécurise le trafic SSL/TLS chiffré passant par la passerelle. Les entreprises peuvent définir des exceptions à un niveau granulaire pour l'inspection SSL/TLS, afin de protéger la confidentialité des utilisateurs et se conformer à la règlementation de l'entreprise.

Bibliothèque de classification des applications AppWiki

Pour prendre en charge la nature dynamique des applications Internet, la base de données du contrôle des applications est continuellement et automatiquement mise à jour. AppWiki permet d’analyser et de détecter près de 8 000 applications distinctes et plus de 250 000 widgets web.

Un pare-feu de nouvelle génération pour tous les déploiements

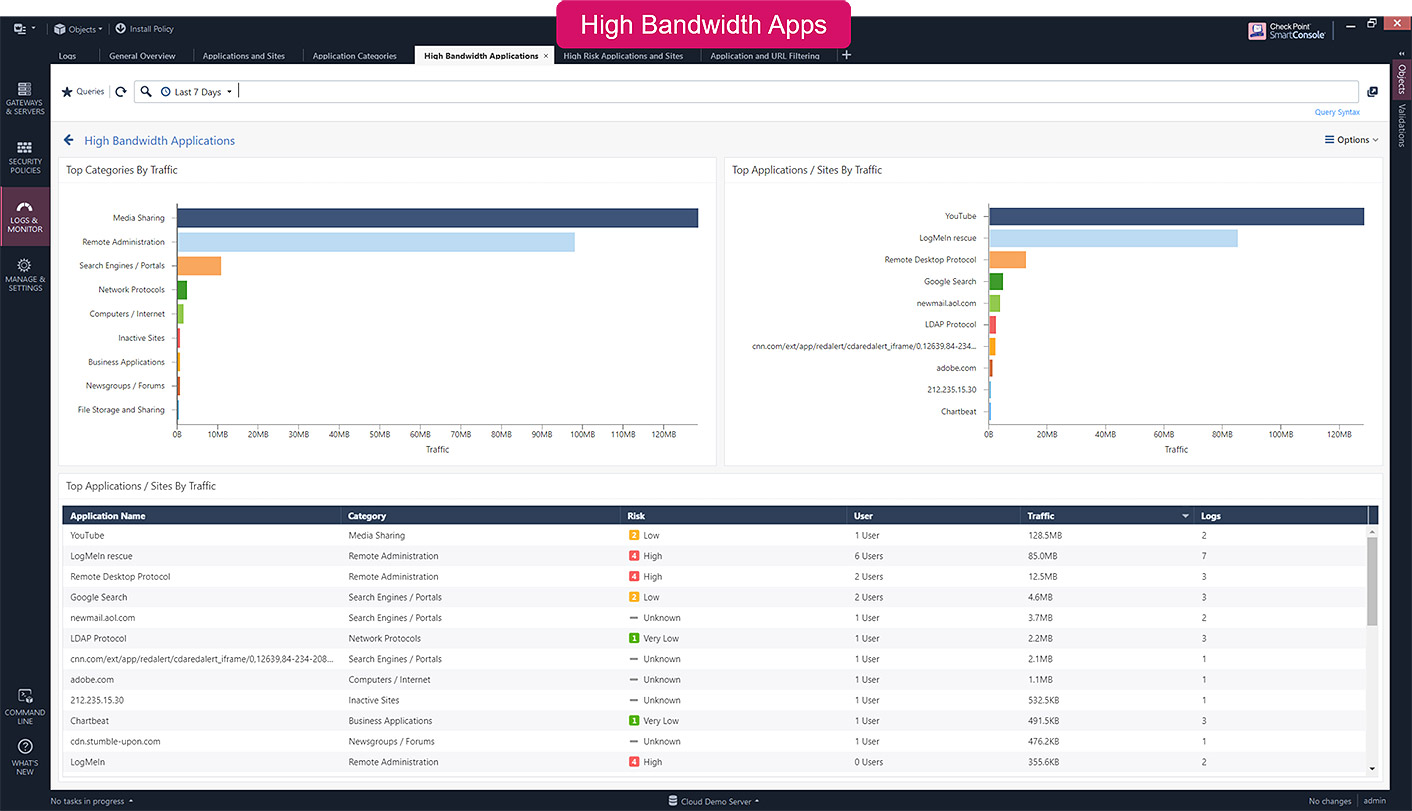

Journaux consolidés du pare-feu et rapports exploitables

Mise en œuvre de la sécurité Zero Trust

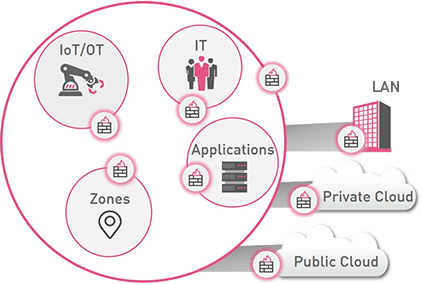

La sécurité Zero Trust consiste à« diviser et régner » sur votre réseau afin de réduire le risque de mouvement latéral. Les pare-feux nouvelle génération de Check Point vous permettent de créer une segmentation granulaire du réseau dans des environnements clouds et de LAN publics/privés. Grâce à une visibilité détaillée sur les utilisateurs, les groupes, les applications, les machines et les types de connexion dans votre réseau, vous pouvez définir et appliquer une politique d'accès du « moindre privilège ». Ainsi, seuls les utilisateurs et les appareils appropriés peuvent accéder à vos actifs protégés.

Essayer dès maintenant

Parler à un spécialiste

Obtenir un devis

Rapport de cybersécurité 2026

Les conflits géopolitiques sont à l'origine de cyberattaques sans précédent.

Voir plus de tendances et de perspectives.