Threat Intelligence: Driving the Future of Security

Real-time threat intelligence derived from hundreds of millions of sensors worldwide, enriched with AI-based engines and exclusive research data from the Check Point Research Team.

READ MORE

![]()

Practical & Powerful

Threat Intelligence

Detects 2,000 attacks daily by unknown threats previously undiscovered

![]()

Real Time Threat Intelligence

Advanced predictive intelligence engines, data from hundreds of millions of sensors, and cutting-edge research from Check Point Research and external intelligence feed

![]()

Enabling the Best

Zero-Day Protection

Up-to-minute information on the newest attack vectors and hacking techniques

ThreatCloud AI

See LIVE cyber attacks now with threat map or learn about

ThreatCloud AI Security Updates In Real Time

Check Point ThreatCloud AI Managed Security Service

Mitigate threats 24×7 with award-winning technology, expert analysis and global threat intelligence

ThreatCloud AI Makes 2 Billion Security Decisions Daily

Big data threat intelligence:

2,000,000,000

Websites and files inspected

73,000,000

Full content emails

30,000,000

File emulations

20,000,000

Potential IoT devices

2,000,000

Malicious indicators

1,500,000

Newly installed mobile apps

1,000,000

Online web forms

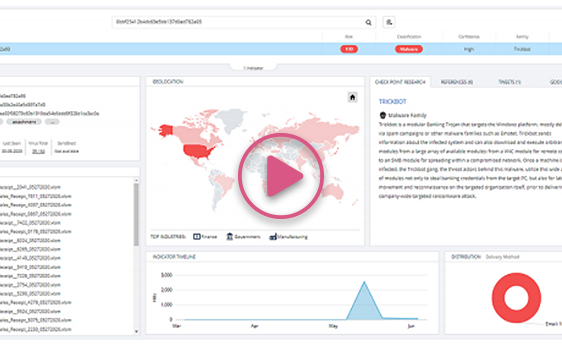

Accelerate and Deepen Investigation with the Industry’s Most Powerful Threat Intelligence

“Google Search” any IoCs to obtain contextualized useful treath intelligence

WATCH THE VIDEO

Fighting Cyber-Crime One Research at a Time

Check Point Research publications and intelligence sharing fuel the discovery of new cyber threats and the development of the international threat intelligence community to keep you secure.

GET THE LATEST THREAT & CYBER RESEARCHCyber Threats to the Remote Workforce

by Check Point Research

Cyber Threats to the

Remote Workforce

Part 1 of the Secure Your Remote Workforce video guide presents the most prominent trends of threats to the remote workforce. 2020 was full of COVID related attacks that took, and are still taking, advantage of the panic around the pandemic, the increased use of Zoom and other video conferencing platforms, and mainly the abrupt transition to work-from-home.

WATCH NOWThe New and Dangerous

Wave of Mobile Threats

Part 5 of the Secure Your Remote Workforce video guide presents the new wave of mobile threats that are evolving in an alarming rate. With mobile phones being used to exchange corporate date more than ever before, understanding the threats is the first step to preventing them in the new normal.

WATCH NOWWhat Can a Malicious Email Do?

Part 7 of the Secure Your Remote Workforce video guide presents the possible devastating outcome from a single malicious email. With email attacks being the number one delivery vehicle of malware, a single malicious email can put the entire organization at risk. The Florentine Banker reveal, detailed in this episode, illustrates how one phishing email can cost millions of dollars in losses.

WATCH NOWResources of Interest

Additional Resources

Downloads

ThreatCloud AI Managed Security Service Solution Brief

Incident Response Team Datasheet

Threat Intelligence: Driving The Future of Security Solutions Brief

Videos

Keeping your gate locked on your IoT devices: Vulnerabilities found on Amazon Alexa

Hacker, 22, Seeks LTR with Your Data: Vulnerabilities Found On Popular OkCupid Dating App

Fixing the Zoom ‘Vanity Clause’ – Check Point and Zoom collaborate to fix Vanity URL issue

SIGRed: Windows DNS Server Remote Code Execution

Tik or Tok? Is TikTok Secure Enough? Check Point Reveals Vulnerabilities in TikTok