サイバーセキュリティ

コンサルティング サービス

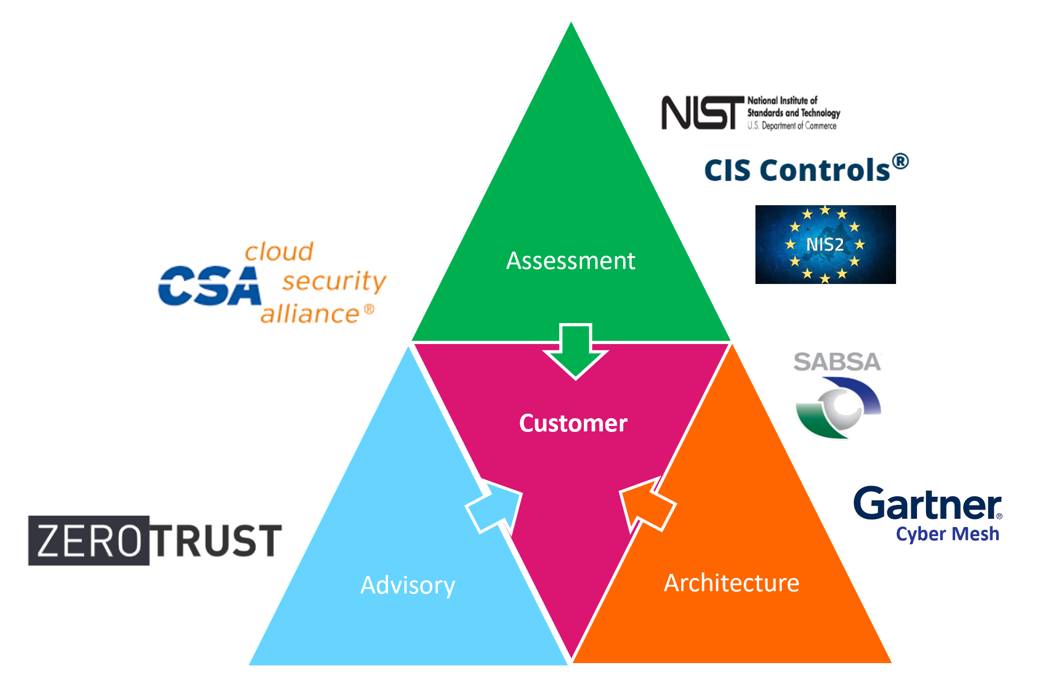

チェック・ポイントは 30 年近くにわたり、サイバーセキュリティの基準を設けてきました。企業ネットワークのクラウド変革から、リモートワーカーの安全性確保、重要インフラストラクチャーの保護まで、進化し続けるデジタル世界全体にわたり、最も差し迫ったセキュリティ脅威から組織を守ります。チェック・ポイントのセキュリティ コンサルティングは、この経験を活かし、さらにNIST CSF、SABSA、ゼロ トラスト アーキテクチャなどの独立したフレームワークを活用して、同社のグローバルな顧客コミュニティにアドバイザリーおよび評価サービスを提供しています。

当社の方法論と構成要素

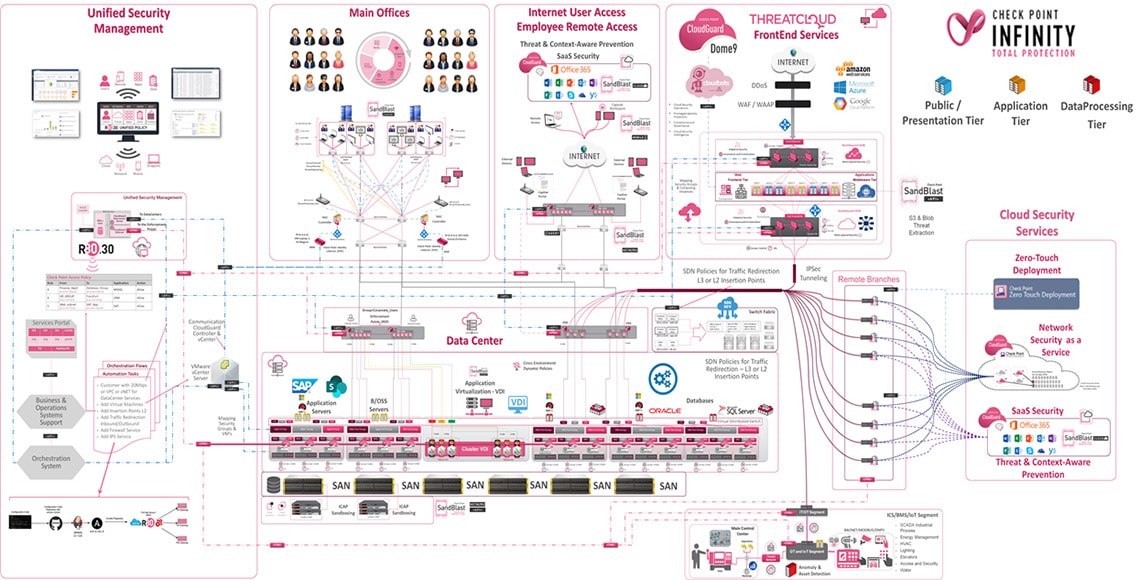

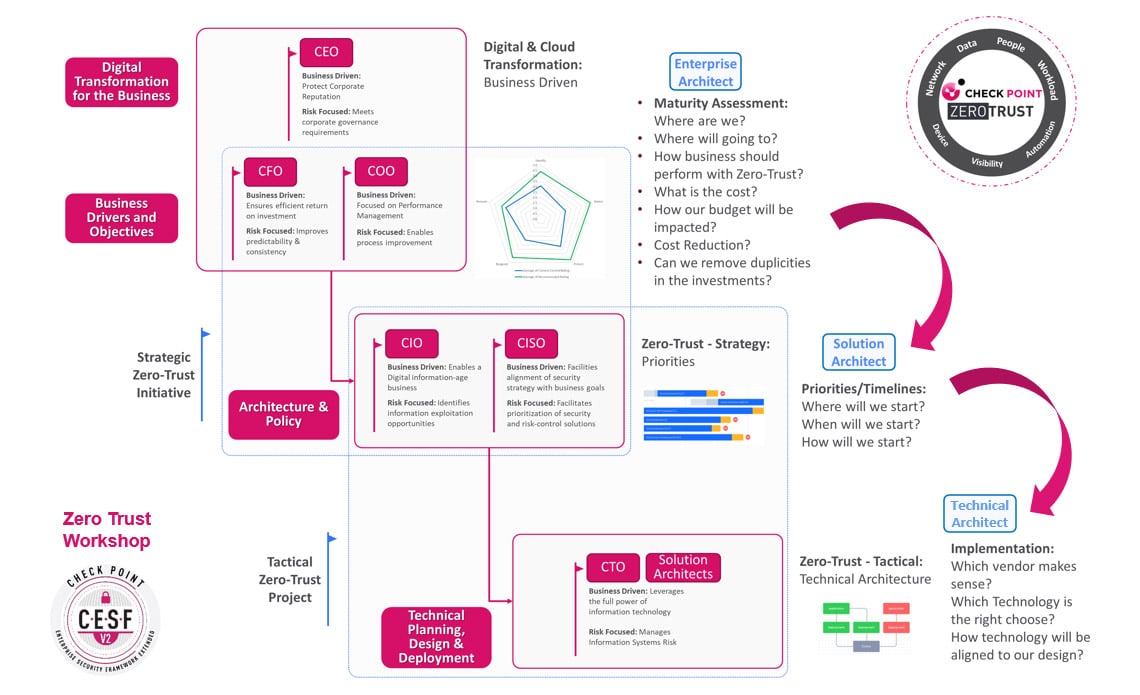

チェック・ポイントのセキュリティ コンサルティング サービスは、情報技術とサイバーセキュリティ市場への影響力を持つトレンドをお客様が理解し、順応できるようサポートします。当社の製品は、評価とアーキテクチャという 2 つの主要なドメインで運用されています。評価作業は、NIST CSF 原則に従い、ユーザー、プロセス、テクノロジーといった組織内のリスクを特定します。アーキテクチャに関する取り組みは、ゼロ トラストに関する対話を促します。これには、顧客による次世代セキュリティ フレームワークの形式化をサポートすることを目的とした設計およびモデリング セッションが含まれます。

チェック・ポイントの大規模企業向け

セキュリティ アーキテクチャ フレームワーク

大規模企業の情報システムを保護する当社の実務経験:情報に基づいたアーキテクチャ上のビジネス主導の意思決定は、よりコスト効率が高く、さらに持続可能かつスケーラブルなセキュリティ アーキテクチャを提供するものと当社は信じています。

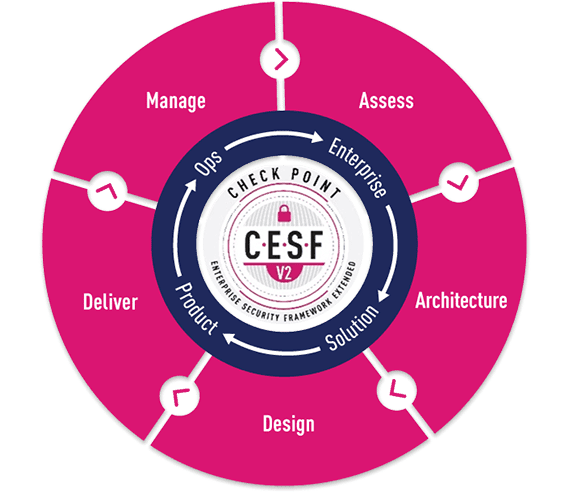

CESF (大規模企業向けセキュリティ アーキテクチャ フレームワーク) は、すべてのサイバーセキュリティ専門家にとってアクセシブルで開かれたフレームワークです。変化し続けるセキュリティ情勢に合わせて進化するセキュリティ アーキテクチャを、あらゆる規模や業種の組織が、適切に策定されたプロセスを採用しながら構想することを可能にします。

アーキテクチャ/戦略 コンサルティング

セキュリティ評価

- サイバーリスク評価 (新規)

- リスク管理フレームワーク(新規)

- 侵入テスト

- ガバナンス、リスク、コンプライアンス評価 (新規)

- NIS2 準備状況アドバイザリ (NEW)

- ギャップ分析と NIST / CIS 評価 (新規)

- トリートインテリジェンス

- 脆弱性スキャンとインベントリ スキャン

- クラウド セキュリティ ポスチャー分析

アーキテクチャとコンサルティング:

- (現状の) および (将来の) セキュリティ アーキテクチャに関するセキュリティ ワークショップ

- ゼロ トラスト ターゲット アーキテクチャ モデル

- コンプライアンスと規制要件

- Target Check Point Architecture and HLD

- ガバナンス フレームワークの開発

- クラウド変革のコンサルティング / DevSecOps

- SDN データセンター (NSX / Cisco ACI)

- SOC アーキテクチャ

- CISOアドバイザリー

クラウドと

デジタル変革 (DX)

チェック・ポイントのセキュア トランスフォーメーション ワークショップ サービスは、顧客向けの変革イニシアチブと関連技術に特化したサービスです。セキュア トランスフォーメーション ワークショップでは、現状のベースラインと将来の望ましい状態のベースライン、大規模企業向けのセキュリティ リファレンス アーキテクチャ フレームワークとの整合性、詳細な分析レポート、アーキテクチャと設計のベストプラクティスと機会、目標と中間地点を含む「ジャーニー」ロードマップによる推奨事項を提供します。

- ハイブリッドクラウド モデリング

- ZTNA / SASE / SDWAN

- DevSecOps

- CNAPP / サイバーセキュリティ メッシュ

- クラウド ネットワークのセグメンテーション

ネットワーク アーキテクチャと設計

チェック・ポイントのセキュリティ アーキテクチャおよび設計サービスは主に技術的なものであり、サイバー セキュリティ アーキテクチャと設計の施策に焦点を当て、技術に関する詳細なレビューと分析を提供します。また、設計とアーキテクチャのベストプラクティスと機会、推奨事項を提供します。

- VMWare NSX-T / Cisco ACI / Arista などを使用した SDN データセンターのモダナイゼーション

- テクノロジーの導入

- ゼロ トラスト セグメンテーションの原則

- 運用モデリング

- セキュリティの自動化とオーケストレーション (IaaC / SECaaC)

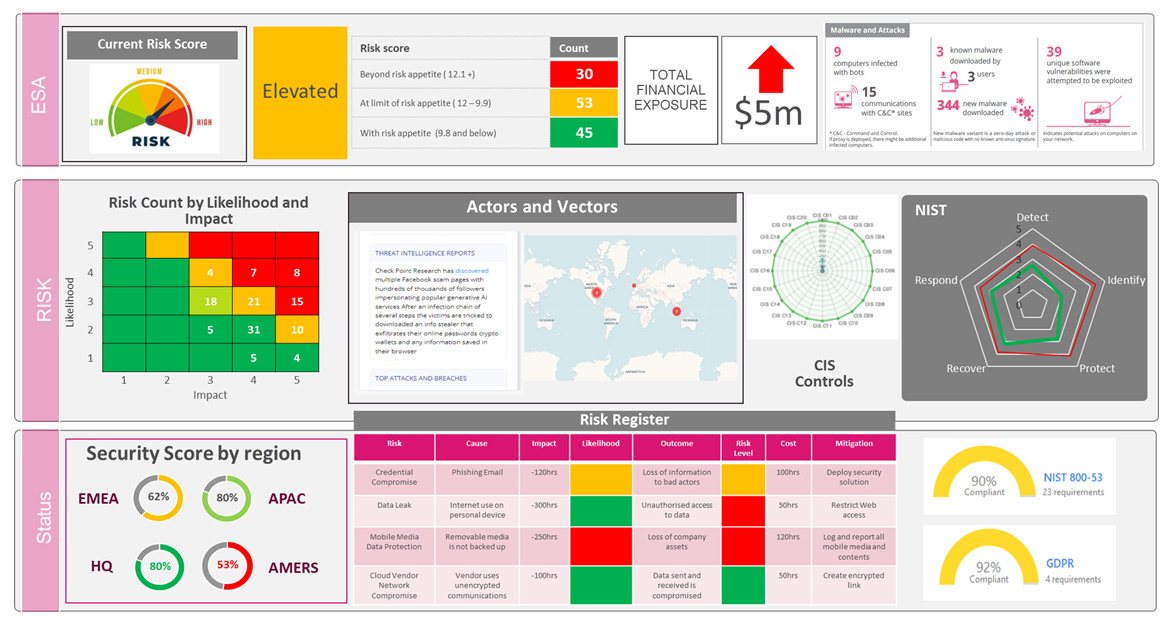

サイバー セキュリティ リスク評価

- チェック・ポイントのサイバーセキュリティ リスク分析サービスは、組織が既存または将来の GRC フレームワークに準拠した状態で、現在どの程度うまく機能しているかを評価するよう設計されています。利害関係者は主にガバナンス、リスク、コンプライアンス、CISO、CTO、CFO です。

- 既存の状態のサイバーセキュリティ戦略目標を戦術目標に合わせてベースライン化し、現在のポリシーをレビューします。

- パフォーマンスとギャップの分析を特定し、優先順位と推奨事項のロードマップを作成します。

- IPO の準備を行なっている非公開企業、新しいサイバーセキュリティ GRC 標準およびフレームワーク (NIST CSF、NIST 800-53、NIST RMF、CIS、CSA CMM) の採用、または組織のサイバーセキュリティ成熟度レベルの向上を目指している非公開企業に最適です。

脅威インテリジェンス

世界中の何億ものセンサーから得られたリアルタイムの脅威インテリジェンスは、AI ベースのエンジンとチェックポイント調査チームの独自の調査データで強化されており、以下のサービスを提供します

デイリーダイジェスト

- その日の主なサイバーイベントと出版物をまとめた日次レポート。

- オープンソース、ダークウェブ、テレグラムチャネルなどのアイテムに焦点を当てています。

インテリジェンスレポート

- クライアントの関心分野に焦点を当てた特定の週次/月次レポート:

- 特定の国家アクター/APT、脅威アクターのプロファイル

- クライアントのダークウェブの露出

- 業界/国固有のダークウェブインテリジェンス

- チェック・ポイントデータに基づく、業界/国に関連するTOP IOCの毎日のリスト

エリートインテリジェンス

- トップ

CPアナリスト の一人による深い技術研究 - 脆弱性調査

- 特定のプロジェクトの特定の時間枠の専任アナリスト

- リバースエンジニアリング (マルウェア/APK)

- Analyst as a Service

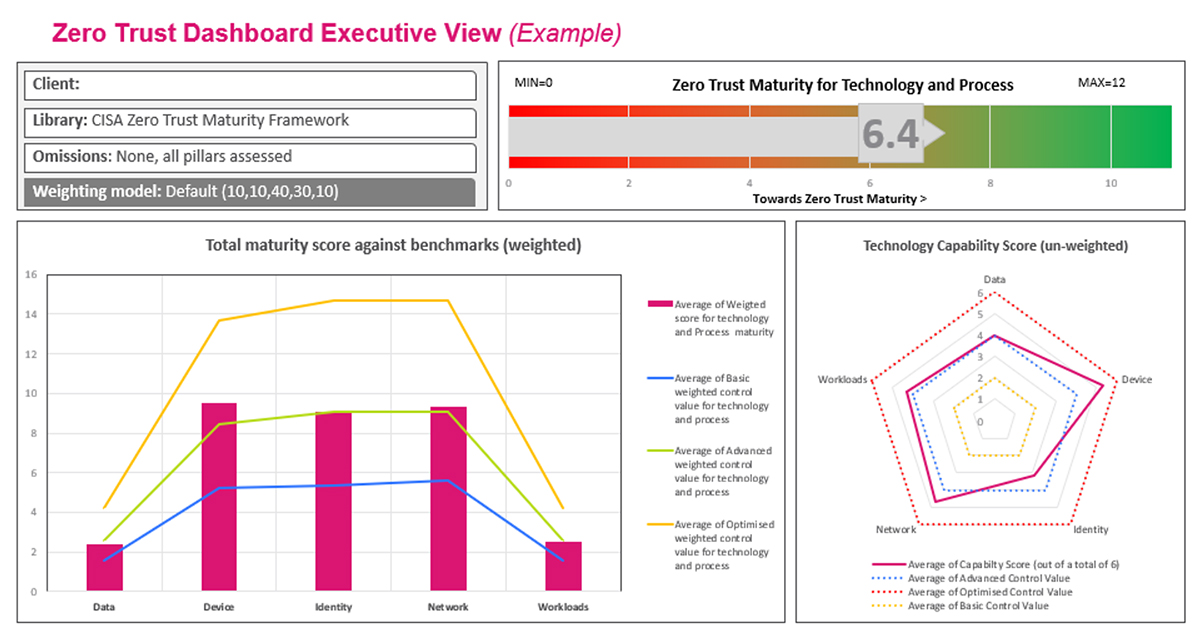

ゼロ トラスト

アドバイザリーサービス

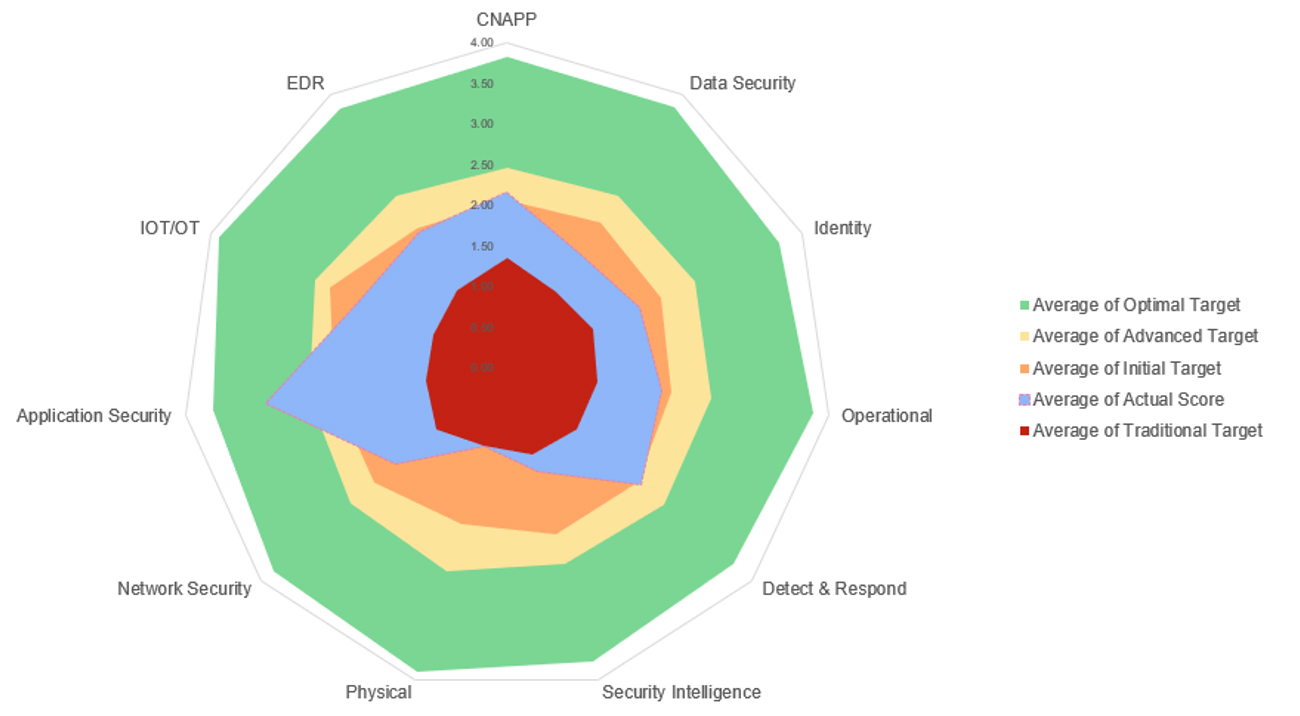

大規模企業向けのセキュリティ アーキテクチャ チームが開発したゼロトラスト ワークショップ プログラムは、顧客のニーズと希望に合わせてカスタマイズされたゼロ トラスト戦略を明確化するアーキテクチャのサポートに関連する需要に合わせて設計されています。このワークショップは、ゼロ トラストの原則、およびチェック・ポイントの製品およびサービス ポートフォリオに完全に準拠しており、ロードマップを推奨するアドバイザリー セッションとしても、詳細な実装計画とブループリントを含むアーキテクチャの全体的評価手段としてもご利用いただけます。

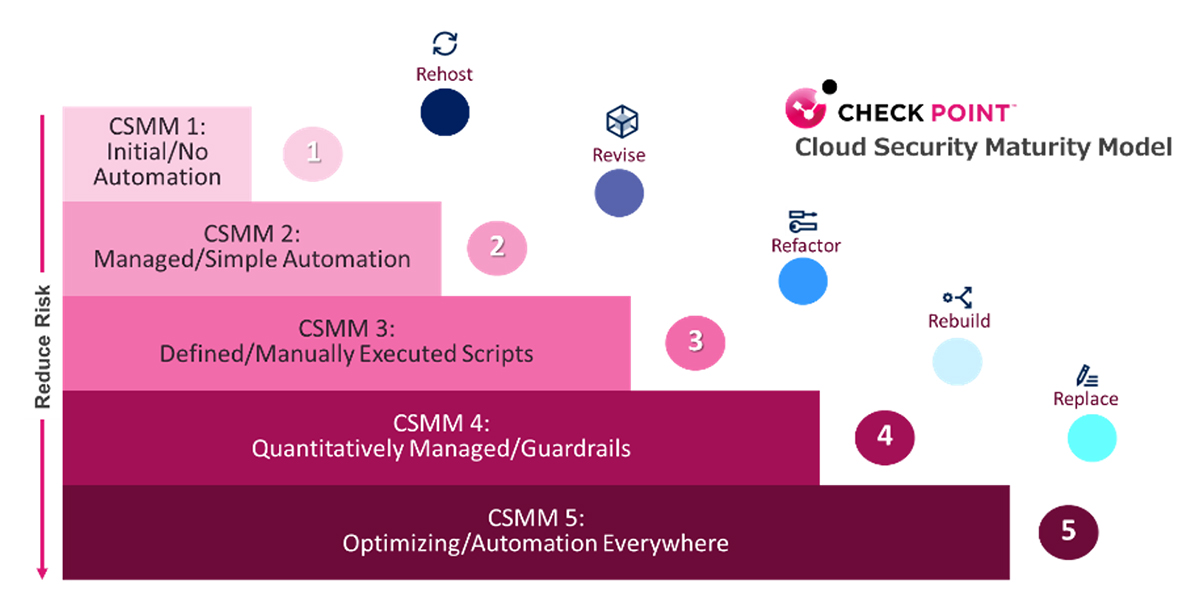

クラウドセキュリティ成熟度評価

チェック・ポイント クラウド アドバイザリー サービスは、お客様のための取り組みと関連テクノロジーの変革に関するものです。 セキュアな変革ワークショップには、現在のレベルのレビューと望ましい将来の状態のクラウド セキュリティ成熟度モデル ベースライン、エンタープライズ セキュリティ リファレンス アーキテクチャ フレームワークへの調整が含まれ、詳細な分析レポート アーキテクチャと設計のベスト プラクティスと機会、および「ジャーニー」ロードマップによる推奨事項が提供されます。ターゲットとウェイポイント。

- CSMM評価

- ZTNA / SASE / SDWANの

- DevSecOps

- CNAPP / サイバーセキュリティ メッシュ

- クラウド ネットワークのセグメンテーション

パブリック、プライベート、またはハイブリッド クラウド アーキテクチャに関するサポートが必要な場合は、当社のコンサルティング チームにお問い合わせください。 お客様の成熟度を評価し、組織の安全とセキュリティを確保するためのご案内をいたします。

高度なサイバーセキュリティ評価

チェック・ポイントは、組織がコンプライアンスおよび監査活動に備え、成熟度ベンチマークの施策を加速化するためのピュアプレイのコンサルティング サービスも提供しています。当社の評価サービスには以下が含まれます。

- NIST 800-53、NIST CSF、CIS、NIS2 などの業界標準フレームワークに基づく保証レビュー

- AWS、Azure、Google のベストプラクティスに基づくクラウドセキュリティ ポスチャー施策

- 侵害評価を含む、外部および内部ゾーンの脆弱性評価および侵入テスト

- インシデントの準備、机上演習、SOC 設計レビューを含む、包括的なセキュリティ ポスチャー評価

NIS2 準備アドバイザリ

NIS2は、欧州連合内のすべての国にリリースされています。 2024年には、NIS2が現地の法律に採用され、多くの企業に関連するようになります。 チェック・ポイントは、企業の NIS2 への準備を支援し、セキュリティ標準と手順の改善を支援します。

メリット

- 貴社がNIS2の影響を受けるかどうか、またどのような対策が影響を受けるかを確認します

- NIS2に必要な技術要件の概要

- コンプライアンスに必要なプロセスを確認する

- NIS2に関するトレーニングについて学ぶ

転送

チェック・ポイント チームは、上級専門家による 1 日のワークショップでこれを提供します。 NIS2の要件に関する材料とソリューションを提供し、お客様の環境を詳細に評価します。

サイバーメッシュセキュリティアーキテクチャ

大規模企業向け

アーキテクチャ ワークショップ

大規模企業向けのセキュリティ アーキテクチャ プログラムでは、チェック・ポイントの最も経験豊かなコンサルタントと共に現在および将来のセキュリティ プログラムをレビューする貴重な機会を、世界中の組織に提供しています。数日間に及ぶセッション期間中に、チームは組織のビジネスプロセス、セキュリティ戦略、設計、デプロイメント、および運用方法を調査し、これらを業界およびチェック・ポイントのベストプラクティスと比較します。このセッションの成果として、カスタマイズされたセキュリティ アーキテクチャを確立することができます。このアーキテクチャは、進化する攻撃に対する耐性を確保し、運用コストの最適化、統合管理、管理・監視・保守の合理化を推進するよう意図されたものとなります。

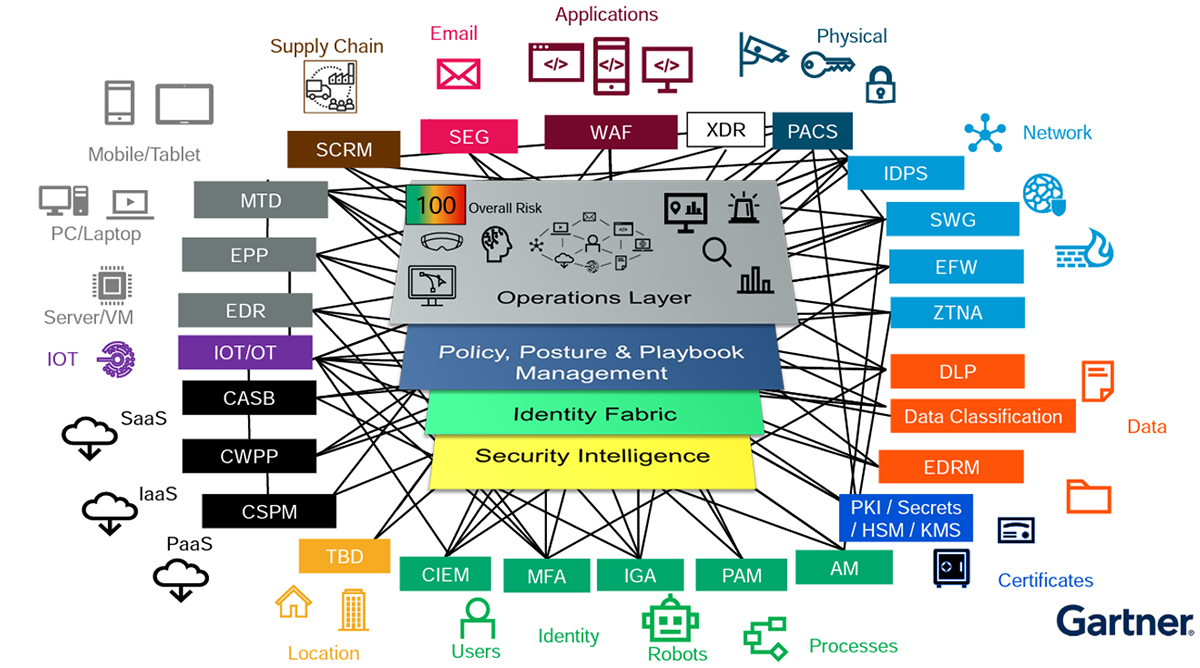

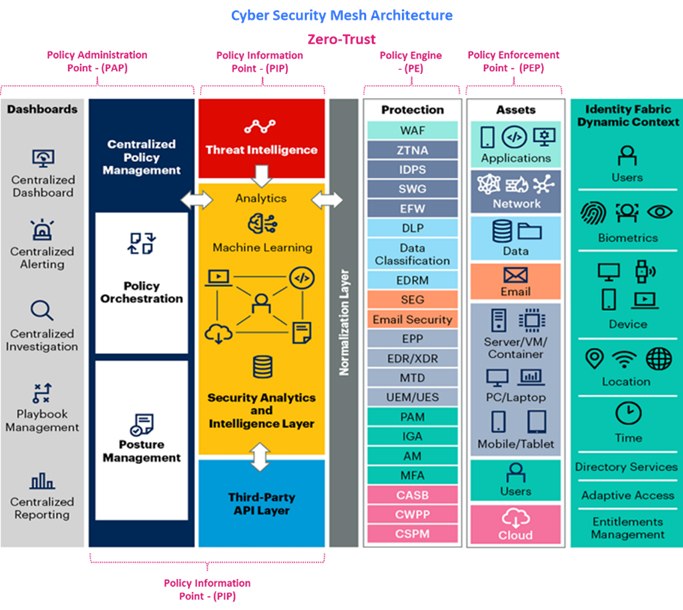

進化し続けるサイバーセキュリティの状況では、「サイバー セキュリティ メッシュ アーキテクチャ (Gartner が作成) とゼロトラスト フレームワーク (NIST-CISA と Forrester が作成)」という 2 つの著名なコンセプトが業界の変革者として際立っています。

これらのアプローチにより、組織は、効果が低下しつつある従来の境界ベースのセキュリティモデルよりも効果的に、脅威に対してデジタル環境を強化することができます。

チェック・ポイントの戦略コンサルティング チームは、ゼロトラスト成熟度モデルと CSMA との関係を発見しました。

ゼロトラスト成熟度モデルにより、ゼロトラストの原則の戦略的実装を導くことができます。

同時に、サイバーセキュリティ メッシュ アーキテクチャは、デジタル環境全体にセキュリティ制御を分散することで、これらの原則を運用します。

これらを組み合わせることで、プロアクティブなリスク管理、継続的な監視、適応型防御メカニズムを促進するサイバーセキュリティへの包括的なアプローチが提供され、最終的には進化するサイバー脅威に耐え、対応する組織の能力が向上します。

「情報セキュリティは旅であり、目的地ではありません。」

当社のコンサルティングサービスでは、CSMAとゼロトラストの成熟度評価とアドバイザリーワークショップを提供し、当社のチームがお客様の現在の準備状況を確認し、優先順位とロードマップの実装を適切に定義します。

当社のコンサルティングサービスでは、CSMAとゼロトラストの成熟度評価とアドバイザリーワークショップを提供し、当社のチームがお客様の現在の準備状況を確認し、優先順位とロードマップの実装を適切に定義します。

当社のサービスは、現在のゼロトラストとCSMAの成熟度段階を評価し、成功を検証し、次のステップを成功させるための規範的な計画を提供するのに役立ちます。

メリット

- 重要な分野を特定する:始めたばかりの場合は、保護の優先度の高い領域を特定するお手伝いをします。

- 現状評価(現状標準時):既存のID、コントロール環境へのアクセス、ポリシーを確認し、ゼロトラストフレームワークにどのように適合するかを判断します。

- 次のステップ(TO-BE)の可視化:ゼロトラスト戦略とCSMA実装のマイルストーンに優先順位を付け、ビジネス目標に合わせるお手伝いをします。

- デプロイメントの計画: 導入の準備と実際のデプロイメントのための次のステップが定義された詳細な計画とロードマップを受け取ります。

ゼロトラスト戦略とサイバーセキュリティ メッシュ アーキテクチャに関するサポートが必要な場合は、当社のコンサルティング チームにお問い合わせください。 お客様の成熟度を評価し、組織の安全とセキュリティを確保するために組織を導きます。

スケジュール

アーキテクチャ ワークショップ

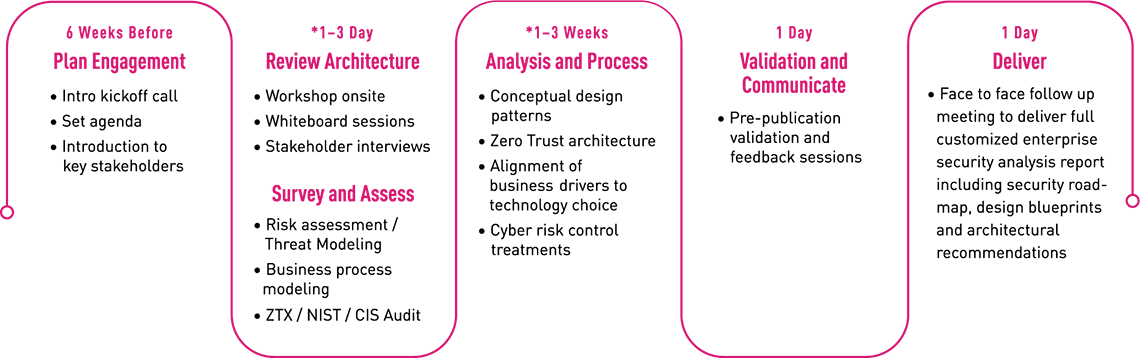

当社のコンサルティング サービス エンゲージメント プロセスには、ビジネスの観点、推進力、戦略、課題、現状、望ましい将来の状態、そしてターゲットのセキュリティ アーキテクチャを詳細にレビューするための重要なステークホルダーとのディスカッションが含まれます。

ビジネスとアーキテクチャのレビュー:

チェック・ポイントの各チームは、カスタマイズされた対面のワークショップを通じて、ビジネスの背景、戦略、組織としての目標、セキュリティポスチャーなどに関連する複数のデータポイントを収集します。設計、アーキテクチャ、および進行中のデジタル変革に対する構造化された体系的なアプローチを求める顧客のニーズを満たすものであるため、このフレームワークが使用されます。

セキュリティ アーキテクチャの設計と構築:

チェック・ポイントのアーキテクトは、クライアントのデジタル変革を可能にするセキュリティ上のベストプラクティスに沿ったビジネスやセキュリティ要件への対応を開発します。ゼロ トラストなどのオープン スタンダードがアーキテクチャ設計原則として使用されます。セキュリティ アーキテクチャ ワークショップと CESF プロセスは、ビジネス要件を取り入れて実用的な物理ソリューションに変換し、これにより顧客を保護し、サイバーリスクを軽減します。