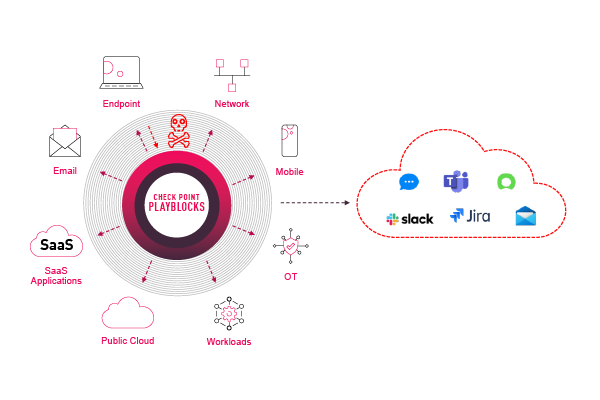

진화하는 위협 환경에서의 총체적인 제로 트러스트 접근 방식

With the Check Point Platform, organizations can embrace the principles of Zero Trust and leverage a consolidated security platform that covers your entire environment, from network and cloud to workspaces and devices

Check Point named a leader in the 2025 Gartner Magic Quadrant for Hybrid Mesh Firewalls.

Implementing a Zero Trust Security Framework With Cross-Environment Policy Application

The Check Point Platform provides comprehensive capabilities to implement Zero Trust across your environment form a unified, integrated security architecture.

배포 및 관리 간소화

서로 다른 기술은 제로 트러스트 구현에서 보안 격차를 만들 수 있습니다. 제로 트러스트 보안을 단일 창으로 통합하여 배포 및 지속적인 관리를 간소화하세요.

결과

중앙 집중식 보안 관리로 모든 사용자, 디바이스, 트래픽에 대한 통합 가시성을 제공합니다. 이렇게 향상된 인식은 신뢰를 지속적으로 검증하는 정보에 기반한 위험 기반 의사 결정을 지원합니다.

모든 자산에 대한 사전 예방적 집행

온프레미스, 클라우드, 하이브리드 환경과 관계없이 사용자, 디바이스, 애플리케이션, 데이터에 동일한 제로 트러스트 정책과 제어를 균일하게 적용하세요.

결과

Quickly deploy policies across environments with Check Point Platform. Benefit from deep security intelligence and multilayered defenses that enhance awareness, support better decision-making, and provide proactive protection against the latest threats.

A Single Consolidated Absolute Zero Trust Security Architecture

Check Point Platform provides a unified cybersecurity architecture that streamlines industry-critical security capabilities — including next-generation firewalls, advanced threat prevention, and secure access solutions under a single pane of glass.

제로 트러스트 네트워크

네트워크가 사이버 위협의 놀이터가 되지 않게록 하세요. 네트워크를 '분할 및 지배'하면 측면 이동의 위험을 획기적으로 줄이고 가장 소중한 자산을 보호할 수 있습니다. '최소 권한' 액세스 정책을 설정하고 적용하여 적절한 사용자와 디바이스만 가장 중요한 자산에 액세스할 수 있게 하세요.

- 제로 트러스트 네트워크 액세스(ZTNA) 정책을 활용하여 사용자, 사이트, 클라우드, 리소스를 고성능의 프라이빗 글로벌 백본으로 연결하세요.

- 보안 게이트웨이를 사용하면 퍼블릭/프라이빗 클라우드 및 LAN 환경 전반에서 네트워크를 세분화할 수 있습니다.

체크포인트 관련 제품/솔루션

제로 트러스트 디바이스

보안 팀은 항상 네트워크의 모든 디바이스를 격리, 보호, 제어할 수 있어야 합니다. 체크포인트 솔루션을 사용하면 조직이 감염된 디바이스가 직원의 모바일 디바이스 및 워크스테이션, IoT 디바이스, 산업 제어 시스템(ICS)과 같은 기업 데이터 및 자산에 액세스하지 못하도록 차단할 수 있습니다.

- 지능형 공격, 제로데이 멀웨어, 악성 앱 설치 등으로부터 직원의 모바일 디바이스와 워크스테이션을 보호하세요.

- 스마트 오피스 및 빌딩 디바이스, 산업 제어 시스템(ICS), 의료 디바이스를 자동으로 검색하고 보호합니다.

체크포인트 관련 제품/솔루션

ICS SECURITY

Specialized ICS/SCADA security technology, ruggedized gateways and 5G connectivity

제로 트러스트 사람

데이터 침해 사고의 81%가 도난된 자격 증명과 관련되어 있기 때문에 기존의 사용자 이름과 비밀번호 기반 인증으로는 더 이상 충분하지 않습니다. 체크포인트의 신원 인식 솔루션은 신원을 엄격하게 인증한 후 권한이 부여된 사용자에게만 중요한 데이터에 대한 액세스 권한을 부여합니다.

- 프로세스에는 싱글 사인온, 다중 인증, 상황 인식 정책(예: 연결 시간 및 지리적 위치), 이상 징후 감지 등이 포함됩니다.

- 모든 엔터프라이즈 리소스에 최소 권한 액세스를 적용하여 내부 및 외부 ID를 모두 수용함으로써 ID 중심 액세스 제어를 강화하세요.

체크포인트 관련 제품/솔루션

서비스형 ZTNA

Boost remote access security with granular zero trust policies and network segmentation.

이메일 보안

Block the no. 1 attack vector. Stop the most advanced phishing attacks before they reach your users.

Zero Trust Data

Zero Trust is all about protecting data as it is continuously shared between workstations, mobile devices, application servers, databases, SaaS applications, and corporate and public networks. The Check Point Platform delivers multi-layered data protection, preemptively protecting data from theft, corruption, and unintentional loss wherever it resides.

- 데이터가 저장 또는 전송되는 위치와 상관없이 암호화하여 도난당한 데이터를 사용할 수 없게 하세요.

- 네트워크에서 데이터 이동을 추적하고 제어하여 민감한 정보가 조직 외부로 유출되지 않게 보장합니다.

- 애플리케이션 및 데이터 보안 태세 관리에서 민감한 데이터에 대한 최소 권한 액세스를 보장합니다.

체크포인트 관련 제품/솔루션

제로 트러스트 워크로드

Securing workloads, particularly those running in the public cloud, is essential as these cloud assets are vulnerable and attractive targets for malicious actors. Check Point includes cloud security solutions that integrate with any public or private cloud infrastructure, providing full visibility and control over these ever-changing environments.

- AWS, GCP, Microsoft Azure, Oracle Cloud, IBM Cloud, Alibaba Cloud, NSX, Cisco ACI, Cisco ISE, OpenStack 등 모든 클라우드 인프라와 원활하게 통합됩니다.

- 배포하기 쉬운 솔루션은 모든 디바이스의 모든 사용자가 최소한의 권한으로 액세스하여 모든 프라이빗 또는 퍼블릭 클라우드 워크로드를 보호합니다.

- 런타임 보호를 통해 클라우드 기반 워크로드를 취약성과 위협으로부터 안전하게 보호하세요.

체크포인트 관련 제품/솔루션

가시성 및 분석

보이지 않거나 이해할 수 없는 것은 보호할 수 없습니다. 제로 트러스트 보안 모델은 네트워크 전반의 모든 활동을 지속적으로 모니터링하고 로깅하며 서로 관련시키고 분석합니다.

Through its Platform Services, Check Point provides security teams full visibility into their entire digital estate’s security posture; so they can quickly detect and mitigate threats in real-time.

자동화 및 오케스트레이션

A Zero Trust architecture should support automated integration with the organization’s broader IT environment to enable speed and agility, improved incident response, policy accuracy, and task delegations.

Check Point Platform Services include a rich set of APIs that support these goals. Our platform services integrate with third party security vendors, leading cloud service providers and ticketing tools, among others.

Our APIs are also used by Check Point’s technology partners to develop integrated solutions.