Controle de aplicativos

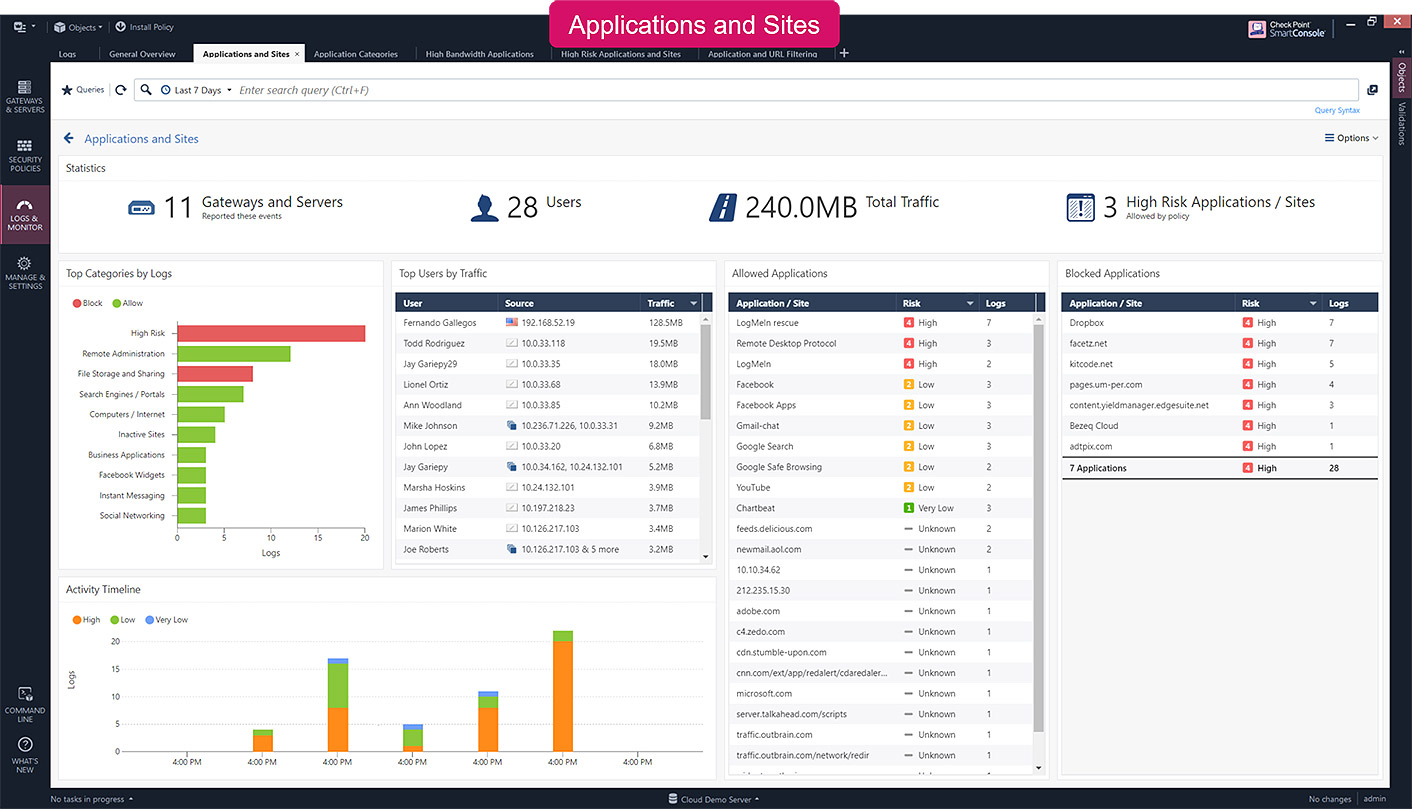

O Aplication Control oferece a mais forte segurança de aplicativo e controle de identidade do setor para organizações de todos os tamanhos. Integrado aos Firewalls de próxima geração (NGFW) da Check Point, o Application Control permite que as empresas facilmente criem políticas granulares baseadas em usuários ou grupos para identificar, bloquear ou limitar a utilização de aplicativos e widgets. Os aplicativos são classificados em categorias, com base em diversos critérios, como tipo de aplicativo, nível de risco de segurança, uso de recursos, implicações de produtividade e outros.

![]()

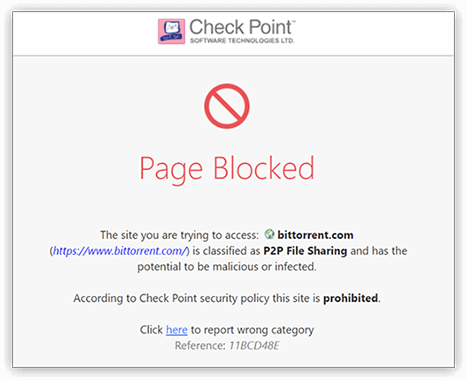

Controle granular

Controle granular de redes sociais, aplicações e recursos de aplicativo - identificar, permitir, bloquear ou limitar o uso.

![]()

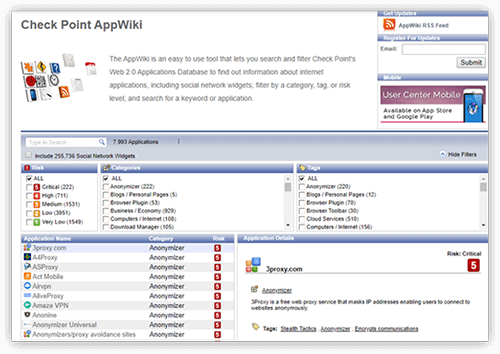

Biblioteca de aplicativos grande

Aproveite a maior biblioteca de aplicativos do mundo agrupando aplicativos em categorias para simplificar a política de criação e proteger contra ameaças e malware.

![]()

Segurança integrada

Integrado no NGFW permite a consolidação de controles de segurança diminuindo custos

Especificações do produto

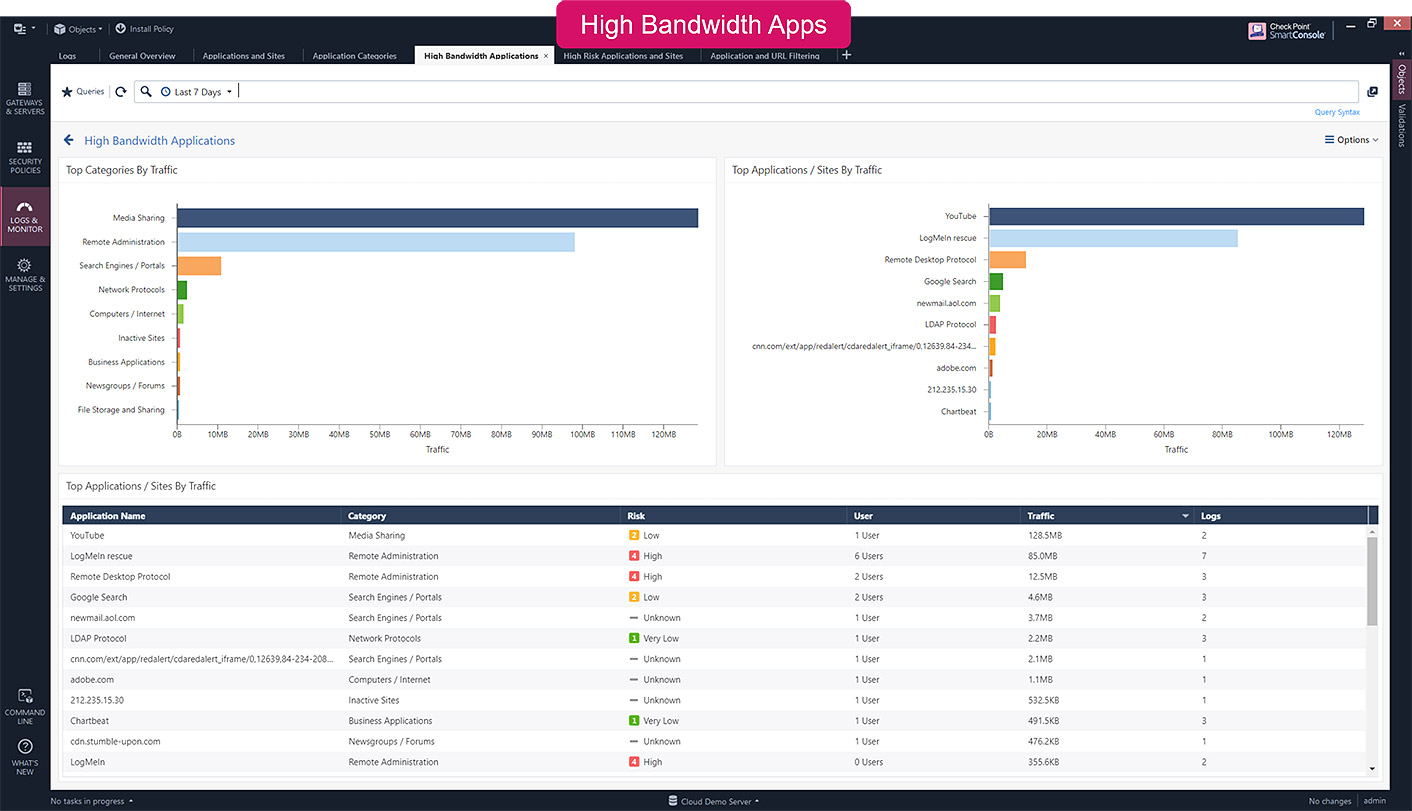

Detecção e controle de uso do aplicativo

Possibilita identificar políticas de segurança do aplicativo, permite bloquear ou limitar uso de centenas de aplicativos independente da porta, protocolo ou técnica evasiva usada para atravessar a rede. Combinado com a Conscientização de Identidade, os administradores de TI podem criar definições de políticas granulares. O uso de aplicativos de usuários e grupos é controlado de acordo com as necessidades do usuário ou do grupo e as características dos aplicativos em relação a produtividade e utilização de recursos.

Inspeção de tráfego criptografado SSL/TLS

Equipado com tecnologia de inspeção de SSL/TLS Check Point, varredura do Application Control e garante tráfego criptografado de SSL/TLS passando pela porta. Organizações podem granularmente definir as exceções para inspeção SSL/TLS para proteger a privacidade do usuário e ficar em conformidade com a política corporativa.

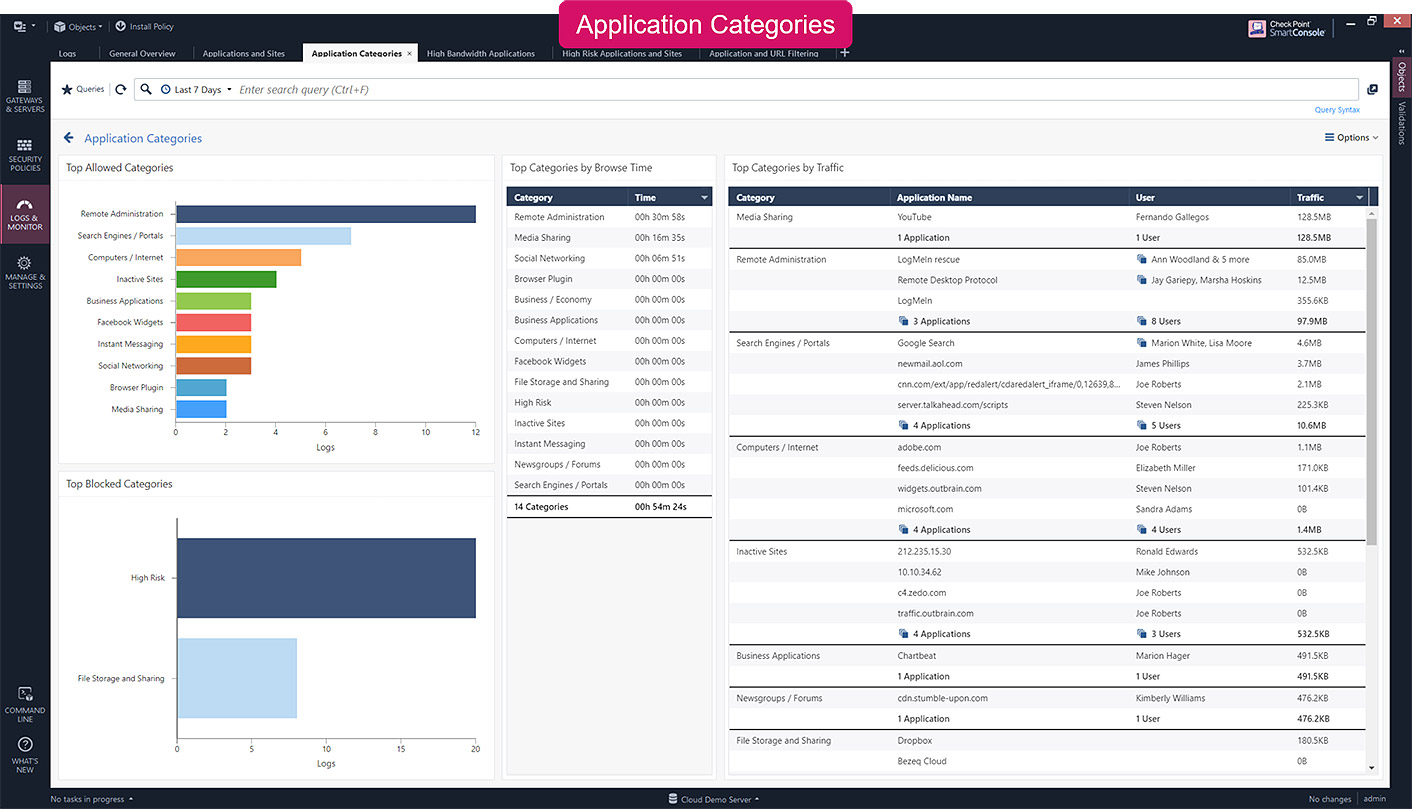

Biblioteca de classificação de aplicativos AppWiki

Para dar suporte à natureza dinâmica dos aplicativos de internet, o banco de dados do Application Control é atualizado de forma contínua e automática. AppWiki permite a varredura do aplicativo e a detecção de aproximadamente 8.000 aplicativos distintos e mais de 250.000 widgets da web.

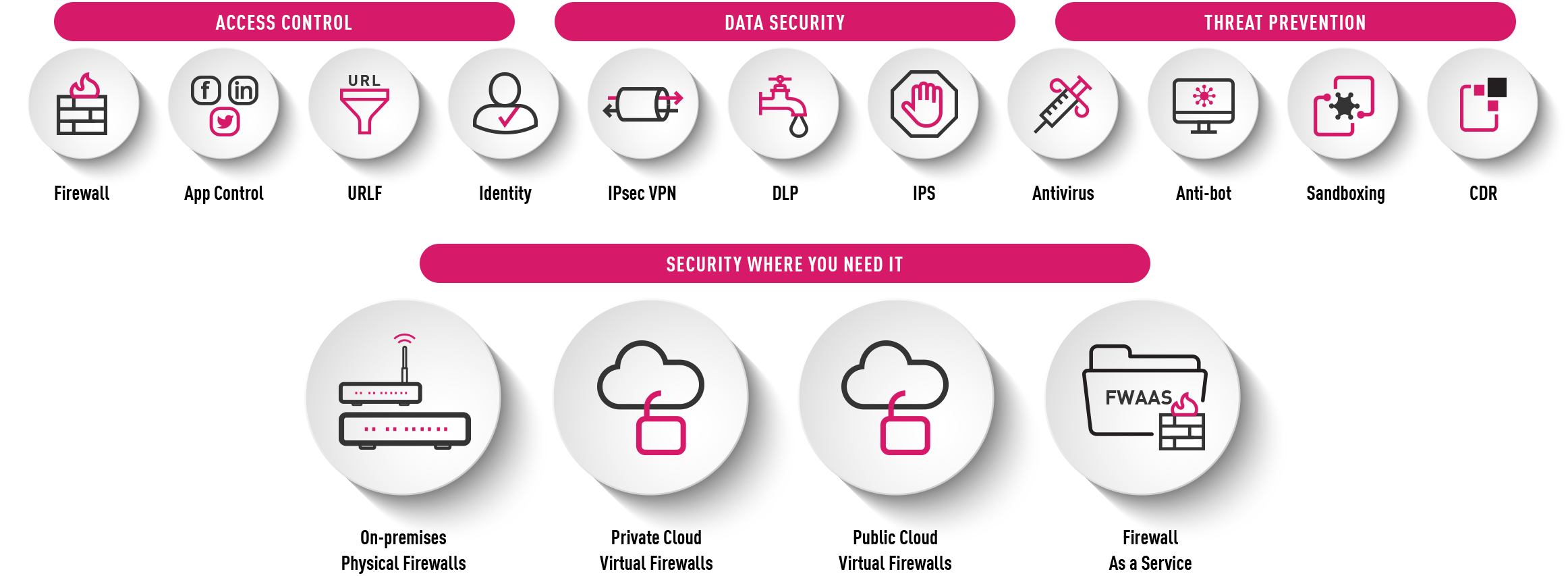

Um firewall de última geração para qualquer implementação

Registro consolidado de firewall e relatórios acionáveis

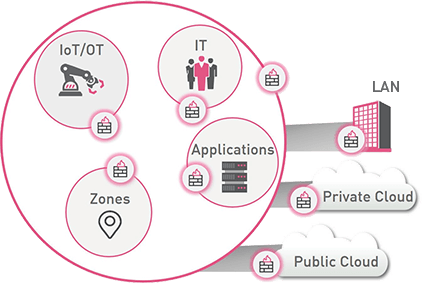

Implemente a Segurança Zero Trust

A segurança Zero Trust diz respeito à capacidade de "dividir e governar" sua rede, a fim de reduzir o risco de movimento lateral. Os NGFWs da Check Point permitem que você crie uma segmentação de rede granular em ambientes de nuvem e LAN públicos e privados. Com visibilidade detalhada dos usuários, grupos, aplicativos, máquinas e tipos de conexão em sua rede, eles permitem que você defina e imponha uma política de acesso "menos privilegiado". Dessa forma, apenas os usuários e dispositivos certos podem acessar seus ativos protegidos.

Testar agora

Fale com um especialista

Veja os preços

Relatório de Cibersegurança de 2026

Conflitos geopolíticos provocam alta histórica para ataques cibernéticos

Veja mais tendencias e insights