Segurança de sistemas de controle industrial (ICS)

Aprimorar a segurança dos sistemas de controle industrial (Industrial Control System, ICS) impõe diferentes desafios às empresas. Garantir o tempo de atividade do serviço, preservar a integridade dos dados, cumprir os regulamentos e manter a segurança pública exige medidas de segurança proativas para proteger esses ativos essenciais.

A proteção de ICS exige detecção e visibilidade abrangentes do sistema, seguidas pela implantação de medidas de segurança direcionadas e apropriadas.

SOLICITE UMA DEMO RESUMO DA SOLUÇÃOCheck Point é líder no Quadrante Mágico do Gartner® Magic Quadrant™ de 2022 para firewalls de rede

BAIXE O RELATÓRIO

![]()

Transporte

![]()

Oil

![]()

Manufatura

![]()

Energy

![]()

Serviços públicos

![]()

Cidades inteligentes

Reforce a segurança dos seus ambientes de ICS e tecnologia operacional (TO)

A superfície de ataque industrial aumenta continuamente por várias razões, incluindo agentes de âmbito nacional, avanços tecnológicos, convergência da tecnologia da informação e operacional (TI/TO), entre outras.

A solução de segurança Check Point ICS oferece uma estratégia proativa, minimizando o risco nos dois ambientes, bloqueando ameaças antes que ativos críticos sejam afetados e aprimorando as operações industriais de maneira integrada.

![]()

Prevenção de TI contra ameaças

Elimine a ameaça à OT com prevenção avançada de ameaça à TI

“With Check Point Rugged Firewall Security Gateways, we built

security capabilities into our most important facilities, in a swift,

agnostic way. Our project demonstrates the value of choosing the

right partner.”

– Nuno Medeiros, CISO da E-REDES

Check Point Rugged Firewall

Security Gateways

Seguro. Projetado para OT. Robusto.

The NEW Check Point Rugged Firewall 1595R security gateways deliver industry-leading threat prevention, integrated AI security, secure 5G connectivity and more to protect ICS for manufacturing, energy, utilities, and transportation.

SAIBA MAISIntroducing the Check Point Rugged Firewall 1595R Security Gateway

Segurança de TI e TO inigualável

The Check Point Rugged Firewall 1595R empowers key industries for an ‘Industry 4.0 future with harsh environment resilience, 400Mbps threat prevention, advanced OT discovery/segmentation, high-speed secure 5G connectivity at 1Gbps, and support for 1,830 SCADA and ICS protocols & commands.

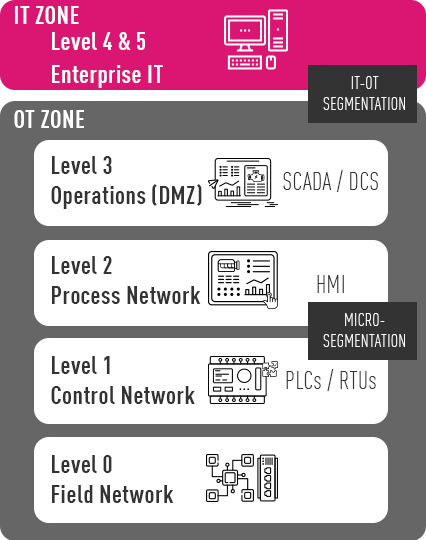

ASSISTA AO VÍDEOSegmentação de Rede IT/OT

A próxima geração de firewalls da Check Point, disponível como dispositivos físicos ou virtuais, fornecem proteção de limite entre a rede de TI e OT e microssegmentação entre linhas de produtos e departamentos no chão de fábrica.

Com visibilidade granular em protocolos e comandos SCADA, estes firewalls fornecem controle de acesso em todos os ambientes OT.

Proteja Seus Ativos OT

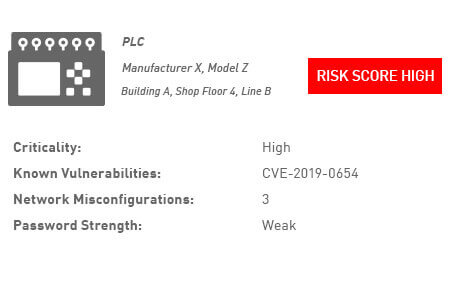

Descoberta e Visibilidade de Ativos OT

Monitore passivamente as redes OT para descobrir tipos de ativos, risco, vetor de ataque e comportamento de linha de base

Em um único console, visualize todos os ativos classificados com base em seu nível de risco e faça uma análise de risco por ativo.

Recomendações de políticas geradas automaticamente

Minimize instantâneamente seu risco de exposição

Economize meses de configurações de políticas manuais e garanta que seus ativos OT estejam seguros desde o primeiro momento de conexão à rede.

- Garanta que os sistemas usem apenas protocolos de comunicação projetados para o uso

![]()

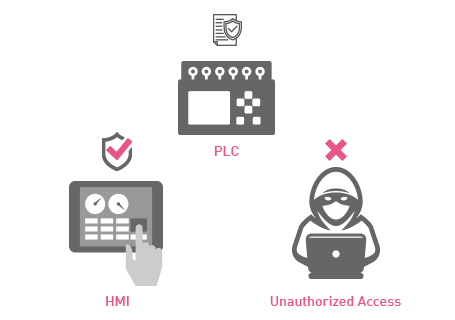

Correção virtual

Bloqueie ataques antes que atinjam os ativos críticos

Proteja componentes ICS vulneráveis de explorações conhecidas, sem a necessidade de corrigi-los fisicamente. Quase 200 assinaturas de prevenção contra ataques baseados em OT.

Prevenção contra ameaças para IT

Muitos dos ataques recentes a redes OT e ICS foram baseados em vetores de ataque de TI, como spear phishing, Endpoint e Ransomware Usando as soluções de prevenção de ameaças da Check Point, como SandBlast, Endpoint, IPS e outros irá prevenir e eliminar esses ataques antes de violar o equipamento ICS.

Prevenção avançada contra ameaças de rede

Segurança móvel

Prevenção Avançada de Ameaças a Endpoints

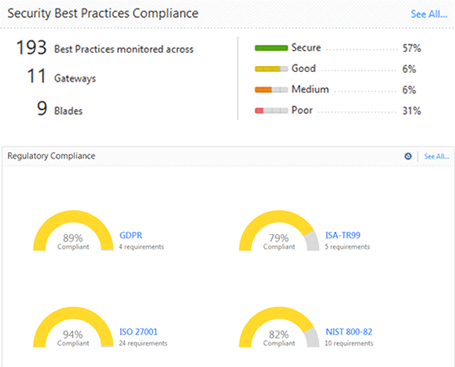

Mantenha a conformidade regulatória

À medida que os governos em todo o mundo emitem novas diretrizes para aprimorar a segurança de infraestruturas críticas, a pressão para conformidade regulamentar está aumentando.

Check Point Security Compliance, parte da Check Point Unified Security Management, permite que você melhore as práticas, proteja dados e mantenha a conformidade com regulamentações como NERC CIP, NIST SP800-82, ISA-TR99, IEC 62443.

SAIBA MAIS SOBRE CONFORMIDADE