Vollständige Implementierung

von Zero-Trust Prinzipien mit Check Point Infinity

Zero-Trust Netzwerke

Bei der Zero-Trust-Sicherheit geht es darum, das Netzwerk so zu kontrollieren, dass Risiken durch eine Lateralbewegung reduziert werden.

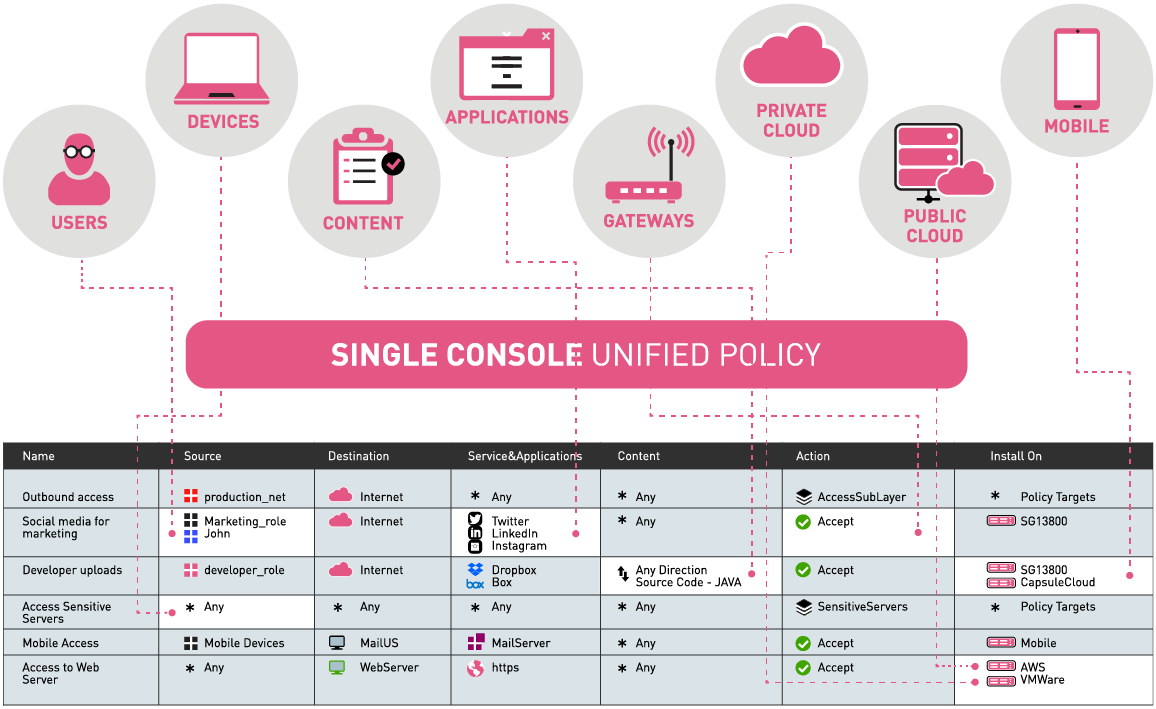

Check Point bietet zwei Möglichkeiten, um den minimalen privilegierten Zugriff auf Ihre Netzwerke zu implementieren:

- Mit Quantum SASE Private Access können Sie Benutzer, Standorte, Clouds und Ressourcen mit einer Zero Trust Network Access (ZTNA)-Richtlinie verbinden. Erstellen Sie in weniger als einer Stunde ein fortschrittliches globales Full-Mesh-Cloud-Netzwerk, um den Zugriff auf jede Unternehmensressource mit Hochleistungskonnektivität auf der Grundlage eines privaten globalen Backbone zu ermöglichen.

- Mit Security Gateways können Sie eine granulare Netzwerksegmentierung über öffentliche/private Cloud- und LAN-Umgebungen hinweg erstellen. Sie erlauben detaillierte Informationen zu Benutzern, Gruppen, Anwendungen, Rechnern und Verbindungstypen in Ihrem Netzwerk und ermöglichen es Ihnen, eine "Least Privileged"-Zugriffsrichtlinie festzulegen und durchzusetzen. So erhalten nur berechtigte Benutzer und Geräte Zugriff auf Ihre geschützten Ressourcen.

ZTNA-AS-A-SERVICE|NEXT GENERATION FIREWALL

Zero-Trust Menschen

Angesichts der Tatsache, dass 81% der Datenschutzverletzungen im Zusammenhang mit gestohlenen Anmeldedaten stehen1, ist klar, dass Benutzername und Kennwort nicht mehr ausreichen, um die Identität eines Benutzers zu beweisen. Identitäten können problemlos kompromittiert werden, weshalb Sie die Zugangskontrolle zu Ihren wertvollen Ressourcen unbedingt verstärken müssen.

- Check Point Identity Awareness stellt sicher, dass der Zugriff auf Ihre Daten nur autorisierten Benutzern und nur nach strikter Authentifizierung ihrer jeweiligen Identität gewährt wird. Dabei kommen Verfahren wie Single Sign-On, Multi-Factor-Authentifizierung, kontextbezogene Richtlinien (z. B. Zeit und Geolokalisierung der Verbindung) und Anomalieerkennung zur Anwendung.

- Mit Quantum SASE Private Access können Sie mit einer kontextbezogenen, identitätszentrierten Richtlinie, die sowohl interne als auch externe Identitäten berücksichtigt, auf jede Unternehmensressource den am wenigsten privilegierten Zugriff anwenden. Sichern Sie BYOD, Partner und Berater mit agentenlosem Zugriff und validieren Sie den Gerätestatus für verwaltete Geräte.

IDENTITY AWARENESS|E-MAIL-SICHERHEIT| ZTNA-AS-A-SERVICE

12017 Verizon DBIR

Zero-Trust Geräte

Sicherheitsteams müssen in der Lage sein, jedes Gerät im Netzwerk jederzeit zu isolieren, abzusichern und zu steuern.

Mit den Lösungen von Check Point können Sie den Zugriff infizierter Geräte auf Unternehmensdaten und Assets blockieren, einschließlich mobiler Geräte und Arbeitsplatzrechnern von Mitarbeitern, IoT-Geräten sowie industrieller Steuerungssysteme.

Darüber hinaus schützt Check Point Advanced Threat Prevention for Endpoints die Geräte der Mitarbeiter jederzeit und setzt die Sicherheitsrichtlinie Ihres Unternehmens in nicht vertrauenswürdigen Netzwerken durch.

MOBILE SICHERHEIT | ERWEITERTER ENDGERÄTESCHUTZ UND BEDROHUNGSPRÄVENTION|IOT SICHERHEIT

Zero-Trust Workloads

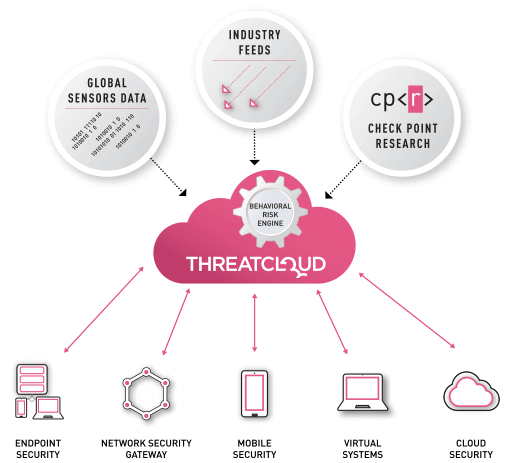

Die Sicherung von Workloads, insbesondere innerhalb der öffentlichen Cloud, ist unerlässlich, da diese Cloud-Assets (z. B. Container, Funktionen und virtuelle Maschinen) generell anfällig und ein attraktives Ziel für Angreifer sind.

Check Point Infinity umfasst Cloud-Sicherheitslösungen, die sich in jede öffentliche oder private Cloud-Infrastruktur integrieren lassen und vollständige Transparenz und Kontrolle über diese sich ständig verändernden Umgebungen bieten; dazu gehören AWS, GCP, Microsoft Azure, Oracle Cloud, IBM Cloud, Alibaba Cloud, NSX, Cisco ACI, Cisco ISE sowie OpenStack.

Sichern Sie beliebige private oder öffentliche Cloud-Workloads mit minimalem privilegiertem Zugriff für jeden Benutzer von jedem Gerät aus. Quantum SASE bietet eine intuitive, einfach zu implementierende Lösung, mit der Sie kostspielige Hardware-VPNs und komplizierte Open-Source-Software hinter sich lassen können.

CLOUD SICHERHEIT UND STATUSVERWALTUNG | ÖFFENTLICHE CLOUD SICHERHEIT | DEVOPS ZUGANG

Zero-Trust Daten

Bei Zero Trust dreht sich alles um den Schutz der Daten, während diese kontinuierlich zwischen Arbeitsstationen, mobilen Geräten, Anwendungsservern, Datenbanken, SaaS-Anwendungen sowie über die Unternehmens- und öffentlichen Netzwerke ausgetauscht werden.

Check Point Infinity bietet einen mehrschichtigen Datenschutz, der Daten präventiv vor Diebstahl, Manipulation und Verlust sichert, egal, wo sie sich befinden.

1. Datenverschlüsselung — Indem Sie Ihre Daten verschlüsseln, egal wo sie gespeichert sind, verwendet oder übertragen werden, können Sie sie im Falle eines Diebstahls unbrauchbar machen.

VOLLSTÄNDIGE FESTPLATTENVERSCHLÜSSELUNG | VERSCHLÜSSELUNG VON WECHSELMEDIEN| VPN IPSEC

2. Data Loss Prevention — Verfolgt und kontrolliert Datenbewegungen im Netzwerk, um sicherzustellen, dass sensible Informationen das Unternehmen nicht verlassen.

DATA LOSS PREVENTION

3. Datenmanagementkategorisierung und -klassifizierung — Klassifizieren und schützen Sie Geschäftsdokumente und Dateien innerhalb und außerhalb Ihres Unternehmens. Bieten Sie Ihren Mitarbeitern mit nur einem Fingertipp von ihren mobilen Geräten aus Zugriff auf Unternehmens-E-Mails, Dateien, Verzeichnisse usw.

DOKUMENTENSICHERHEIT | MOBILE SECURE WORKSPACE

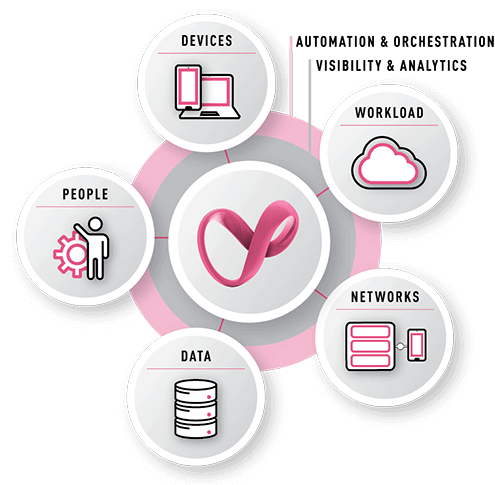

Transparenz und Analyse

Was man nicht sehen oder verstehen kann, kann man auch nicht schützen. Ein Zero-Trust-Sicherheit-Modell überwacht, protokolliert, korreliert und analysiert ständig jede Aktivität in Ihrem Netzwerk.

Check Point Infinity wird über das zentralisierte Sicherheitsmanagement R80 verwaltet, das den Sicherheitsteams einen vollständigen Überblick über ihre gesamte Sicherheitslage bietet, sodass sie Bedrohungen rasch und in Echtzeit erkennen und eindämmen können.

ZENTRALISIERTES SECURITY MANAGEMENT | SECURITY EVENT MANAGEMENT | SECURITY COMPLIANCE

Automatisierung und Orchestrierung

Die Zero-Trust-Infrastruktur muss die automatische Integration in die breitere IT-Umgebung innerhalb des Unternehmens unterstützen, um Schnelligkeit und Flexibilität, eine verbesserte Reaktion auf Vorfälle, die Genauigkeit von Richtlinien und das Zuweisen von Aufgaben zu gewährleisten.

Check Point Infinity umfasst eine Vielzahl von APIs, die diese Ziele unterstützen, wobei diese APIs von den Technologiepartnern von Check Point zur Entwicklung integrierter Lösungen genutzt werden.

CHECK POINT APIS | CHECK POINT TECHNOLOGIEPARTNER