OT/IoT 평가

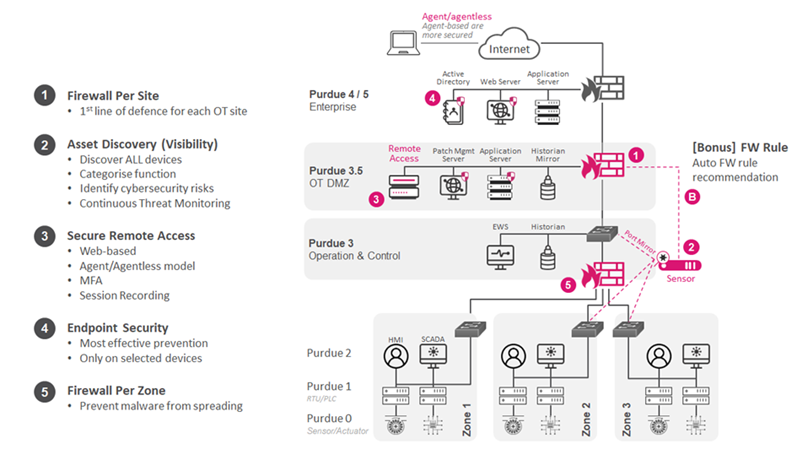

OT/IoT 환경에는 일반적으로 알려지지 않았거나 보안이 설정되지 않은 디바이스의 비율이 높습니다. 보이지 않는 만큼 위험도 커집니다. 체크포인트는 OT/IoT 환경에 대한 인터뷰 기반의 고유한 위험 평가 조합을 제공하고 다양한 도구를 활용하여 발견 내용에 기반한 결과물을 생성함으로써 체계적인 방식으로 해결 단계를 발견하고 정량화하며 계획합니다.

![]()

이점

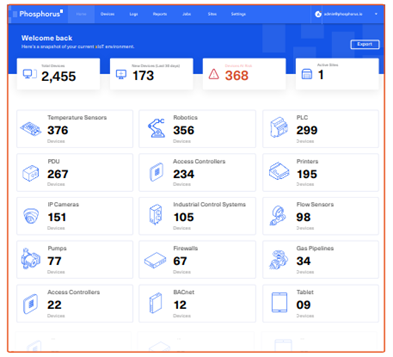

- 자산 검색: 모든 디바이스의 통신 패턴과 네트워크 연결을 확인하고 프로파일링하여 정확한 자산 인벤토리를 생성하고 유지하도록 도와드립니다.

- 보안 아키텍처 검토 및 최적화: 엔터프라이즈 보안 아키텍트는 OT 및 IT 보안 아키텍처 참조 및 모범 사례에 대한 업계 표준 청사진에 따라 대상 보안 설계를 검토, 분석 및 권장합니다.

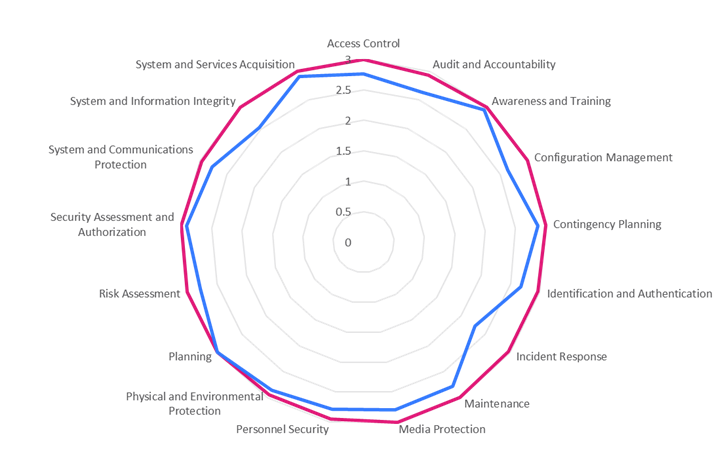

- OT/IoT 위험 파악: 체크포인트는 NIST 800-82R2와 같은 업계 표준을 인터뷰 기반 평가에 통합하고, Armis, Phosphorus 등과 같은 검색 엔진을 통해 사용자 환경 내의 디바이스에서 데이터를 수집하는 데 도움을 줍니다. 조직이 취약성, 보안 격차, 비정상적인 동작을 발견하여 위험을 더 잘 평가할 수 있도록 지원합니다.

- 계획 개선: 체크포인트가 위협 대응을 개선하고 사용자 환경의 다양한 OT/IoT 디바이스를 보호하기 위한 권장 사항을 제공합니다. 여기에는 향후 디바이스 보안을 위한 사후 대응 및 사전 예방 정책을 모두 개발하는 과정에서의 지원이 포함됩니다.

![]()

배달

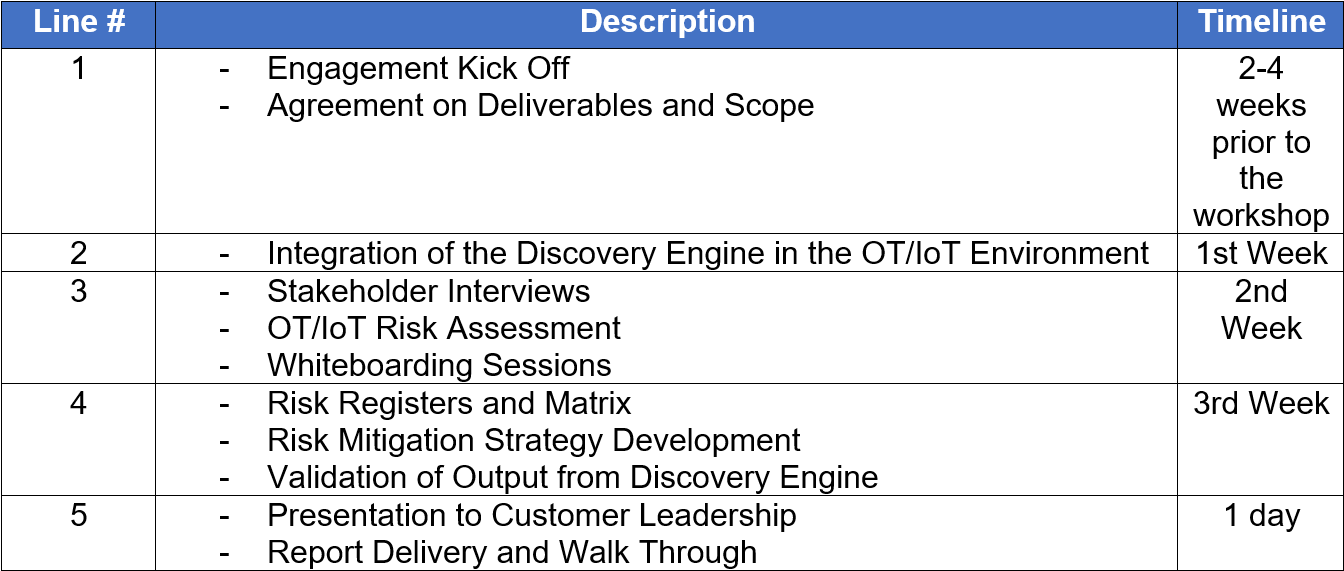

체크포인트 팀은 성공적인 참여를 위해 현장 시간보다 최대 6주 전에 심층적인 참여 계획을 수립합니다. 확실한 계획이 수립되면 1~3일 동안 현장에서 고객과 협력하며 환경을 검토하고 평가합니다.

방문 후 전문가가 조사 결과를 분석하고 권장 사항을 제시합니다. 보고서 작성 일정은 평가 결과에 따라 달라질 수 있으며, 일반적으로 최대 4주 이내에 완료됩니다.

![]()

가장 관련성이 높은 역할

CISO, CIO, CTO, 거버넌스, 리스크 관리 및 규제 준수(GRC) 전문가, 보안 아키텍트, OT 보안 전문가, SOC

![]()

이상적인 참가자 수

2-5 전문가

Check Point Services

Check Point Services provides end-to-end security services that enables you to grow your team’s expertise, design best practices and prevent threats in real time. Wherever you are in your cybersecurity journey, we start there. Our elite experts will work together with your team to take your organization to the next level of protection and build your cyber resilience plan.