Avaliação OT/IoT

Os ambientes de OT/IoT geralmente abrangem uma alta porcentagem de dispositivos desconhecidos ou não seguros. Com a invisibilidade, há um risco maior. Oferecemos uma combinação exclusiva de avaliações de risco baseadas em entrevistas para ambientes de OT/IoT e utilizamos várias ferramentas para gerar resultados baseados em descobertas, fornecendo assim uma abordagem sistemática para descobrir, quantificar e planejar etapas de remediação.

![]()

Benefícios

- Descubra ativos: podemos ajudar você a ver e traçar o perfil de cada dispositivo, bem como seus padrões de comunicação e conexões de rede, para criar e manter um inventário de ativos preciso.

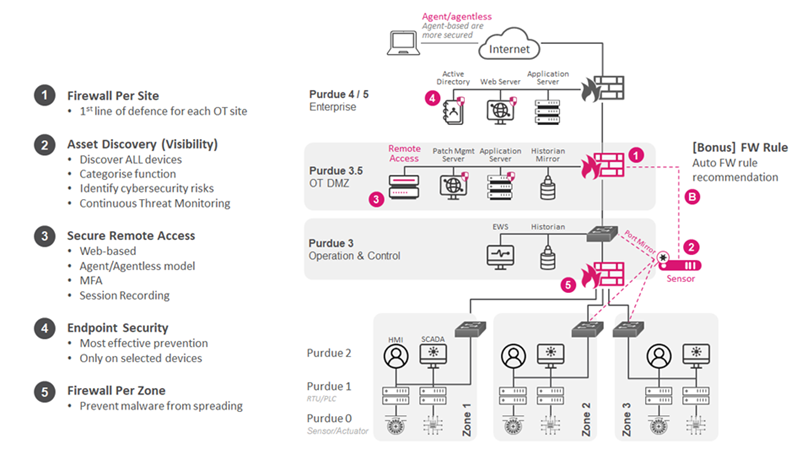

- Revise e otimize a arquitetura de segurança: os arquitetos de segurança empresarial revisarão, analisarão e recomendarão o projeto de segurança alvo, de acordo com os esquemas padrão do setor para referências e melhores práticas da arquitetura de segurança de OT e TI.

- Descubra os riscos de OT/IoT: integramos padrões do setor, como o NIST 800-82R2, em nossas avaliações baseadas em entrevistas, e nossos mecanismos de descoberta, como Armis, Phosphorus etc, ajudam a coletar dados sobre os dispositivos em seu ambiente. Nós podemos ajudar sua organização a descobrir vulnerabilidades, verificar a segurança de API e comportamentos anômalos para avaliar melhor os riscos.

- Planejar melhorias: forneceremos recomendações para melhorar a resposta a ameaças e proteger as várias classes de dispositivos OT/IoT em seu ambiente. Isso inclui ajudar você a desenvolver políticas reativas e proativas para proteger dispositivos em avanço.

![]()

Entrega

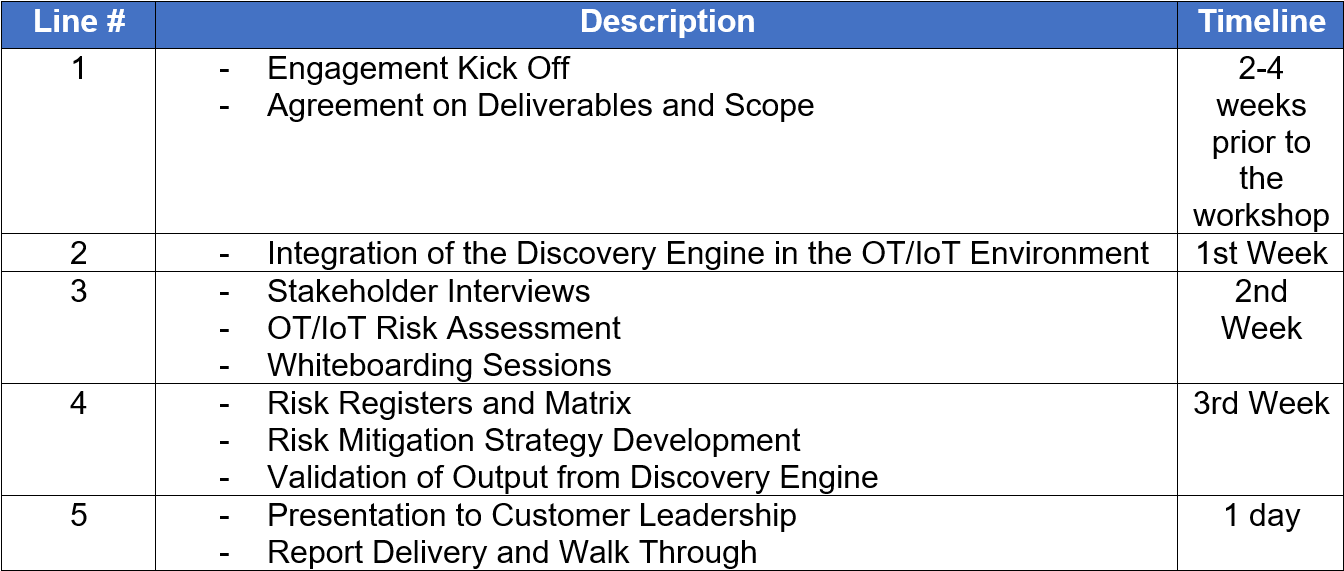

A equipe da Check Point prepara o sucesso com um planejamento detalhado do compromisso, com até seis semanas de antecedência do nosso tempo no local. Com um plano firme em mãos, passaremos de um a três (1 a 3) dias no local, trabalhando com você para revisar e avaliar seu ambiente.

Após a visita, nossos especialistas analisarão as descobertas e apresentarão recomendações. O cronograma do relatório pode variar, com a conclusão normalmente esperada em até quatro (4) semanas, dependendo dos resultados da avaliação.

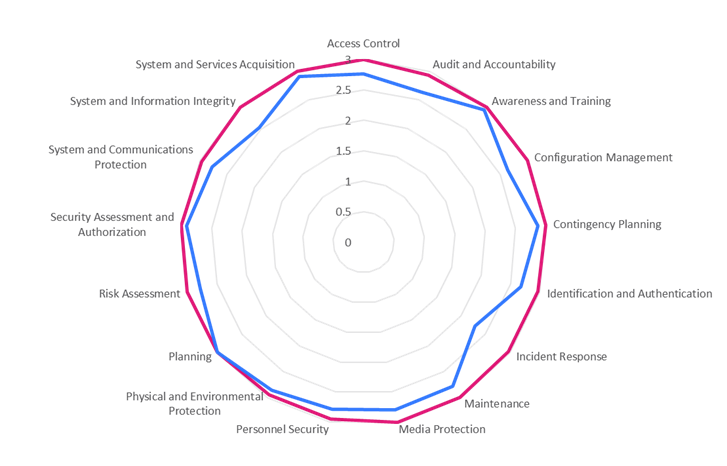

Exemplo de avaliação de OT baseada em controle

Exemplo de avaliação de OT baseada em controle

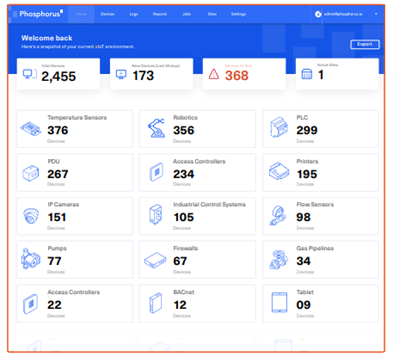

Descoberta baseada em ferramentas para ativos de IoT

Descoberta baseada em ferramentas para ativos de IoT

![]()

Funções mais relevantes

CISO, CIO, CTO, profissionais de GRC, arquitetos de segurança, especialistas em segurança de OT e SOC

![]()

Número ideal de participantes

2-5 Profissionais

Serviços globais da Infinity

O Check Point Infinity Global Services fornece serviços de segurança de ponta a ponta que lhe permitem aumentar a experiência de sua equipe, projetar práticas recomendadas e evitar ameaças em tempo real. Onde quer que o senhor esteja em sua jornada de segurança cibernética, nós começamos por aí. Nossos especialistas de elite trabalharão em conjunto com sua equipe para levar sua organização ao próximo nível de proteção e criar seu plano de resiliência cibernética.