Gestion de la sécurité par l'IA pour le monde hyperconnecté

Simplifier radicalement la gestion de la sécurité grâce à l'IA

Protégez les environnements hybrides complexes avec une simplicité opérationnelle basée sur l'IA.

De nouveaux logiciels de gestion de la sécurité permettent aux équipes d'unifier et de simplifier les opérations des environnements fragmentés.

Identité unifiée & Politique

Assurez une gestion granulaire et unifiée des identités et une optimisation continue des politiques.

- Politiques unifiées basées sur l'identité

- Resserrement continu de la politique

- Aligner les politiques d'accès sur les lignes directrices de l'organisation

Check Point Network Security Demo

Start your free demo to experience the full capabilities of Check Point Network Security.

Prévention collaborative des menaces

Partager l'intelligence & bloquer les attaques multi-vectorielles.

- Partage d'informations en temps réel entre les produits Check Point et les tiers

- Bloquer les attaques multi-vectorielles évasives

- Proactive & recommandations exploitables

Check Point Network Security Demo

Start your free demo to experience the full capabilities of Check Point Network Security.

Opérations simples & Surveillance

Tirez parti de l'IA pour rationaliser les opérations et surveiller de manière proactive la santé de l'infrastructure.

- Conseils d'experts en IA sur la configuration des politiques, le dépannage et les événements

- Éliminez l'administration manuelle fastidieuse et sujette aux erreurs.

- Surveillez et prévoyez de manière proactive les défaillances de l'infrastructure afin d'éviter les temps d'arrêt.

Check Point Network Security Demo

Start your free demo to experience the full capabilities of Check Point Network Security.

Défis en matière de sécurité dans les écosystèmes hybrides

L'existence d'un écosystème hybride entraîne plusieurs inefficacités de gestion pour les équipes de sécurité.

La fragmentation des politiques rend difficile la réalisation du Zero Trust, en raison de conflits politiques et d'une visibilité limitée. Le manque de visibilité peut également être à l'origine d'un manque de sécurité, en particulier face à des attaques multi-vectorielles. Enfin, l'administration et l'exploitation des écosystèmes de sécurité prennent du temps et sont sources d'erreurs.

8 Capacités d'innovation

Accélérer le Zero Trust, renforcer la prévention des menaces, réduire la complexité

![]()

SmartEvent

Gestion des événements et établissement de rapports avec des représentations graphiques d'une grande variété d'événements, y compris l'inspection TLS, le DNS, la journalisation, le hameçonnage zéro, l'attaque cybernétique, etc.

![]()

Conformité

Traduisez les exigences réglementaires en pratiques de sécurité, surveillez les politiques de sécurité pour recevoir des alertes en temps réel en cas de violation de la conformité.

![]()

Événements Check Point

Dès qu'une attaque est détectée à un endroit quelconque du réseau, la remédiation automatisée & orchestrée contient immédiatement les menaces dans l'ensemble de l'environnement.

![]()

Check Point AI Copilot

Obtenez rapidement des réponses complètes et contextualisées sur les politiques de l'organisation, les règles d'accès, les objets, les journaux, ainsi que toute la documentation du produit.

![]()

Check Point Identity

Atteignez le Zero Trust avec une gestion centralisée des fournisseurs d'identité dans votre écosystème hybride.

![]()

Check Point AIOps

Surveillance et analyse en temps réel de l'état de l'infrastructure de sécurité, y compris des indicateurs clés de performance tels que le processeur et l'utilisation de la mémoire. Fournit des conseils de remédiation proactifs pour éviter les problèmes de système.

![]()

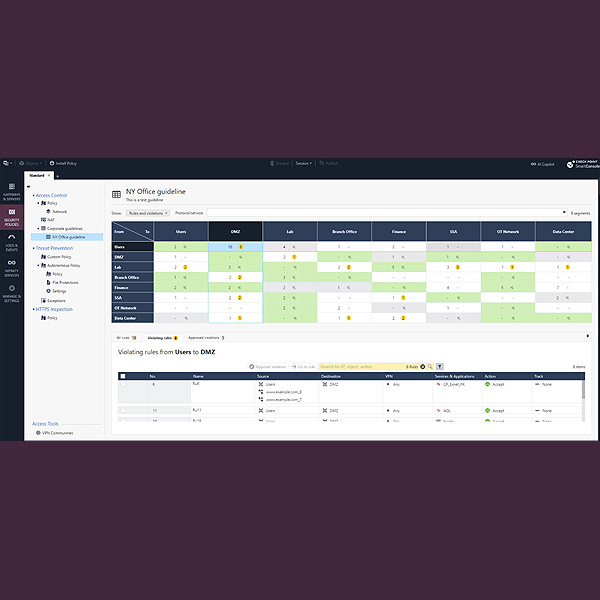

Check Point Policy Auditor

Identifiez rapidement les politiques qui enfreignent les directives de l'organisation grâce à une vue consolidée et synthétique centrée sur l'entreprise.

![]()

Check Point Policy Insights

Analyser les politiques de sécurité existantes et fournir des recommandations exploitables pour renforcer la posture de sécurité.

Découvrez comment amplifier vos opérations de sécurité grâce à des capacités améliorées par l'IA.

Elevate your Security Management with Add-on Packages

Radically simplify policy management and compliance. Boost threat prevention and Zero Trust. Quickly analyze, report, and automate with advanced AI tools.

| Fonctionnalités | Premium NOUVEAU | Complet NOUVEAU |

|---|---|---|

| SmartEvent Peut être commandé individuellement Gérer, analyser et générer des rapports sur les événements | ✔ | ✔ |

| Conformité Peut être commandé individuellement Respecter les réglementations du secteur et s’aligner sur les bonnes pratiques | ✔ | ✔ |

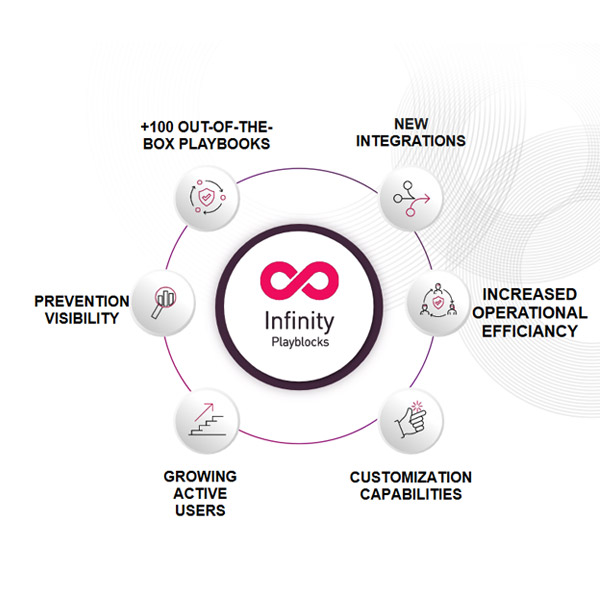

| Playblocks Collaborative & prévention automatisée des menaces | ✔ | ✔ |

| Check Point AIOps Actionnable & surveillance préventive de l'infrastructure | ✔ | ✔ |

| Check Point Identity Accès authentifié aux ressources sensibles | ✔ | ✔ |

| Auditeur de la politique Assurer la conformité avec les lignes directrices en matière de sécurité | ✔ | |

| Perspectives politiques Optimiser la politique et garantir le Zero Trust | ✔ | |

| AI Copilot Assistant de sécurité basé sur l'IA | ✔ |

*Premium and Complete add-on bundles require having/ordering a Check Point Security Management platform: i.e., Smart-1 Cloud, Smart-1 Appliances, or a Check Point Management Software perpetual license

Ressources en vedette

Gestion de la sécurité par l'IA

Simplifier radicalement la gestion de la sécurité grâce à l'IA