Anti-Phishing

Il phishing è uno degli attacchi informatici più discussi, per una buona ragione. Può presentarsi in molte forme, poiché è in continua evoluzione e introduce nuovi modi per ingannare gli utenti sfruttando la loro più grande debolezza: la natura umana. Ecco perché le organizzazioni devono adottare soluzioni di sicurezza con funzionalità antiphishing.

Check Point Anti-Phishing

![]()

Prevenzione

superiore

Blocca anche gli attacchi di phishing più sofisticati come il Business Email Compromise e l'impersonificazione

![]()

Proteggi tutti i tuoi

link deboli

Blocca gli attacchi phishing su e-mail, dispositivi mobile e endpoint.

![]()

Sfrutta

ThreatCloud AI

Anti-phishing è alimentato dal più potente database di threat intelligence del mondo

La Storia del Phishing

Il phishing è iniziato a metà degli anni '90 con l'obiettivo di attirare gli utenti a dare volontariamente informazioni quali le credenziali dell'account o altri dati sensibili. Ciò significa che queste truffe sono in giro da quasi 30 anni, e non sembrano tendere a scomparire nel breve periodo. Le truffe di phishing si sono molto evolute dagli esordi, e ora includono tecniche sofisticate come l'ingegneria sociale. Mentre la maggior parte degli attacchi di phishing in passato veniva inviata in massa, nella speranza di "catturare" alcuni utenti, oggi molti di questi attacchi sono spesso mirati a personale o utenti molto specifici.

Guarda il webinar:

Storia, evoluzione e futuro del social engineering

Maya Horowitz, il nostro VP Research, ci guida in un interessantissimo viaggio alla scoperta delle più incredibili truffe della storia basate sull'ingegneria sociale, spiegando come si sono evolute in quello che vediamo attualmente nelle nostre cassette postali e cercando di prevedere quello che ci aspetta nel prossimo futuro.

GUARDA ON DEMANDLeggi l'eBook:

Storia, evoluzione e futuro del social engineering

Intraprendi un affascinante viaggio dai tempi biblici alle più grandi truffe di social engineering del XX secolo, come si sono evolute in ciò che vediamo ogni giorno nelle nostre caselle di posta e dove siamo diretti nel prossimo futuro.

SCARICA L'EBOOKPerché gli Attacchi di Phishing Sono Così Pericolosi?

Le organizzazioni devono implementare soluzioni anti-phishing per proteggere i dipendenti e le aziende contro gli attacchi di phishing di oggi, che possono essere estremamente mirati, ben concepiti, e prevedono una notevole mole di lavoro di ricerca retrostante. Gli attaccanti dedicano molto tempo a studiare la loro preda e attaccano solo quando pronti, per assicurarsi il successo nell'attacco. Gli schemi di phishing odierni costano alle organizzazioni milioni di dollari, e includono alcuni tipi più specifici come il Business Email Compromise (BEC) e gli attacchi di impersonificazione, che sono estremamente sofisticati. Un esempio di un recente attacco BEC è il caso del Gruppo Bancario Fiorentino che il nostro CPR ha rivelato all'inizio di quest'anno, e che comprendeva un piano e un'esecuzione meticolosi.

Gli attacchi di phishing possono provenire da diversi vettori di attacco, il più comune dei quali è la posta elettronica. Un altro vettore di attacco comune sono i siti di phishing e i messaggi di testo, di solito volti a rubare le credenziali per eseguire l'Account Takeover, che può portare a risultati devastanti come la perdita di dati, trasferimenti di denaro fraudolenti e altro. Come accennato, dal momento che questi attacchi sono specificamente progettati per sfruttare la natura umana, è estremamente importante per le organizzazioni intraprendere azioni che impediscano a questi attacchi di raggiungere i loro dipendenti. Educare i dipendenti è importante, ma in tempi in cui il lavoro a distanza è così diffuso e i dipendenti ricevono molte più e-mail e messaggi di quelli che possono gestire, non supportati nel riconoscere un attacco sofisticato, è fondamentale che l'anti-phishing venga gestito.

Le soluzioni anti-phishing di Check Point includono prodotti diversi dedicati ai differenti vettori da cui provengono gli attacchi - e-mail, mobile, endpoint e rete.

Soluzioni Anti-Phishing di Check Point

Anti-Phishing for Office 365 & G Suite with Workspace Security Email & Office

Workspace Security Email & Office deploys between the inbox and its native security. The solution secures inbound, outbound, and internal email from phishing attacks that evade platform-provided solutions and email gateways. It works with these other solutions and doesn’t require any MX record changes that broadcast security protocols to hackers.

API-based integration allows Workspace Security Email & Office to analyze all historical emails in order to determine prior trust relations between the sender and receiver, increasing the likelihood of identifying user impersonation or fraudulent messages. Artificial Intelligence (AI) and Indicators of Compromise (IoCs) used in the past train the Workspace Security Email & Office platform for what to look for in complex zero-day phishing attacks.

Visibilità Granulare sugli Attacchi di Phishing

Granular visibility into Phishing attacks See every threat caught by Workspace Security Email & Office, the email subject, content, and why it was determined to be phishing based on the 300+ indicators Workspace Security Email & Office looks at in every email. Phishing indicators are explained in plain English, so it is easy to assess the potential impact of an attack.

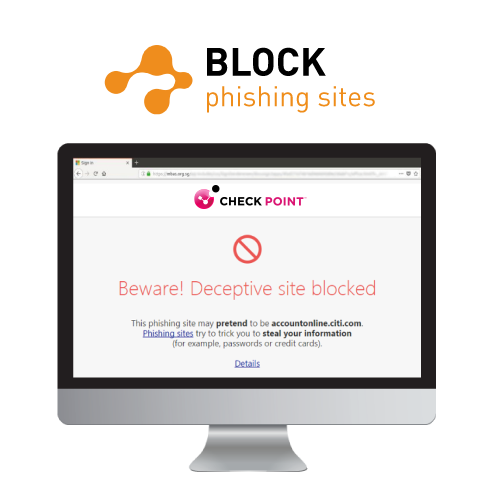

Anti-Phishing for Mobile Devices with Check Point Endpoint Security

Zero-Phishing identifica e blocca l'uso di siti di phishing in tempo reale. Protegge anche da siti di phishing prima sconosciuti. Quando un utente naviga in un sito web, e prima di digitare le sue credenziali, il motore zero-phishing ispeziona, identifica e blocca i siti di phishing. Se il sito è ritenuto malevolo, l'utente non potrà inserire le credenziali. Questo motore offre una protezione zero-day basata sulle caratteristiche del sito, come gli URL dannosi noti. Anche i nuovi siti di phishing possono essere identificati.

Zero-Phishing Impedisce Anche il Riutilizzo delle Credenziali, così gli Utenti Non Esporranno le Loro Password Aziendali

Attivazione all'accesso

Ispezione in tempo reale

Decine di indicatori

Confronta gli hash PW nella cache

Raccolti su siti interni

Applicati sui siti esterni

Raccolte nel Dark Web

Avvisi d'uso all'utente

Notifica l'Admin

Anti-Phishing for Mobile Devices with Check Point Endpoint Security

La tecnologia Zero-Phishing di Check Point per i dispositivi mobile. Permette alle organizzazioni di combattere gli attacchi di phishing zero-day, ispezionando la pagina web stessa e facendo una determinazione informata sul fatto che si tratti di un sito di phishing. In combinazione con la funzione di ispezione SSL, le organizzazioni possono godere di una protezione totale dai siti di phishing, indipendentemente dal protocollo utilizzato o se si tratta di un sito precedentemente sconosciuto.

Il Potere Dietro la Protezione Preventiva degli Utenti

Le soluzioni Anti-Phishing di Check Point eliminano le potenziali minacce prima che raggiungano gli utenti senza interferire con i flussi di lavoro o la produttività.

- La protezione degli URL nel tempo di un clic esamina e blocca i link sospetti in tempo reale, eliminando il rischio che gli URL vengano armati dopo che l'e-mail è stata inviata.

- La protezione dal phishing zero-day identifica e blocca i siti di phishing nuovi e conosciuti, analizzando le caratteristiche della pagina e dell'URL.

- Elimina rischi sulle e-mail in entrata ispezionando tutti gli aspetti dei messaggi prima che entrino nella casella di posta, compresi gli allegati, i link e il testo delle e-mail.