Soluzioni dei Partner Tecnologici in Primo Piano

I partner tecnologici, gli integratori di sistemi e i DevOps possono utilizzare le nostre API aperte per integrarsi con l'architettura di sicurezza informatica Check Point attraverso reti, endpoint, cloud e mobile per proteggere le aziende da sofisticati attacchi informatici.

Check Point Cloud Security

Check Point integrates with leading public cloud vendors to protect data in the cloud, reduce risk and achieve compliance. Using Check Point Posture Management, organizations can visualize and assess their security posture, detect misconfigurations, model and actively enforce security best practices, and protect against identity theft and data loss in the cloud. Check Point Posture Management delivers security capabilities across Amazon Web Services, Microsoft Azure, and Google Cloud Platform (GCP).

Check Point e IAM

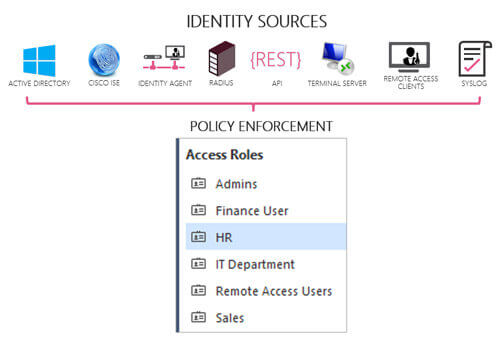

Ogni organizzazione IT può migliorare notevolmente la propria postura di sicurezza e aumentare il valore complessivo della propria implementazione della sicurezza di rete con metadati contestuali basati sull'identità.

Check Point Identity Awareness and the Check Point Controller included in Check Point Next Generation security platforms collects data from multiple identity sources.

Queste informazioni possono poi essere utilizzate in tutto l'ecosistema di Check Point, on-premise e in cloud, per fornire una migliore visibilità e sicurezza di rete.

Check Point e UEM

I dispositivi mobile sono la porta di accesso per violazioni alla sicurezza della rete, mettendo a rischio i dati aziendali.

Check Point’s Check Point Mobile Security is a leading enterprise mobile security and mobile threat defense (MTD) solution. Protecting your business from advanced, fifth-generation cyber attacks has never been easier.

When paired with market-leading UEM solutions, Check Point Mobile Security adds a critical security layer to enhance enterprise mobile security that can be used to dynamically change access privileges to reflect risk levels and keep assets and sensitive data secure.

TROVA UN PARTNERCheck Point e SD-WAN

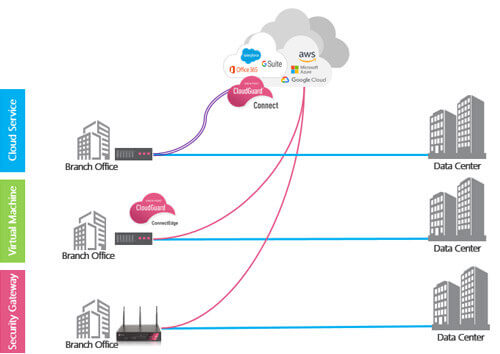

Man mano che le imprese spostano sempre più spesso i carichi di lavoro e le applicazioni delle loro filiali on-premise verso applicazioni SaaS, adottano il Software Defined Wide Area Networking (SD-WAN) per instradare in modo intelligente il traffico verso i servizi cloud.

Tuttavia, collegare le filiali direttamente al cloud aumenta notevolmente il rischio per la sicurezza e i costi di gestione della sicurezza.

The Workspace Security Connect service and Check Point Edge virtual machine (VM) integrate with network management and orchestration systems to secure any organization with remote branch offices in minutes.

Check Point e SIEM/SOAR

Check Point offre un'architettura di sicurezza informatica completamente consolidata per proteggere la tua azienda e l'infrastruttura IT da sofisticati attacchi informatici attraverso reti, endpoint, cloud e mobile.

Qualsiasi infrastruttura di sicurezza richiede probabilmente prodotti e fonti di dati supplementari. Gli eventi della rete, degli endpoint, del cloud e dei dispositivi mobile di Check Point arricchiscono i dati che i fornitori SIEM analizzano per individuare le minacce.

Le soluzioni Check Point e SOAR vanno oltre la correlazione e l'analisi degli eventi. Gli incidenti provenienti da Check Point e da altri dispositivi inseriti nel SOAR possono generare nuovi indicatori di minacce per il malware, comportamento delle minacce e indirizzi di rete associati a ogni attacco identificato.

*Siemplify SOAR può essere acquistato direttamente da Check Point