Ya sea que actualmente apoye a una fuerza laboral remota o se esté preparando para apoyarla, estamos aquí para ayudarlo. CONTÁCTENOS AQUÍ

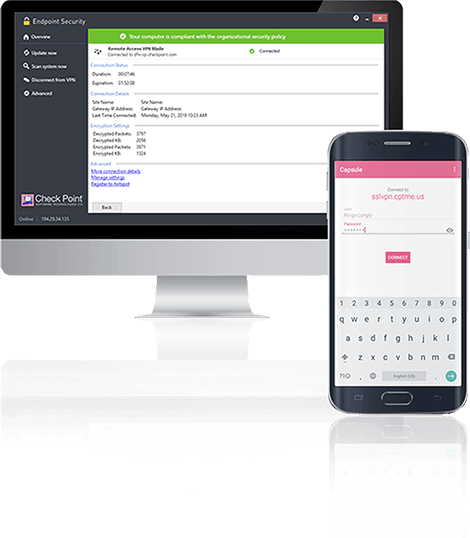

Acceso móvil seguro

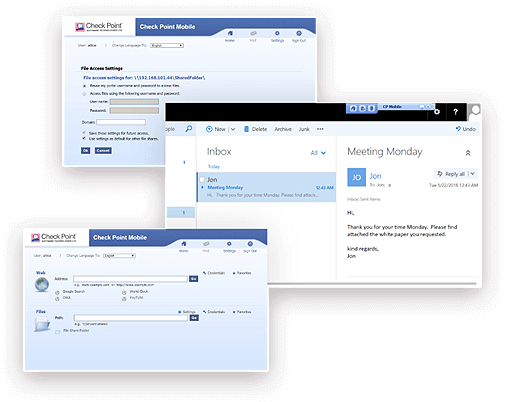

Check Point Mobile Access es la solución segura y fácil para conectarse de forma segura a aplicaciones corporativas a través de Internet con su teléfono inteligente, tableta o PC Integrado en los firewalls de última generación (NGFW) de Check Point, Mobile Access proporciona acceso remoto de nivel empresarial a través de VPN de capa 3 y VPN SSL/TLS, lo que le permite conectarse de manera simple y segura a su correo electrónico, calendario, contactos y corporativas.

![]()

Flexible

Acceso sencillo para los trabajadores móviles: basta con conectarse desde los dispositivos móviles para obtener una conectividad segura en teléfonos inteligentes, tabletas, PC y computadoras portátiles

![]()

Asegura

Comuníquese de forma segura con tecnología de cifrado probada, autenticación de dos factores y emparejamiento usuario-dispositivo para eliminar las amenazas a la seguridad de la red.

![]()

Seguridad integrada

La integración en los firewalls de última generación permite consolidar los controles de seguridad y reducir los costos

Especificaciones del producto

Acceso remoto con tecnología VPN cifrada

Check Point Mobile Access utiliza las tecnologías de VPN SSL/TLS e IPsec para proteger la comunicación cifrada desde teléfonos inteligentes, tabletas, PC y computadoras portátiles remotas a su infraestructura de TI corporativa. Esto es lo que ofrece Mobile Access:

- Acceso VPN SSL seguro

- Autenticación de dos factores

- Emparejamiento dispositivo-usuario final

- Portal empresarial móvil

- Aprovisionamiento de elementos de seguridad y perfil de correo electrónico

Portal web SSL/TLS

El portal VPN SSL/TLS es ideal para conectarse de forma segura a los recursos corporativos a través de un portal desde un navegador web.

Automatización segura

Mobile Access puede configurarse para enviar una contraseña de un solo uso (One-Time Password, OTP) al dispositivo de comunicación del usuario final (como un teléfono móvil) a través de un mensaje SMS. O incluso con la autenticación de dos factores por SMS que proporciona un nivel adicional de seguridad y elimina las dificultades asociadas con la administración de tokens de hardware.

Un firewall de última generación para cualquier implementación

Más que solo un firewall de última generación

Conozca nuestros firewalls de última generación Quantum

Implemente seguridad de confianza cero

![]()

Los equipos de seguridad deben poder aislar, asegurar y controlar cada dispositivo de la red en cualquier momento. Las soluciones de Check Point le brindan la capacidad de evitar que los dispositivos infectados accedan a los datos y activos corporativos, como dispositivos móviles y terminales de trabajo de empleados, dispositivos IoT y sistemas de control industrial. Integrado en la arquitectura de Check Point Infinity, Mobile Access protege las conexiones de aplicaciones corporativas en Internet con su teléfono inteligente, tableta o PC.

¿Le interesa la seguridad móvil?

Debería interesarle.

Casi todas las organizaciones experimentaron un ataque relacionado con los dispositivos móviles en 2020.*

Descubra la solución de defensa contra amenazas móviles dedicada de Check Point.

MÁS INFORMACIÓN*Informe de seguridad móvil 2021 de Check Point

Recursos Técnicos

Seguridad garantizada para los usuarios, dispositivos y accesos

La mejor prevención. Simple para todos.

Proteger el espacio de trabajo hiperdistribuido actual requiere un sinfín de funciones de seguridad en los dispositivos de los usuarios, las aplicaciones y las redes. Sin embargo, la combinación de soluciones puntuales a menudo deja brechas de seguridad y crea una infraestructura engorrosa que es difícil de administrar y escalar. Harmony ofrece una alternativa que le ayuda a ahorrar en gastos generales y aumenta la seguridad.

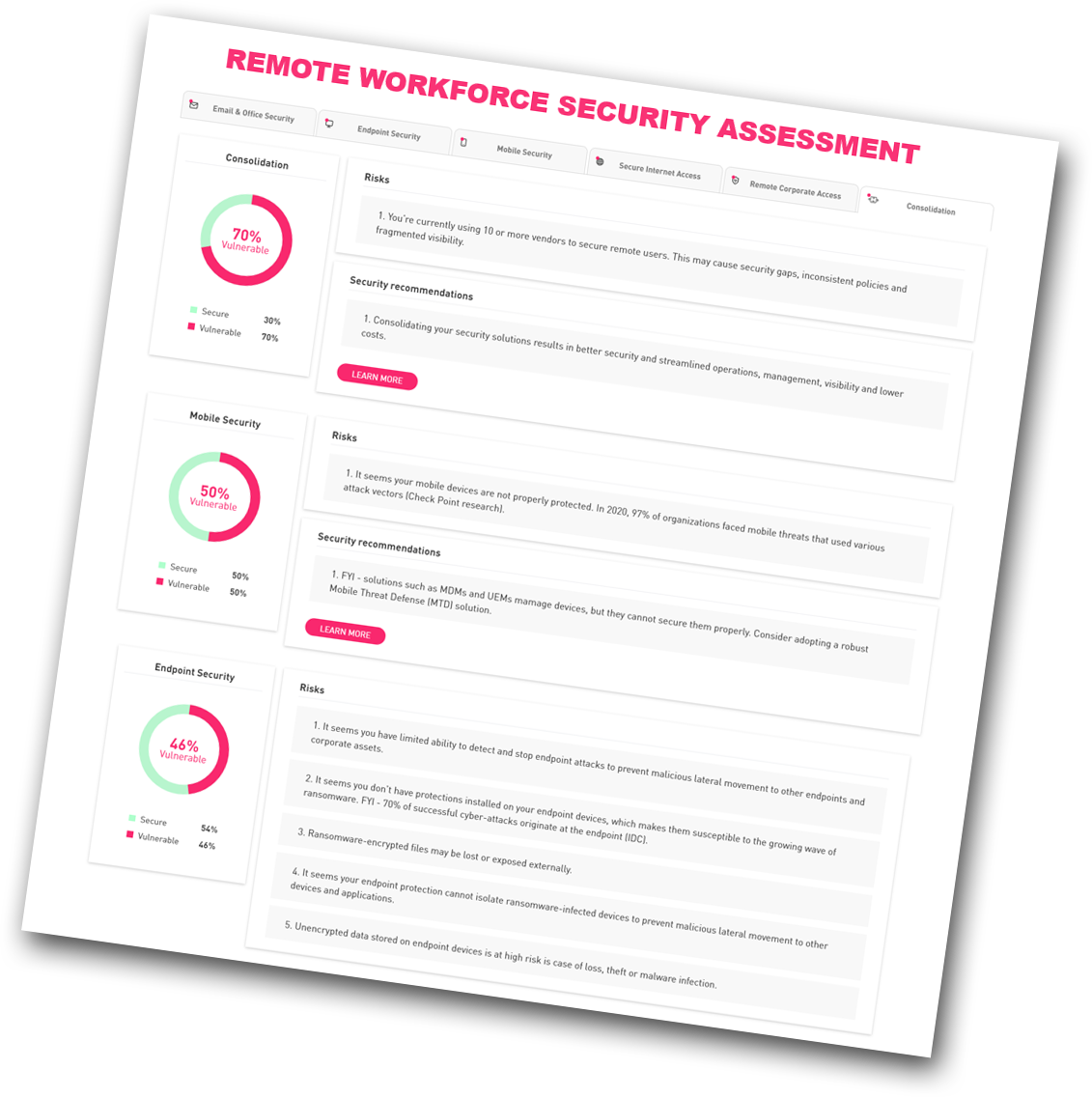

Encuentre brechas de seguridad en 5 minutos

Realice nuestra evaluación de seguridad del personal remoto para entender las brechas de seguridad de su organización y cómo solucionarlas, lo que incluye perspectivas sobre lo siguiente:

- La resistencia de los terminales al ransomware

- La exposición a riesgos mediante el acceso a Internet

- La solidez de la estrategia de acceso remoto

- El nivel de protección de Office 365 y G Suite

- La vulnerabilidad a los ataques relacionados con los dispositivos móviles