Inteligencia sobre amenazas: impulsamos el futuro de la seguridad

Inteligencia de amenazas en tiempo real derivada de cientos de millones de sensores en todo el mundo, enriquecida con motores basados en IA y datos de investigación exclusivos del equipo de investigación de Check Point.

LEER MÁS

![]()

Inteligencia

sobre amenazas práctica y potente

Detecta 2000 ataques por día provenientes de amenazas hasta el momento desconocidas

![]()

Inteligencia sobre amenazas en tiempo real

Motores de inteligencia predictivos de avanzada, datos de cientos de millones de sensores e investigación de vanguardia por parte de Check Point Research y fuentes de inteligencia externas.

![]()

Permite la mejor

protección de día cero

Información actualizada sobre los últimos vectores de ataque y técnicas de hackeo

IA de ThreatCloud

Vea ahora los ciberataques EN VIVO con el mapa de amenazas o aprenda sobre

las actualizaciones de seguridad de ThreatCloud AI en tiempo real

Servicio de seguridad administrada ThreatCloud de Check Point

Mitigue amenazas las 24 horas del día, los 7 días de la semana, gracias a la tecnología galardonada, el análisis de expertos y la inteligencia sobre amenazas global.

ThreatCloud AI toma 2 mil millones de decisiones de seguridad diariamente

Inteligencia sobre amenazas de Big Data:

2 000 000 000

Sitios web y archivos inspeccionados

73 000 000

Correos electrónicos de contenido completo

30 000 000

Emulaciones de archivos

20 000 000

Posibles dispositivos IoT

2 000 000

Indicadores maliciosos

1 500 000

Aplicaciones móviles recién instaladas

1 000 000

Formularios web en línea

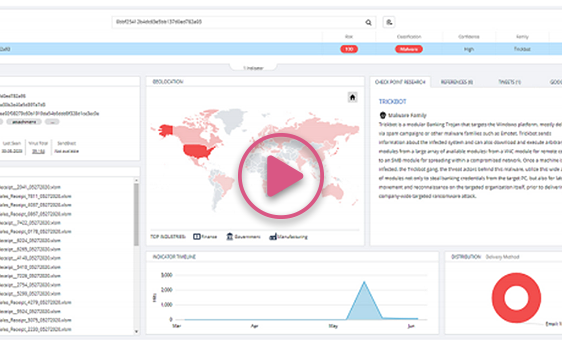

Acelere y profundice las investigaciones con la inteligencia de amenazas más potente de la industria.

Realice una búsqueda en Google de cualquier indicador de conflictos (IoC) para obtener inteligencia contextualizada y útil sobre amenazas.

VER EL VIDEO

Combatimos la ciberdelincuencia una investigación a la vez

Las publicaciones y la inteligencia compartida de Check Point Research impulsan el descubrimiento de nuevas amenazas cibernéticas y el desarrollo de una comunidad de inteligencia sobre amenazas internacional destinada a mantenerlo a salvo.

CONOZCA LAS INVESTIGACIONES CIBERNÉTICAS Y SOBRE AMENAZAS MÁS RECIENTESAmenazas cibernéticas para los trabajadores remotos

por Check Point Research

Cyber Threats to the

Remote Workforce

En la parte 1 de la videoguía “Proteja a sus trabajadores remotos” se presentan las tendencias más destacadas de amenazas a los trabajadores remotos. El año 2020 estuvo repleto de ataques relacionados con la COVID que se aprovecharon (y aún lo siguen haciendo) del pánico en torno a la pandemia, el aumento en el uso de Zoom y otras plataformas de videoconferencias y, sobre todo, de la abrupta transición hacia el modo de trabajo remoto.

VER AHORALa nueva y

peligrosa ola de amenazas móviles

En la parte 5 de la videoguía “Proteja a sus trabajadores remotos” se presenta la nueva ola de amenazas móviles que están evolucionando a un ritmo alarmante. Dado que los teléfonos móviles ahora se utilizan más que nunca para intercambiar datos corporativos, entender cuáles son las amenazas es el primer paso para prevenirlas en esta nueva normalidad.

VER AHORA¿Qué puede hacer un correo electrónico malicioso?

En la parte 7 de la videoguía “Proteja a sus trabajadores remotos” se presentan las posibles consecuencias devastadoras que podría tener un solo correo electrónico malicioso. Dado que los ataques por correo electrónico son el vehículo principal de entrega de malware, un sólo correo electrónico malicioso puede poner en riesgo a una organización completa. En este episodio, la revelación del grupo Florentine Banker ilustra en detalle cómo un correo electrónico de phishing puede provocar pérdidas de millones de dólares.

VER AHORARecursos de interés

Otros recursos

Descargas

Resumen de la solución del servicio de seguridad administrado por IA de ThreatCloud

Ficha de datos del equipo de respuesta a incidentes

Resumen de inteligencia sobre amenazas: impulsamos el futuro de las soluciones de seguridad