Soluciones de socios tecnológicos destacados

Los socios tecnológicos, los integradores de sistemas y las DevOps pueden usar nuestras API abiertas para integrar la arquitectura de ciberseguridad de Check Point en las redes, terminales, nube y dispositivos móviles para proteger a las empresas de ciberataques sofisticados.

Seguridad en la nube de Check Point

Check Point integrates with leading public cloud vendors to protect data in the cloud, reduce risk and achieve compliance. Using Check Point Posture Management, organizations can visualize and assess their security posture, detect misconfigurations, model and actively enforce security best practices, and protect against identity theft and data loss in the cloud. Check Point Posture Management delivers security capabilities across Amazon Web Services, Microsoft Azure, and Google Cloud Platform (GCP).

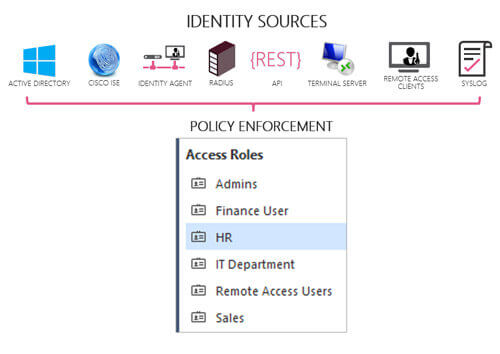

Check Point e IAM

Cada organización de TI puede mejorar en gran medida su posición de seguridad y aumentar el valor general de la implementación de seguridad en su red con metadatos contextuales basados en la identidad.

Check Point Identity Awareness and the Check Point Controller included in Check Point Next Generation security platforms collects data from multiple identity sources.

Esta información se puede usar luego en el ecosistema de Check Point, en las instalaciones y en la nube para ofrecer una mejor visibilidad y seguridad de redes.

Check Point y UEM

Los dispositivos móviles son la puerta trasera a las brechas de la red, y pueden exponer al riesgo los datos corporativos sensibles.

Check Point’s Check Point Mobile Security is a leading enterprise mobile security and mobile threat defense (MTD) solution. Protecting your business from advanced, fifth-generation cyber attacks has never been easier.

When paired with market-leading UEM solutions, Check Point Mobile Security adds a critical security layer to enhance enterprise mobile security that can be used to dynamically change access privileges to reflect risk levels and keep assets and sensitive data secure.

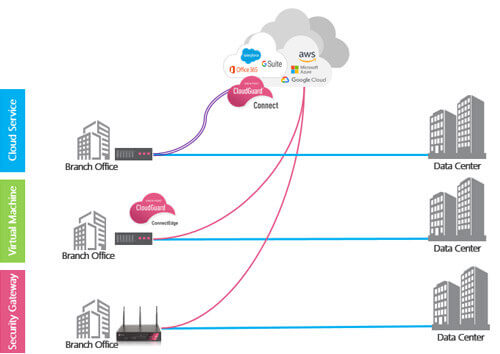

ENCUENTRE UN SOCIOCheck Point y SD-WAN

A medida que las empresas mueven con mayor frecuencia sus cargas de trabajo y aplicaciones de las sucursales en las instalaciones a las aplicaciones de SaaS, adoptan Redes de área amplia definidas por software (SD-WAN) para enrutar de manera inteligente el tráfico a los servicios en la nube.

Sin embargo, conectar las sucursales directamente a la nube aumenta significativamente su riesgo de seguridad y costos de gestión de seguridad.

The Workspace Security Connect service and Check Point Edge virtual machine (VM) integrate with network management and orchestration systems to secure any organization with remote branch offices in minutes.

Check Point y SIEM/SOAR

Check Point ofrece una arquitectura completa de seguridad cibernética consolidada para proteger su negocio e infraestructura de TI contra ciberataques sofisticados en las redes, puntos extremos, nube y dispositivos móviles.

Toda infraestructura de seguridad es probable que requiera productos y fuentes de datos adicionales. Los eventos de redes, terminales, nube y dispositivos móviles de Check Point fortalecen los datos que los proveedores de SIEM luego analizan en busca de amenazas.

Las soluciones de Check Point y SOAR van un paso adelante de la correlación y análisis de eventos. Los incidentes de Check Point y otros dispositivos incluidos en SOAR pueden generar nuevos indicadores de amenazas de malware, comportamiento de amenazas y direcciones de redes asociadas con cada ataque identificado.

* Siemplify SOAR está disponible para su compra directamente en Check Point