La Sicurezza dei Sistemi di Controllo Industriale (ICS)

Migliorare la sicurezza dei sistemi di controllo industriale (ICS) presenta sfide particolari per le aziende. Garantire l'operatività del servizio, preservare l'integrità dei dati, rispettare le normative e salvaguardare la sicurezza pubblica sono tutte operazioni che richiedono misure di protezione proattive per tutelare questi asset mission-critical.

La protezione degli ICS richiede un reperimento e una visibilità completi del sistema, seguita dall'implementazione di misure di sicurezza mirate e appropriate.

RICHIEDI DEMO DESCRIZIONE DELLA SOLUZIONECheck Point è Leader nel Gartner® Magic Quadrant™ 2022 per i firewall di rete

SCARICA REPORT

![]()

Trasporti

![]()

Oil

![]()

Manufatturiero

![]()

Energy

![]()

Utilities

![]()

Smart City

Rafforza la sicurezza degli ICS e degli ambienti tecnologici operativi (OT)

La superficie di attacco industriale è in continua espansione per vari motivi, tra cui gli attori nazionali, i progressi tecnologici, la convergenza IT-OT e altro ancora.

La soluzione di sicurezza Check Point ICS offre una strategia proattiva, riducendo al minimo i rischi in entrambi gli ambienti, bloccando le minacce prima che le risorse critiche vengano colpite e migliorando le operazioni industriali senza soluzione di continuità.

![]()

Threat Prevention IT

Eliminare le minacce all'OT con una Threat Prevention IT avanzata

“With Check Point Rugged Firewall Security Gateways, we built

security capabilities into our most important facilities, in a swift,

agnostic way. Our project demonstrates the value of choosing the

right partner.”

– Nuno Medeiros, CISO, E-REDES

Check Point Rugged Firewall

Security Gateways

Sicuro. Creato per l'OT. Robusto.

The NEW Check Point Rugged Firewall 1595R security gateways deliver industry-leading threat prevention, integrated AI security, secure 5G connectivity and more to protect ICS for manufacturing, energy, utilities, and transportation.

PER SAPERNE DI PIÙIntroducing the Check Point Rugged Firewall 1595R Security Gateway

Sicurezza IT e OT senza compromessi

The Check Point Rugged Firewall 1595R empowers key industries for an ‘Industry 4.0 future with harsh environment resilience, 400Mbps threat prevention, advanced OT discovery/segmentation, high-speed secure 5G connectivity at 1Gbps, and support for 1,830 SCADA and ICS protocols & commands.

GUARDA IL VIDEOIT/OT Network Segmentation

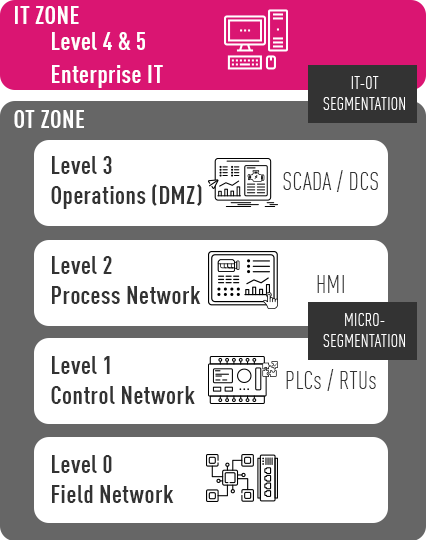

I Check Point Next-Generation Firewall, disponibili come appliance fisiche o virtuali, forniscono una protezione di confine tra l'IT e la rete OT e una micro segmentazione tra linee di prodotti e reparti in sede.

Con una visibilità granulare dei protocolli e dei comandi SCADA, questi firewall forniscono il controllo degli accessi in tutti gli ambienti OT.

Proteggi le Risorse OT

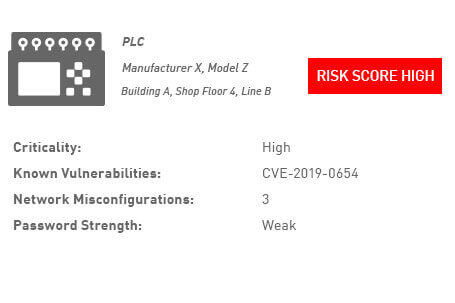

Scoperta e visibilità delle risorse OT

Monitora passivamente le reti OT per scoprire i tipi di risorse, il rischio, il vettore di attacco e il comportamento di riferimento

Da un'unica console, può visualizzare tutti gli asset classificati in base al loro livello di rischio e fare il drill down per un'analisi del rischio per asset.

Raccomandazioni sulle politiche generate automaticamente

Riduci istantaneamente la tua esposizione al rischio

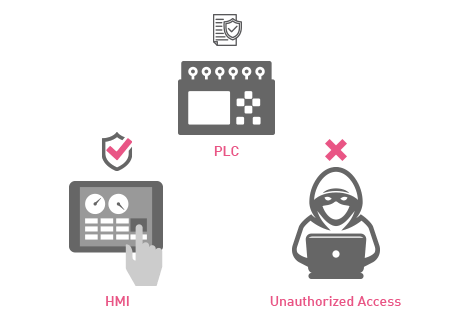

Risparmia mesi di configurazioni manuali delle policy e assicurati che le tue risorse OT siano sicure fin dal primo istante in cui si connettono alla rete.

- Assicurati che i dispositivi utilizzino solo i protocolli di comunicazione per i quali sono stati progettati

![]()

Patch virtuali

Blocca gli attacchi prima che raggiungano le risorse critiche

Protegge i componenti ICS vulnerabili dagli exploit noti, senza bisogno di effettuare fisicamente patch. Quasi 200 firme di prevenzione contro gli attacchi OT correlati.

Threat Prevention per l'IT

Molti dei recenti attacchi alle reti OT e ICS si sono basati su vettori di attacco IT, come lo spear phishing, l'Endpoint e il Ransomware. L'utilizzo di soluzioni di Threat Prevention di Check Point, come SandBlast, Endpoint, IPS e altre soluzioni, prevengono ed eliminano questi attacchi prima che violino le apparecchiature ICS.

Prevenzione Avanzata dalle Minacce di Rete

Mobile Security

Advanced Endpoint Threat Prevention

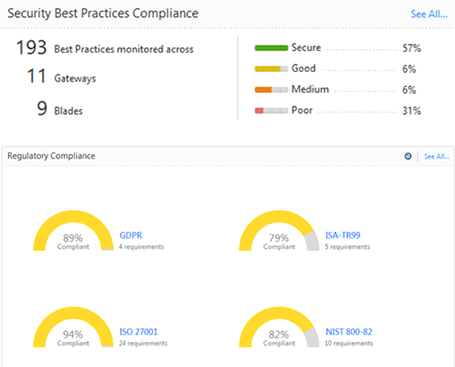

Mantenere la conformità normativa

Mentre i governi di tutto il mondo emanano nuove linee guida per migliorare la sicurezza delle infrastrutture critiche, la pressione sulla conformità normativa è in aumento.

Check Point Security Compliance, parte di Check Point Unified Security Management, consente di migliorare le pratiche di sicurezza, salvaguardare i dati e mantenere la conformità a normative quali NERC CIP, NIST SP800-82, ISA-TR99 e IEC 62443.

SCOPRI DI PIU' SULLA CONFORMITA'Per Saperne di più sulla Nostra Soluzione ICS Security

Provalo ora

Parla con un esperto

Richiedi un preventivo

Risorse Aggiuntive

Download

Sintesi della Soluzione: Soluzione Check Point di Sicurezza Informatica per ICS