Lösungen für beteiligte Technologiepartner

Technologiepartner, Systemintegratoren und DevOps können unsere offenen APIs nutzen, um die Check Point Cybersicherheitsarchitektur über Netzwerke, Endpunkte, Cloud und Mobilgeräte hinweg zu integrieren und Unternehmen vor komplexen Cyberangriffen zu schützen.

Check Point Cloud Security

Check Point integrates with leading public cloud vendors to protect data in the cloud, reduce risk and achieve compliance. Using Check Point Posture Management, organizations can visualize and assess their security posture, detect misconfigurations, model and actively enforce security best practices, and protect against identity theft and data loss in the cloud. Check Point Posture Management delivers security capabilities across Amazon Web Services, Microsoft Azure, and Google Cloud Platform (GCP).

Check Point und IAM

Jede IT-Organisation kann mit kontextbezogenen identitätsbasierten Metadaten ihre Sicherheitslage erheblich verbessern und den Gesamtwert ihrer Netzwerksicherheitseinrichtungen steigern.

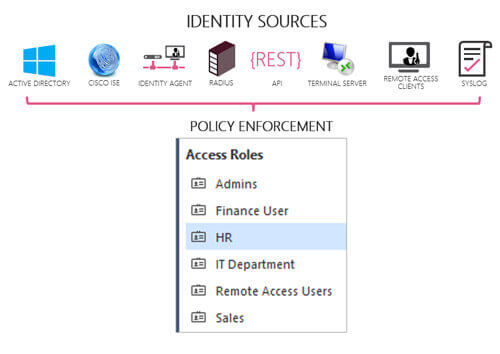

Check Point Identity Awareness and the Check Point Controller included in Check Point Next Generation security platforms collects data from multiple identity sources.

Diese Informationen können dann im gesamten Check Point-Ökosystem, vor Ort und in der Cloud genutzt werden, um eine bessere Sichtbarkeit und Netzwerksicherheit zu gewährleisten.

Check Point und UEM

Mobilgeräte sind die Hintertür für Netzwerksicherheitsvorfälle und setzen vertrauliche Unternehmensdaten Gefahren aus.

Check Point’s Check Point Mobile Security is a leading enterprise mobile security and mobile threat defense (MTD) solution. Protecting your business from advanced, fifth-generation cyber attacks has never been easier.

When paired with market-leading UEM solutions, Check Point Mobile Security adds a critical security layer to enhance enterprise mobile security that can be used to dynamically change access privileges to reflect risk levels and keep assets and sensitive data secure.

PARTNER SUCHENCheck Point und SD-WAN

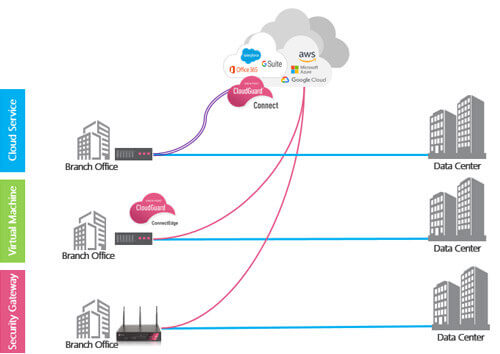

Da Unternehmen ihre vor Ort anfallenden Workloads der Niederlassungen und Anwendungen zunehmend auf SaaS-Anwendungen verlagern, setzen sie Software Defined Wide Area Networking (SD-WAN) ein, um den Datenverkehr intelligent an Cloud-Diensten zu leiten.

Die direkte Anbindung von Zweigstellen an die Cloud erhöht jedoch deren Sicherheitsrisiko und die Kosten für das Sicherheitsmanagement erheblich.

The Workspace Security Connect service and Check Point Edge virtual machine (VM) integrate with network management and orchestration systems to secure any organization with remote branch offices in minutes.

Check Point und SIEM/SOAR

Check Point bietet eine vollständig konsolidierte Cyber-Sicherheitsarchitektur zum Schutz Ihres Unternehmens und Ihrer IT-Infrastruktur vor komplexen Cyber-Angriffen über Netzwerke, Endpunkte, Cloud und mobile Endgeräte hinweg.

Für jede Sicherheitsinfrastruktur werden wahrscheinlich zusätzliche Produkte und Datenquellen benötigt. Ereignisse im Check Point-Netzwerk, am Endpunkt, in der Cloud und bei mobilen Geräten erweitern den Datenbestand, den SIEM-Anbieter dann auf Bedrohungen hin analysieren.

Check Point- und SOAR-Lösungen gehen einen Schritt über die Ereigniskorrelation und -analyse hinaus. Vorfälle von Check Point und anderen Geräten, die in SOAR eingespeist werden, können neue Bedrohungsindikatoren für Malware, Bedrohungsverhalten und Netzwerkadressen generieren, die mit jedem identifizierten Angriff verknüpft sind.

*Siemplify SOAR kann direkt bei Check Point erworben werden.